Program

OpenClaw gibi özerk yerel ajanlar fikri oldukça cazip. Dosya sisteminiz genelinde okuma, yazma ve çalıştırma yeteneğine sahip bir ajanın olması güçlüdür. Ancak özerklik bazı ödünleri beraberinde getirir.

Bu yazıda, OpenClaw alternatiflerini pratik ve teknik bir bakış açısıyla inceleyeceğiz. Yerine geçebilecek kategorileri karşılaştıracak, somut araç örnekleri sunacak ve bir geçiş yol haritası çizeceğiz.

Yazı boyunca temel bir karar çerçevesine bakacağız: güvenlik ve esneklik.

LLM destekli ajanlarla çalışmaya başlamak için Yapay Zekâ Ajanlarına Giriş kursumuzu öneririm.

OpenClaw Nedir?

OpenClaw (eski adıyla Clawdbot ve kısa bir süre Moltbot) kullanıcının adına görevleri yalnızca önermekle kalmayıp yerine getirmek üzere tasarlanmış, hızla büyüyen açık kaynaklı özerk bir yapay zekâ ajanı çerçevesidir.

Dosya g/ç, kabuk komutları ve tarayıcı kontrolü gibi sistem düzeyi yeteneklere bir dil modelini bağlayan yerel, araç kullanan bir arayüz kullanır. Böylece, ajanların yeteneklerini yalnızca sohbet yanıtlarının ötesine taşıyıp görevleri icra etmeyi de kapsar.

OpenClaw hakkında daha fazla okumak ister misiniz? OpenClaw Projeleri rehberimiz ve OpenClaw'u Ollama ile Kullanma eğitimimiz başlangıç için en iyi yerlerdir.

OpenClaw'da Özerklik ve Güvenlik

Alternatif seçeneklere bakmadan önce, OpenClaw kullanımının artılarını ve eksilerini anlamak önemlidir.

Yerel özerkliğin temel cazibesi

OpenClaw’un mimarisi üç ana nedenle caziptir:

- Yerel yürütme: Görevler doğrudan makinenizde çalışır; gecikmeyi azaltır ve bulut orkestrasyonunun karmaşıklığından kaçınır.

- Ham dosya sistemi erişimi: Ajan, API aracılığı olmadan dosyaları inceleyebilir, değiştirebilir ve oluşturabilir.

- Modelden bağımsız esneklik: OpenAI, Anthropic, yerel LLM’ler veya diğer sağlayıcılar arasında geçiş yapabilirsiniz.

Bu tasarım özellikle şu kesimlere hitap eder:

- Özerk döngülerle deney yapan araştırmacılar

- Yapay zekâ destekli betikler oluşturan tekil prototipçiler

- Bilgisayar üzerinde kısıtsız kontrol isteyen geliştiriciler

Ayrıca, ajan işletim sistemi düzeyinde çalıştığından şu gibi çok adımlı karmaşık iş akışlarını da orkestre edebilir:

- Kod üretme

- Bunu diske yazma

- pip veya npm ile bağımlılıkları yükleme

- Testleri çalıştırma

- Hatalara göre yeniden düzenleme

Bireysel üreticiler için bu, güçlü ve hızlı hissettiren sıkı bir geri bildirim döngüsü oluşturur. Model, kod önermenin ötesine geçip onu çalıştırır.

Güvenlik riskleri ve "hasar yarıçapı" endişeleri

Bununla birlikte, varsayılan korumalı alan olmadan LLM tarafından üretilen kodu yerel olarak çalıştırmak önemli riskler doğurur.

Örnekler şunları içerir:

- Yanlışlıkla dosya silme

- .env dosyalarında depolanan kimlik bilgilerinin açığa çıkması

- Sistem yapılandırma dosyalarının değiştirilmesi

- HTTP istekleri üzerinden hassas verilerin sessizce dışarı sızdırılması

- Kötü amaçlı veya bozuk betiklerin oturumlar arasında kalıcı hale gelmesi

Bireysel bir hobi meraklısı, bunu denemenin bir parçası olarak bu riski kabul edebilir. Kurumsal ortamda ise bu tolere edilemez. SOC2, ISO 27001 veya benzeri çerçeveler altında faaliyet gösteren kuruluşlar şunları gerektirir:

- Denetim izleri

- Asgari ayrıcalık erişimi

- Kontrollü yürütme ortamları

- Politika uygulaması ve merkezi günlükleme

Yerel bir ajan kurulumunda hatanın “hasar yarıçapı”, ajanın ne kadar dosya, kabuk ve API erişimine sahip olduğuna bağlıdır; geniş izinlerle, tüm çalışma istasyonunuza yayılabilir. Düzenlemeye tabi ortamlarda bu hasar yarıçapı yalıtılmış, atılabilir bir çalışma zamanına indirgenmelidir.

Güvenlikle ilgili unsurların daha derin bir dökümü için OpenClaw güvenliği üzerine bu kapsamlı rehbere bakın.

Ölçekte operasyonel kırılganlık

Güvenliğin ötesinde, operasyonel kırılganlık da OpenClaw alternatifleri aramanın yaygın bir nedenidir.

Yaygın sorunlar şunlardır:

- Python bağımlılık sapması

- Çakışan sanal ortamlar

- İşletim sistemi düzeyi uyumsuzluklar

- Geliştirici makineleri arasında tutarsız davranış

- Yerleşik işbirliği veya onay iş akışlarının eksikliği

Özerk döngüler demolarında etkileyici olsa da, konteynerlar, günlük katmanları ve sıkı beceri sınırlarıyla sarılmadığında OpenClaw tarzı ajanlar üretimde zorlanabilir. Deterministik, tekrarlanabilir davranış fazladan orkestrasyon gerektirir.

Örneğin, 10 denemenin 9’unda çalışan bir döngü bir araştırma defterinde etkileyicidir. Ancak hataya yer olmayan bir bordro sistemi söz konusu olduğunda kırılganlığa yer olmamalıdır.

Demo düzeyi özerklik ile üretim düzeyi güvenilirlik arasındaki fark, ekipler OpenClaw’u tek bir geliştiricinin dizüstü bilgisayarının ötesine ölçeklendirmeye çalıştığında belirginleşir.

OpenClaw Alternatiflerini Değerlendirme Çerçevesi

Peki, aklınıza şu geliyor olmalı: Ne gibi alternatifler olabilir?

Neyi optimize ettiğiniz konusunda netliğe ihtiyacınız olacak. Çoğu ikame, “ajansal özgürlük” ile “süreç kontrolü” arasında bir yelpazeye düşer.

Devam etmeden önce, birincil kısıtınızı belirleyin:

- “Hassas verilere temas ettiği için bir korumalı alana ihtiyacım var.”

- “Depom içinde daha iyi kodlama yardımı istiyorum.”

- “İş süreçleri için %99,9 güvenilirlik gerekiyor.”

Kısıtınız, alternatifinizin kategorisini belirler.

Şimdi bu çerçevedeki bazı kilit alanlara bakalım.

1. Optimizasyon amacınızı tanımlama

İki geniş optimizasyon modu vardır.

Yaratıcı üretim

Yaratıcı üretim, özerkliğe sahip olasılıksal ajanlardan fayda sağlar.

- Kod yeniden düzenleme

- Dokümantasyon yazma

- Beyin fırtınası

- Hızlı prototipleme

Operasyonel tutarlılık

Operasyonel tutarlılık, sıkı emniyet şeritlerine sahip deterministik iş akışlarından fayda sağlar.

- Veri girişi

- Altyapı otomasyonu

- Zamanlanmış raporlama

- Müşteriyle yüz yüze iş akışları

Karar matrisi

Şimdi, şunları kullanarak basit bir karar matrisi oluşturmanız gerekecek:

- Ekip büyüklüğü (tek kişi vs. işlevler arası)

- Risk toleransı (deneysel vs. düzenlemeye tabi)

- Teknik yetkinlik (geliştirici ağırlıklı vs. iş operasyonları)

Bu, önceliklerinizi belirlemenize yardımcı olacaktır.

Örneğin, dahili araçlar geliştiren iki kişilik bir girişim esnekliğe öncelik verebilir. Uyum raporlamasını otomatikleştiren bir banka ise kontrol ve denetlenebilirliğe öncelik vermelidir.

2. Değerlendirme için temel teknik ölçütler

Üretim kullanımı için üç özellik pazarlık konusu değildir.

- Korumalı alan (yalıtım): Yürütme bir konteynerda, mikro VM’de veya kısıtlı bir çalışma zamanında mı gerçekleşiyor? Dosya erişimi kapsamlandırılabiliyor mu?

- Gözlemlenebilirlik (günlükler ve izler): Araç çağrıları, akıl yürütme adımları ve çıktılar yapılandırılmış günlüklerde yakalanıyor mu? Sonradan başarısızlıkları izleyebiliyor musunuz?

- Yönetişim (RBAC ve politika kontrolleri): Hangi kullanıcıların veya ajanların belirli araçları çağırabileceğini kısıtlayabilir misiniz? Role dayalı erişim kontrolü var mı?

Ayrıca olasılıksal ajanlar ile deterministik otomasyon arasında ayrım yapmak önemlidir.

Olasılıksal ajanlar:

- OpenClaw tarzı özerklik

- Esnek fakat deterministik değil

- Çoğunlukla öz-düzeltme döngülerine dayanır

Deterministik otomasyon:

- Açık tetikleyicilere sahip iş akışı motorları

- Durum makineleri

- Öngörülebilir, denetlenebilir, tekrarlanabilir

Olgun yığınların çoğu, keşifsel akıl yürütmeyi kontrol edilen yürütme yollarıyla birleştirerek olasılıksal ajanları deterministik iş akışlarının içine yerleştirir.

Kategori Bazında En İyi OpenClaw Alternatifleri

Bu bölümde, kişiliğe göre gruplandırılmış, gerçek örneklerle pratik bir kısa liste sunacağız.

İşte alternatifleri özetleyen basit bir tablo.

|

Kategori |

Dağıtım Modeli |

Güvenlik / Korumalı Alan |

En İyi Kullanım Alanı |

Kurulum Karmaşıklığı |

|

OpenClaw (karşılaştırma temeli) |

Yerel çalışma zamanı |

Varsayılan olarak asgari |

Prototipleme, araştırma |

Düşük |

|

Geliştirici Kodlama Ajanları |

IDE veya CLI |

Depo ile sınırlı |

Kod yeniden düzenleme |

Düşük-Orta |

|

İş Akışı Otomasyon Platformları |

Bulutta barındırılan |

Yönetilen yalıtım |

İş süreçleri |

Orta |

|

Kurumsal Ajan Platformları |

Yönetilen bulut çalışma zamanı |

Güçlü yalıtım + RBAC |

Düzenlemeye tabi ortamlar |

Yüksek |

|

Minimalist Yerel Çalıştırıcılar |

Yerel CLI |

Sınırlı yalıtım |

Hacker iş akışları |

Düşük |

1. Geliştirici odaklı kodlama ajanları

Geliştirici odaklı kodlama ajanları, yazılım geliştirme yaşam döngüsü görevleri için özel olarak optimize edilmiştir. OpenClaw’dan farklı olarak genellikle sınırsız OS erişimine sahip değildirler. Bunun yerine, bir depo ve IDE bağlamının sınırları içinde çalışırlar.

Örnekler:

- Claude Code

- GitHub Copilot (IDE ile entegre)

- Cursor (yapay zekâ yerel IDE)

- Windsurf

Başlıca avantajlar:

- Derin depo farkındalığı

- Değişiklikleri uygulamadan önce satır içi diff önizlemeleri

- Test üretimi ve yeniden düzenleme önerileri

- Keyfi kabuk yürütme riskinin azaltılması

Cursor’da örnek iş akışı:

- Bir fonksiyon seçin

- İstem: "Performans için yeniden düzenle ve birim testleri ekle."

- Yapılandırılmış diff’i inceleyin

- Değişiklikleri kabul edin veya reddedin

Bu onay odaklı model, özerk OS düzeyi yürütmeye kıyasla hasar yarıçapını önemli ölçüde azaltır.

En iyisi: Genel bilgisayar kontrolü yerine derin kod yeniden düzenlemeye ihtiyaç duyan ekipler.

Her iki yaklaşıma ilişkin ayrıntılı bir karşılaştırma için OpenClaw ve Claude Code rehberimize göz atın.

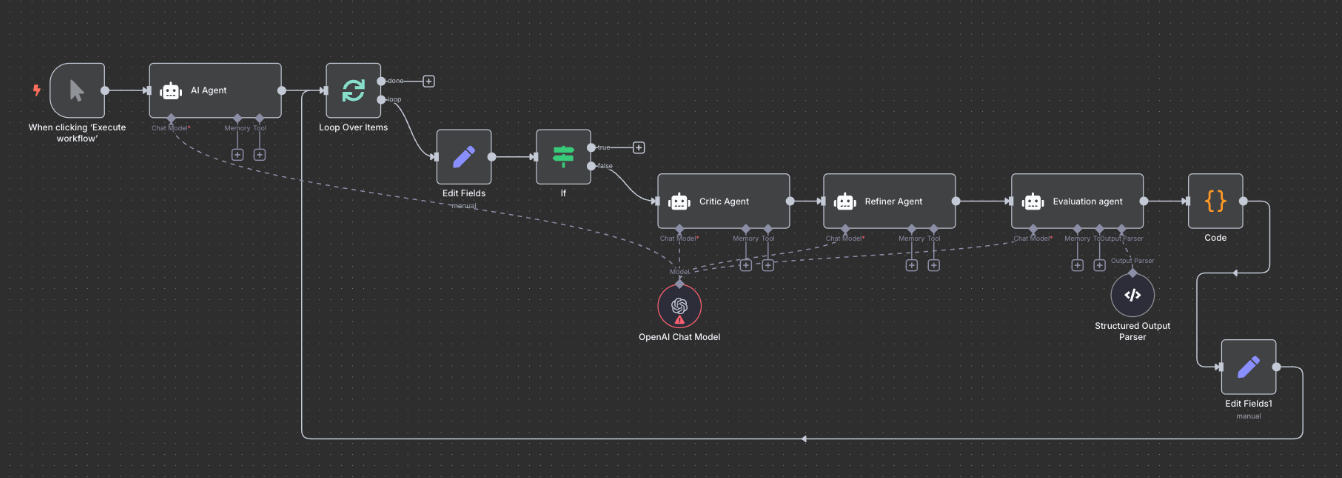

2. Düşük kodlu ve iş akışı otomasyon platformları

Düşük kodlu ve iş akışı otomasyon platformları, özerk döngülerin yerini tetikleyiciler ve koşullardan oluşan yapılandırılmış zincirlerle değiştirir.

Kaynak: n8n

Örnekler:

- n8n (öz barındırmalı iş akışı otomasyonu)

- Zapier (yapay zekâ destekli iş akışları)

- Make (eski adıyla Integromat)

- Retool Workflows

- Temporal (geliştirici odaklı iş akışı motoru)

Bir ajanın bir sonraki adımına olasılıksal olarak karar vermesine izin vermek yerine, siz tanımlarsınız: Tetikleyici > Koşul > Eylem > Günlük

Örneğin n8n’de bir akış şöyle olabilir:

- Tetikleyici: Yeni destek bileti

- LLM Düğümü: Bileti özetle

- Eğer Düğümü: Öncelik = Yüksek

- Eylem: Slack kanalını bilgilendir

Temporal daha da ileri giderek kalıcı yürütme ve durumlu iş akışları sunar. Bir süreç yürütme ortasında çökerse, son bilinen durumdan devam eder.

En iyisi: Güvenilirlik, yeniden deneme, gözlemlenebilirlik ve denetim izi gerektiren iş operasyonları.

3. Kurumsal yönetişim ve korumalı alan katmanları

Kurumsal yönetişim ve korumalı alan katmanları, ajanların yalıtılmış konteynerlarda veya orkestrasyonlu çalışma zamanlarında çalıştığı yönetilen yürütme ortamları sağlar.

Kaynak: Amazon Bedrock Agents

Örnekler:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI veya benzeri ajan çerçevelerinin Docker veya Kubernetes üzerinde dağıtılması

Yaygın kurumsal özellikler:

- IAM entegrasyonu

- Gizli yönetimi

- Politika uygulaması

- Oturum başına korumalı alan

- Merkezi günlükler

Örneğin, AWS Bedrock Agents, bir ajanın yalnızca onaylanmış API’leri çağırmasını sağlayan IAM politikalarıyla doğrudan entegre olur. Yürütme, bir geliştiricinin dizüstü bilgisayarı yerine yönetilen bir sınır içinde gerçekleşir.

LangGraph, Docker veya Kubernetes içinde dağıtıldığında, ekiplerin kontrollü durum geçişleri ve araç sınırlarıyla yapılandırılmış ajan grafikleri oluşturmasını sağlar.

En iyisi: Düzenlemeye tabi sektörler ve hassas verilerle çalışan ekipler.

4. Minimalist yerel çalıştırıcılar

Minimalist yerel çalıştırıcılar benzer “hacker dostu” özerklik sunar, ancak OpenClaw’dan daha hafif veya daha modüler olabilir.

Kaynak: nanobot

Örnekler:

OpenClaw ile karşılaştırıldığında şunları yapabilirler:

- İsteğe bağlı onay adımları sağlama

- Modüler araç tanımları sunma

- Arka plandaki orkestrasyon yükünü azaltma

Örneğin, Open Interpreter kullanıcı onayıyla kodu etkileşimli olarak çalıştırmaya odaklanır.

En iyisi: Deney ve özerklik isteyen ancak biraz daha fazla yapı arayan geliştiriciler.

Güvenlik, Korumalı Alan ve Mimari

Prototipten üretime geçerken özelliklerden çok mimari önem kazanır. OpenClaw tarzı özerklik ile kurumsal tarz ajan platformları nasıl karşılaştırılır, bakalım.

Geçici yürütmenin gerekliliği

Geçici korumalı alan genellikle ajan görevlerinin kısa ömürlü, yalıtılmış ortamlarda çalıştırılmasını ifade eder.

Bazı kurumsal alternatifler ve özel dağıtımlar, her ajan yürütmesi için yeni bir çalışma zamanı sağlar ve bunu hemen ardından atar; Kubernetes tabanlı ajan yığınları veya geçici konteyner güvenlik korumalı alanlarında olduğu gibi.

Yaygın uygulamalar:

- Docker konteynerları

- Mikro VM’ler (ör. Firecracker)

- WebAssembly çalışma zamanları

Bu, OpenClaw’un tipik kurulumunun aksinedir; burada uzun süre çalışan yerel bir ajan oturumlar arasında kalabilir ve makinenizde durum biriktirebilir. Geçici yürütme şunları önler:

- Kalıcı kötü amaçlı yazılımlar.

- Oturumlar arasında kimlik bilgisi sızıntısı.

- Uzun ömürlü süreçlerden kaynaklanan yanlışlıkla dosya bozulmaları.

Erişim ve izinleri yönetme

OpenClaw tarzı kurulumlar, ajan sizin iş istasyonunuzda yaşadığından sıklıkla geniş dosya sistemi veya kabuk izinleri verir. Buna karşılık, iş akışı ve kurumsal platformlar, araç geçitlerini, kapsamlandırılmış API izinlerini ve kasa tabanlı gizli enjeksiyonunu zorunlu kılarak herhangi bir ajanın temas edebileceklerini sınırlar.

Tek bir geliştirici dizüstü bilgisayarından bir ekibe geçerken role dayalı erişim kontrolü de kritik hale gelir. Yüksek riskli eylemler için insan onayı döngüye alınabilir:

- Veritabanı yazmaları öncesi onay.

- Finansal işlemler öncesi onay.

- Altyapı değişiklikleri öncesi onay.

Bu hibrit yaklaşım yapay zekâ esnekliğini insan gözetimiyle birleştirir ve OpenClaw tarzı yerel ajanlardan ziyade kurumsal tarz platformlarda çok daha yaygındır.

Denetlenebilirlik ve düşünce zincirlerini gözlemleme

Üretim sistemlerinde yalnızca nihai çıktıyı yakalamak yeterli değildir. O çıktıya nasıl ulaşıldığına dair bir denetim izi olmalıdır. Yapılandırılmış günlükleme, hata ayıklama, uyum denetimleri ve olay müdahalesini mümkün kılar. Şunların günlüklenmesini içerir:

- Araç girdileri

- Araç çıktıları

- Akıl yürütme izleri

- Yürütme zaman damgaları

- Kullanıcı onayları

OpenClaw tarzı ajanlar yerelde günlükleme yapacak şekilde yapılandırılabilir, ancak bu günlükleme çoğunlukla geliştirici tarafından yönetilir ve tutarsızdır.

Buna karşılık, kurumsal tarz platformlar ve iş akışı araçları, en baştan araç girdileri, akıl yürütme izleri, yürütme zaman damgaları ve kullanıcı onayları etrafında inşa edilmiştir. Bu da SOC2, ISO 27001 veya benzeri çerçeveler altında bir ajan davranış zincirini izlemek gerektiğinde çok daha uygun olmalarını sağlar.

Entegrasyonlar ve Bağlantı Ekosistemi

Bir ajanın faydası, diğer sistemlerle güvenilir şekilde iletişim kurma becerisine bağlıdır. Bu da yüksek bağlantılı bir ekosistemin kritik olduğu anlamına gelir.

Dahili iş sistemlerine bağlanma

OpenClaw, özel betikleri, yerel API’leri ve niş araçları bağlamak istediğinizde parıldar. Dahili servislere özgün fonksiyon çağrıları veya HTTP sarmalayıcılarıyla bağlanabilirsiniz, ancak bu esneklik sürekli bakım ve güvenlik yükünü beraberinde getirir.

Buna karşılık, n8n, Zapier ve Retool gibi iş akışı platformları veya AWS Bedrock Agents gibi yönetilen ajan platformları, şunlara yerel entegrasyonlar sunar:

- CRM sistemleri

- Veri ambarları

- ERP sistemleri

- Çağrı/biletleme platformları

Yerelde saklanan API anahtarları basittir ancak güvensizdir. OAuth tabanlı akışlar iptal, döndürme ve kapsam sınırlaması sağlar ve çıplak OpenClaw dağıtımlarına kıyasla kurumsal tarz platformlarda daha yaygındır.

Yerel entegrasyonlar, gerçekten esnekliğe ihtiyaç duyduğunuzda kendi fonksiyonlarınızı tanımlamanıza izin verirken özel araç tanımları ihtiyacını azaltır.

Tarayıcı ve arayüz otomasyonu incelikleri

Bazı ajanlar görsel tabanlı “bilgisayar kullanımı” otomasyonuna dayanır. Bu, tek seferlik betikler için güçlü olabilir ancak kırılgandır. Sonuçta UI düzenleri değişebilir, CSS seçicileri bozulabilir ve render gecikmeleri yanlış tıklamalara yol açabilir.

Kurumsal tarz platformlar ve iş akışı araçları mümkün olduğunda API öncelikli otomasyonu tercih eder. Webhook’lar, REST API’ler veya belirli SaaS bağlayıcılarıyla entegre olurlar; bu da UI tabanlı kontrole kıyasla daha istikrarlı ve sürdürülebilirdir.

UI otomasyonunun kaçınılmaz olduğu durumlarda, bu platformlar genellikle onu dayanıklı yeniden deneme mantığı ve net günlüklemeyle sarar; varsayılan desen yerine son çare olarak ele alır.

OpenClaw’dan Geçiş

OpenClaw’dan geçiş, dikkatle planlanmış, yapılandırılmış bir yol haritası gerektirir. Aklınızda tutmanız gereken birkaç en iyi uygulama aşağıdadır.

Envanter ve risk değerlendirmesi

Mevcut betiklerinizi haritalayarak başlayın. Bu, şu anda maruz kalan tüm alanları ve envanterinizi ortaya koyar.

Tüm betikleri bulun ve görevlerine göre ayırın:

Salt okuma görevleri

- Raporlama

- Veri çıkarma

Yazma/çalıştırma görevleri

- Veritabanı yazmaları

- Altyapı değişiklikleri

- Harici API POST istekleri

Keşif amaçlı görevleri ajansal sistemlerde tutabilirsiniz, ancak daha yüksek riskli görevler (örn. veritabanı yazmaları, altyapı değişiklikleri, harici API gönderimleri) açıkça sınırlandırılmalı veya deterministik betiklere ya da yönetilen iş akışlarına taşınmalıdır.

“Boğucu incir” geçiş deseni

“Boğucu incir” geçiş deseni, bir miras sistemi (monolit) çevresinde yeni bir sistem (mikro hizmetler) inşa ederek kademeli olarak değiştirmeye yönelik bir yazılım geçiş tekniğidir.

Bu yöntemi kullanmak, bir seferde bir iş akışını değiştirmeyi içerir.

Örneğin:

- Önce günlük raporlamayı bir iş akışı motoruna taşıyın

- Her iki sistemi paralel çalıştırın (gölge mod)

- Tutarlılık için çıktıları karşılaştırın

Yerel ajanı ancak eşdeğerlik doğrulandıktan sonra devre dışı bırakın. Bu kademeli strateji kesintiyi azaltır.

Geçiş sırasında güvenliği sertleştirme

Yeni platforma geçtikten sonra, bazı sertleştirme önlemleri uygulayarak güvenliği güçlendirmeniz gerekecek.

Geçişten sonra:

- Açığa çıkmış API anahtarlarını döndürün

- Kullanılmayan jetonları iptal edin

- Günlükleri arşivleyip merkezileştirin

- Gereksiz yerel izinleri kaldırın

Bu geçiş, mimariyi güçlendirmek ve güvenliği artırmak için bir fırsat olarak görülmelidir.

Sonuç

Evrensel olarak kusursuz bir OpenClaw alternatifi yoktur. Doğru seçim, özerkliğe tahammülünüz ile kontrole olan ihtiyacınız arasındaki dengeye bağlıdır.

Birincil ihtiyacınız kod üretimi ve yeniden düzenleme ise, geliştirici odaklı kodlama ajanları en uygun olanıdır. Önceliğiniz iş süreçlerinin güvenilirliği ise, iş akışı platformları daha güçlü alternatiflerdir. Düzenlemeye tabi veya kurumsal ortamlarda çalışıyorsanız, yönetilen ajan platformları vazgeçilmezdir.

Kod geliştirici araçlarına denktir. Süreç iş akışı araçlarına denktir. Ölçek kurumsal platformlara denktir. OpenClaw için başlıca kullanım durumlarınıza bakın ve gerçekten hangi kategoriye ait olduklarını belirleyin. Bu, en iyi alternatifi çıkarmanıza yardımcı olacaktır.

Ajansal yapay zekâ yerine yapılandırılmış bir programı tercih edenler için AI Agent Fundamentals eğitim yolumuzu öneririm.

OpenClaw Alternatifleri SSS

OpenClaw ve Claude Code arasındaki temel farklar nelerdir?

OpenClaw, dosya sisteminize erişebilen ve kabuk komutlarını özerk bir şekilde çalıştırabilen genel amaçlı, mesajlaşma öncelikli bir yerel ajandır. Claude Code ise bunun aksine özellikle bir kodlama ortamı içinde yazılım geliştirmeye odaklanır. Depo sınırları içinde çalışır, değişiklikleri uygulamadan önce diff gösterir ve genellikle keyfi sistem düzeyi komutları çalıştırmaz.

Nanobot, hız ve bellek kullanımı açısından OpenClaw ile nasıl karşılaştırılır?

Nanobot, OpenClaw’un daha geniş, mesajlaşma öncelikli orkestrasyon modeline kıyasla, odaklı görevler için tasarlanmış daha yeni ve hafif bir yerel ajan çerçevesidir; bu da daha hızlı başlangıç süreleri ve daha düşük bellek kullanımıyla sonuçlanabilir. Ancak OpenClaw kadar zengin özellikli ve topluluk açısından olgun değildir.

OpenClaw kullanımıyla ilişkili güvenlik riskleri nelerdir?

Temel risk, kısıtlanmamış yerel yürütmedir. OpenClaw dosyaları okuyabilir, kabuk komutları çalıştırabilir ve sisteminizi değiştirebilir. Bu durum, yanlışlıkla dosya silme, API anahtarlarının açığa çıkması, .env dosyalarındaki kimlik bilgisi sızıntıları veya hatta istenmeyen veri dışa aktarımları gibi riskler yaratır.

LangGraph ve CrewAI, yapay zekâ ajanları inşa etme yaklaşımlarında nasıl farklılaşır?

LangGraph, yapılandırılmış, durumlu ajan iş akışlarına odaklanır. Geliştiricilerin açık geçişleri, araç sınırlarını ve yürütme yollarını tanımlamasına olanak tanır; bu da onu üretim düzeyindeki sistemler için uygun kılar. CrewAI ise sıklıkla daha keşifsel veya araştırma tarzı kurulumlardaki görevleri koordine eden role dayalı çoklu ajan işbirliğine vurgu yapar.

Neden özel ajanlar geliştirmek için yönetilen yapay zekâ ajan platformları iyi bir seçimdir?

Yönetilen platformlar, yerleşik veri hatları, entegrasyonlar, günlükleme, gözlemlenebilirlik ve yönetişim özellikleri sağlar; böylece düşük düzeyli çalışma zamanı altyapısını kendiniz yönetme ihtiyacını azaltır.

Ben Austin, sağlık sektöründe veri bilimci ve veri analisti olarak yıllara dayanan deneyime sahip bir blogger ve teknoloji yazarıyım. Biyoloji geçmişiyle başladığım teknoloji yolculuğumda, şimdi teknoloji blogum aracılığıyla başkalarının da aynı geçişi yapmasına yardımcı oluyorum. Teknolojiye olan tutkum, onlarca SaaS şirketine yazılı katkılar sunmama, başkalarına ilham vermeme ve deneyimlerimi paylaşmama vesile oldu.