Lernpfad

Die Idee autonomer, lokaler Agenten wie OpenClaw ist sehr reizvoll. Ein Agent, der dein Dateisystem lesen, schreiben und darauf Befehle ausführen kann, ist mächtig. Doch Autonomie bringt auch Trade-offs mit sich.

In diesem Artikel beleuchten wir OpenClaw-Alternativen aus einer praktischen, technischen Perspektive. Wir vergleichen Kategorien, nennen konkrete Tool-Beispiele und skizzieren einen Migrationsfahrplan.

Durchgängig betrachten wir ein Entscheidungsgerüst: Sicherheit versus Flexibilität.

Wenn du mit LLM-gestützten Agenten starten willst, empfehle ich unseren Kurs Introduction to AI Agents.

Was ist OpenClaw?

OpenClaw (früher Clawdbot, kurzzeitig Moltbot) ist ein rasant wachsendes Open-Source-Framework für autonome KI-Agenten, das Aufgaben nicht nur vorschlägt, sondern im Auftrag der Nutzenden ausführt.

Es nutzt eine lokale, toolgestützte Agentenoberfläche, die ein Sprachmodell mit Systemfunktionen wie Datei-I/O, Shell-Befehlen und Browsersteuerung verbindet. So erweitert es die Fähigkeiten von Agenten über Chat-Antworten hinaus um echtes Handeln.

Du willst mehr über OpenClaw lesen? Unser Leitfaden zu OpenClaw Projects und unser Tutorial Using OpenClaw with Ollama sind die besten Einstiege.

Autonomie vs. Sicherheit in OpenClaw

Bevor wir Alternativen betrachten, ist es wichtig, die Vor- und Nachteile von OpenClaw zu verstehen.

Der Kernreiz lokaler Autonomie

Die Architektur von OpenClaw ist aus drei Gründen attraktiv:

- Lokale Ausführung: Aufgaben laufen direkt auf deinem Rechner, mit geringer Latenz und ohne Cloud-Orchestrierungskomplexität.

- Unmittelbarer Dateisystemzugriff: Der Agent kann Dateien prüfen, ändern und erstellen, ohne API-Vermittlung.

- Modellagnostische Flexibilität: Du kannst zwischen OpenAI, Anthropic, lokalen LLMs oder anderen Anbietern wechseln.

Das spricht besonders an:

- Forschende, die mit autonomen Loops experimentieren

- Solo-Prototypenbauer, die KI-gesteuerte Skripte entwickeln

- Entwickler, die uneingeschränkte Rechnersteuerung wollen

Da der Agent auf OS-Ebene arbeitet, kann er auch komplexe, mehrstufige Workflows orchestrieren wie:

- Code generieren

- Auf die Festplatte schreiben

- Abhängigkeiten mit pip oder npm installieren

- Tests ausführen

- Auf Basis von Fehlschlägen refaktorisieren

Für Einzelentwickler entsteht so ein enger, schneller Feedback-Loop. Das Modell geht über Codevorschläge hinaus und führt ihn aus.

Sicherheitsrisiken und Sorgen um den "Blast Radius"

Die lokale Ausführung von LLM-generiertem Code ohne standardmäßiges Sandboxing birgt jedoch erhebliche Risiken.

Beispiele:

- Unbeabsichtigtes Löschen von Dateien

- Offenlegung von Zugangsdaten in .env-Dateien

- Änderung von Systemkonfigurationsdateien

- Lautlose Exfiltration sensibler Daten über HTTP-Requests

- Persistenz bösartiger oder fehlerhafter Skripte über Sessions hinweg

Ein Hobbyprojekt mag dieses Risiko als Teil des Experimentierens akzeptieren. In Unternehmen ist das inakzeptabel. Organisationen unter SOC2, ISO 27001 oder ähnlichen Rahmenwerken benötigen:

- Audit-Trails

- Least-Privilege-Zugriff

- Kontrollierte Ausführungsumgebungen

- Richtlinienerzwingung und zentrales Logging

Der "Blast Radius" eines Fehlers in einem lokalen Agentensetup hängt vom Datei-, Shell- und API-Zugriff des Agenten ab; bei weiten Berechtigungen kann er dein gesamtes System betreffen. In regulierten Umgebungen muss dieser Radius auf eine isolierte, wegwerfbare Runtime reduziert werden.

Für eine tiefergehende Sicherheitsanalyse lies dieses vollständige Handbuch zur OpenClaw-Sicherheit.

Betriebliche Fragilität im Skalierungsbetrieb

Neben Sicherheit ist betriebliche Fragilität ein weiterer häufiger Grund, nach OpenClaw-Alternativen zu suchen.

Typische Probleme sind:

- Drift von Python-Abhängigkeiten

- Konfliktende virtuelle Umgebungen

- Inkompatibilitäten auf OS-Ebene

- Inkonsistentes Verhalten zwischen Entwickler-Rechnern

- Fehlende Kollaboration oder Freigabe-Workflows out of the box

Autonome Loops beeindrucken in Demos, doch OpenClaw‑artige Agenten tun sich in Produktion schwer, wenn sie nicht in Container, Logging-Layer und klare Skill-Grenzen eingebettet sind. Deterministisches, wiederholbares Verhalten erfordert zusätzliche Orchestrierung.

Ein Loop, der 9 von 10 Mal funktioniert, ist im Forschungsnotebook beeindruckend. In einer Lohnabrechnung, wo Fehler ausgeschlossen sind, ist dafür kein Spielraum.

Die Lücke zwischen Demo-Autonomie und produktionsreifer Zuverlässigkeit wird sichtbar, sobald Teams OpenClaw über den Laptop einer einzelnen Entwicklerin hinaus skalieren wollen.

Framework zur Bewertung von OpenClaw-Alternativen

Gut, welche Alternativen kommen infrage?

Du brauchst Klarheit, worauf du optimierst. Die meisten Ersatzlösungen liegen auf einem Spektrum zwischen "agentischer Freiheit" und "Prozesskontrolle".

Lege vorab deine Hauptrestriktion fest:

- "Ich brauche ein Sandbox-Umfeld, weil sensible Daten betroffen sind."

- "Ich brauche bessere Coder-Unterstützung innerhalb meines Repos."

- "Ich brauche 99,9% Zuverlässigkeit für Business-Workflows."

Deine Restriktion bestimmt die Kategorie der Alternative.

Schauen wir uns nun die Schlüsselfelder dieses Frameworks an.

1. Dein Optimierungsziel definieren

Im Wesentlichen gibt es zwei Modi.

Kreative Generierung

Kreative Generierung profitiert von probabilistischen, autonomen Agenten.

- Code-Refactoring

- Dokumentation schreiben

- Brainstorming

- Schnelles Prototyping

Operative Konsistenz

Operative Konsistenz profitiert von deterministischen Workflows mit klaren Guardrails.

- Dateneingabe

- Infrastrukturautomatisierung

- Geplante Reports

- Kundennahe Workflows

Entscheidungsmatrix

Erstelle nun eine einfache Entscheidungsmatrix mit:

- Teamgröße (solo vs. cross-funktional)

- Risikotoleranz (experimentell vs. reguliert)

- Technische Fähigkeiten (dev-lastig vs. Business Ops)

So priorisierst du klar.

Ein Zwei-Personen-Startup für interne Tools priorisiert eher Flexibilität. Eine Bank, die Compliance-Reporting automatisiert, priorisiert Kontrolle und Auditierbarkeit.

2. Wichtige technische Bewertungskriterien

Für Produktionseinsatz sind drei Funktionen unverhandelbar.

- Sandboxing (Isolation): Läuft die Ausführung in einem Container, einer Micro-VM oder einer eingeschränkten Runtime? Lässt sich der Dateizugriff eingrenzen?

- Observability (Logs und Traces): Werden Tool-Aufrufe, Denkpfade und Outputs strukturiert geloggt? Kannst du Fehler im Nachhinein nachverfolgen?

- Governance (RBAC und Richtlinien): Kannst du einschränken, welche Nutzenden oder Agenten bestimmte Tools aufrufen dürfen? Gibt es rollenbasierten Zugriff?

Unterscheide außerdem zwischen probabilistischen Agenten und deterministischer Automatisierung.

Probabilistische Agenten:

- OpenClaw-ähnliche Autonomie

- Flexibel, aber nicht deterministisch

- Oft mit Selbstkorrektur-Loops

Deterministische Automatisierung:

- Workflow-Engines mit expliziten Triggern

- Zustandsmaschinen

- Vorhersehbar, auditierbar, reproduzierbar

Reife Stacks betten probabilistische Agenten in deterministische Workflows ein und kombinieren exploratives Denken mit kontrollierten Ausführungspfaden.

Top-Alternativen zu OpenClaw nach Kategorie

Hier findest du eine praktische Shortlist nach Persona, mit echten Beispielen.

Hier ist eine einfache Tabelle, die die Alternativen zusammenfasst.

|

Kategorie |

Bereitstellungsmodell |

Sicherheit / Sandboxing |

Bester Use Case |

Setup-Komplexität |

|

OpenClaw (Baseline) |

Lokale Runtime |

Standard: minimal |

Prototyping, Forschung |

Niedrig |

|

Developer-Coding-Agenten |

IDE oder CLI |

Auf Repo begrenzt |

Code-Refactoring |

Niedrig–Mittel |

|

Workflow-Automatisierungsplattformen |

Cloud-gehostet |

Gemangelte Isolation |

Business-Workflows |

Mittel |

|

Enterprise-Agentenplattformen |

Gemangelte Cloud-Runtime |

Starke Isolation + RBAC |

Regulierte Umgebungen |

Hoch |

|

Minimalistische Local Runner |

Lokale CLI |

Begrenzte Isolation |

Hacker-Workflows |

Niedrig |

1. Entwicklerzentrierte Coding-Agenten

Diese Agenten sind speziell für Aufgaben im Softwareentwicklungszyklus optimiert. Anders als OpenClaw haben sie in der Regel keinen uneingeschränkten OS-Zugriff. Stattdessen arbeiten sie innerhalb der Grenzen eines Repositories und des IDE-Kontexts.

Beispiele:

- Claude Code

- GitHub Copilot (in die IDE integriert)

- Cursor (KI-native IDE)

- Windsurf

Zentrale Vorteile:

- Tiefes Verständnis des Repositories

- Inline-Diff-Vorschauen vor Änderungen

- Testgenerierung und Refactoring-Vorschläge

- Geringeres Risiko willkürlicher Shell-Ausführung

Beispiel-Workflow in Cursor:

- Funktion auswählen

- Prompt: "Refactor for performance and add unit tests."

- Strukturierten Diff prüfen

- Änderungen annehmen oder ablehnen

Dieses Freigabemodell reduziert den Blast Radius deutlich im Vergleich zur autonomen Ausführung auf OS-Ebene.

Am besten geeignet für: Teams, die tiefes Code-Refactoring brauchen statt genereller Rechnerkontrolle.

Für einen ausführlichen Vergleich beider Ansätze lies unseren Guide OpenClaw vs Claude Code.

2. Low-Code- und Workflow-Automatisierungsplattformen

Low-Code- und Workflow-Plattformen ersetzen autonome Loops durch strukturierte Ketten aus Triggern und Bedingungen.

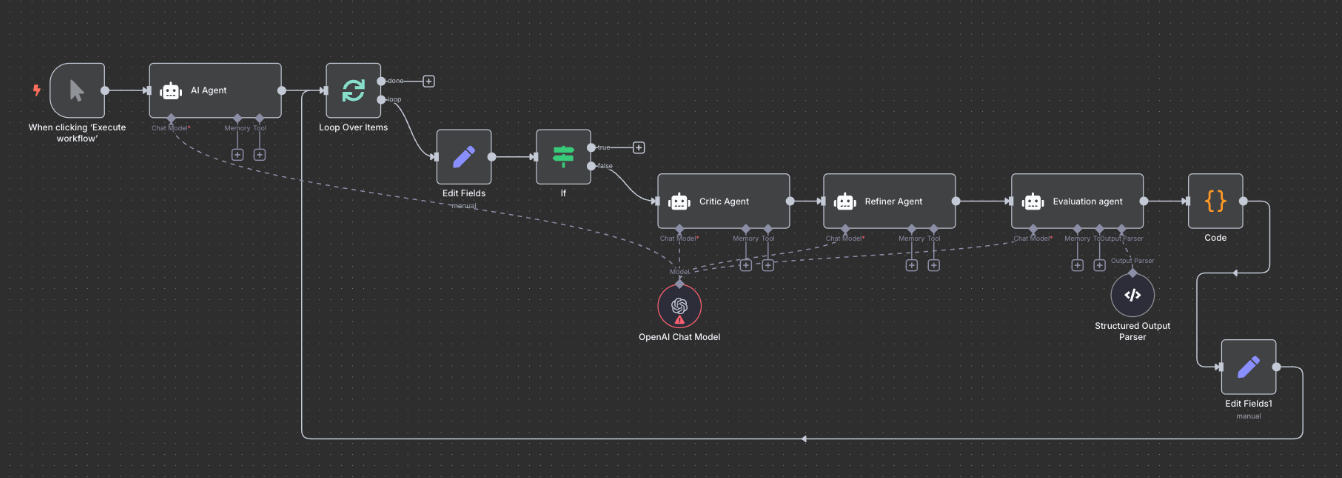

Quelle: n8n

Beispiele:

- n8n (selbstgehostete Workflow-Automatisierung)

- Zapier (KI-gestützte Workflows)

- Make (ehemals Integromat)

- Retool Workflows

- Temporal (entwicklerorientierte Workflow-Engine)

Statt einem Agenten probabilistisch die nächste Aktion zu überlassen, definierst du: Trigger > Bedingung > Aktion > Log

Beispiel-Flow in n8n:

- Trigger: Neues Support-Ticket

- LLM-Knoten: Ticket zusammenfassen

- If-Knoten: Priorität = Hoch

- Aktion: Slack-Kanal benachrichtigen

Temporal geht weiter und bietet langlebige Ausführung und zustandsbehaftete Workflows. Stürzt ein Prozess ab, setzt er am letzten bekannten Zustand fort.

Am besten geeignet für: Business Operations mit Anforderungen an Zuverlässigkeit, Retries, Observability und Audit Trails.

3. Enterprise-Governance- und Sandbox-Layer

Enterprise-Governance- und Sandbox-Layer stellen gemanagte Ausführungsumgebungen bereit, in denen Agenten in isolierten Containern oder orchestrierten Runtimes laufen.

Quelle: Amazon Bedrock Agents

Beispiele:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, oder ähnliche Agent-Frameworks, bereitgestellt in Docker oder Kubernetes

Typische Enterprise-Features:

- IAM-Integration

- Secret Manager

- Policy Enforcement

- Sandboxing pro Session

- Zentrale Logs

Beispielsweise integrieren AWS Bedrock Agents direkt mit IAM-Policies und stellen sicher, dass ein Agent nur freigegebene APIs aufrufen kann. Die Ausführung geschieht innerhalb einer gemanagten Grenze statt auf dem Laptop eines Developers.

LangGraph, in Docker oder Kubernetes betrieben, ermöglicht strukturierte Agentengraphen mit kontrollierten Zustandsübergängen und Tool-Grenzen.

Am besten geeignet für: Regulierte Branchen und Teams mit sensiblen Daten.

4. Minimalistische Local Runner

Minimalistische Local Runner bieten eine ähnliche, "hackerfreundliche" Autonomie, sind aber teils schlanker oder modularer als OpenClaw.

Quelle: nanobot

Beispiele:

Im Vergleich zu OpenClaw können sie:

- Optionale Bestätigungsschritte bieten

- Modulare Tool-Definitionen erlauben

- Orchestrierungs-Overhead im Hintergrund reduzieren

Beispiel: Open Interpreter konzentriert sich auf interaktive Codeausführung mit Nutzerbestätigung.

Am besten geeignet für: Entwickler, die experimentieren und Autonomie wollen, aber mit etwas mehr Struktur.

Sicherheit, Sandboxing und Architektur

Beim Schritt vom Prototyp zur Produktion ist die Architektur wichtiger als Features. So vergleicht sich OpenClaw‑artige Autonomie mit Enterprise‑Agentenplattformen.

Die Notwendigkeit ephemerer Ausführung

Ephemeres Sandboxing bedeutet, Agentenaufgaben in kurzlebigen, isolierten Umgebungen auszuführen.

Einige Enterprise-Alternativen und Custom-Deployments stellen für jede Agentenausführung eine neue Runtime bereit und verwerfen sie direkt danach, etwa Kubernetes‑basierte Agentenstacks oder Sicherheits-Sandboxes mit Ephemeral-Containern.

Gängige Implementierungen:

- Docker-Container

- Micro-VMs (z. B. Firecracker)

- WebAssembly-Runtimes

Das steht im Kontrast zu OpenClaws typischem Setup, bei dem ein langlebiger lokaler Agent Sessions überdauern und auf deinem Rechner Zustand ansammeln kann. Ephemere Ausführung verhindert:

- Persistente Malware.

- Credential-Leaks über Sessions hinweg.

- Unbeabsichtigte Dateikorruption durch langlebige Prozesse.

Zugriffe und Berechtigungen steuern

OpenClaw‑Setups gewähren oft breite Datei- oder Shell-Berechtigungen, weil der Agent auf deinem Rechner läuft. Workflow- und Enterprise-Plattformen erzwingen dagegen Tool-Gateways, eng gefasste API-Rechte und Secret-Injection aus Tresoren und begrenzen so den Zugriff eines Agenten.

Rollenbasierte Zugriffskontrolle wird außerdem kritisch, wenn du vom Einzel-Laptop zum Team gehst. Human-in-the-Loop-Prüfungen lassen sich für risikoreiche Aktionen einbauen:

- Freigabe vor Datenbank-Schreibvorgängen.

- Freigabe vor Finanztransaktionen.

- Freigabe vor Infrastrukturänderungen.

Dieser hybride Ansatz kombiniert KI-Flexibilität mit menschlicher Aufsicht und ist in Enterprise-Plattformen weitaus üblicher als in lokalen OpenClaw-Agenten.

Auditierbarkeit und Beobachtung von Denkpfaden

In Produktionssystemen reicht es nicht, nur das Endergebnis zu erfassen. Es braucht einen Audit Trail, wie dieses Ergebnis zustande kam. Strukturierte Logs ermöglichen Debugging, Compliance-Audits und Incident Response. Das umfasst Logging von:

- Tool-Inputs

- Tool-Outputs

- Reasoning-Traces

- Ausführungszeitpunkten

- Nutzerfreigaben

OpenClaw‑Agenten können lokal loggen, doch das ist oft entwicklergetrieben und inkonsistent.

Enterprise-Plattformen und Workflow-Tools sind hingegen von Anfang an um Tool-Inputs, Reasoning-Traces, Zeitstempel und Freigaben herum gebaut. Das macht sie deutlich geeigneter, wenn du Agentenverhalten unter SOC2, ISO 27001 oder ähnlichen Rahmenwerken nachvollziehen musst.

Integrationen und Connectivity-Ökosystem

Der Nutzen eines Agenten hängt davon ab, wie zuverlässig er mit anderen Systemen kommunizieren kann. Ein stark vernetztes Ökosystem ist daher entscheidend.

Anbindung interner Geschäftssysteme

OpenClaw glänzt, wenn du maßgeschneiderte Skripte, lokale APIs und Nischentools verdrahten willst. Die Anbindung interner Services über eigene Funktionen oder HTTP-Wrapper ist möglich, bringt aber Wartungs- und Sicherheitsaufwand mit sich.

Workflow-Plattformen wie n8n, Zapier und Retool sowie gemanagte Agentenplattformen wie AWS Bedrock Agents bieten dagegen native Integrationen zu:

- CRM-Systemen

- Datenlagern

- ERP-Systemen

- Ticketing-Plattformen

Lokal gespeicherte API-Keys sind einfach, aber unsicher. OAuth-Flows erlauben Widerruf, Rotation und Scope-Begrenzung und sind in Enterprise-Plattformen verbreiteter als in Bare-Metal-Deployments von OpenClaw.

Native Integrationen verringern den Bedarf an Custom-Tool-Definitionen und lassen dir dennoch Spielraum für eigene Funktionen, wenn du echte Flexibilität brauchst.

Besonderheiten bei Browser- und UI-Automatisierung

Manche Agenten setzen auf visuelle "Computer Use"-Automatisierung. Das ist für Ad-hoc-Skripte mächtig, aber auch fragil: UI-Layouts ändern sich, CSS-Selektoren brechen, Render-Delays führen zu Fehlklicks.

Enterprise-Plattformen und Workflow-Tools bevorzugen wo möglich API-first-Automatisierung. Sie integrieren Webhooks, REST-APIs oder SaaS-spezifische Konnektoren, die stabiler und wartbarer sind als UI-Steuerung.

Wenn UI-Automatisierung unvermeidlich ist, kapseln diese Plattformen sie in robuste Retry-Logik und klares Logging und behandeln sie als letzten Ausweg statt als Standardmuster.

Migration von OpenClaw

Der Umstieg von OpenClaw braucht einen strukturierten, gut geplanten Fahrplan. Hier sind Best Practices.

Inventur und Risikobewertung

Starte mit einer Kartierung deiner aktuellen Skripte. So erfasst du alle exponierten Bereiche und dein Inventar.

Finde alle Skripte und sortiere sie nach Aufgaben:

Read-only-Aufgaben

- Reporting

- Datenextraktion

Schreib-/Ausführungsaufgaben

- Datenbank-Schreibvorgänge

- Infrastrukturänderungen

- Externe API-POST-Requests

Explorative Aufgaben können in agentischen Systemen bleiben, aber risikoreichere Aufgaben (z. B. DB-Writes, Infrastrukturänderungen, externe API-Posts) sollten explizit gate-gesichert oder in deterministische Skripte bzw. gemanagte Workflows verschoben werden.

Das "Strangler-Fig"-Migrationsmuster

Das "Strangler-Fig"-Muster ersetzt ein Altsystem schrittweise, indem das neue System darum herum aufgebaut wird.

Dabei ersetzt du einen Workflow nach dem anderen.

Zum Beispiel:

- Verschiebe tägliches Reporting zuerst in eine Workflow-Engine

- Lass beide Systeme parallel laufen (Shadow Mode)

- Vergleiche Outputs auf Konsistenz

Erst wenn die Parität validiert ist, wird der lokale Agent außer Betrieb genommen. Diese schrittweise Strategie reduziert Störungen.

Security-Hardening beim Wechsel

Nach dem Wechsel zur neuen Plattform solltest du die Sicherheit mit gezielten Hardening-Maßnahmen stärken.

Nach der Migration:

- Exponierte API-Keys rotieren

- Unbenutzte Token widerrufen

- Logs archivieren und zentralisieren

- Überflüssige lokale Berechtigungen entfernen

Behandle die Migration als Chance, die Architektur zu stärken und die Sicherheit zu erhöhen.

Fazit

Es gibt keine universell perfekte OpenClaw-Alternative. Die richtige Wahl hängt davon ab, wie viel Autonomie du zulässt versus wie viel Kontrolle du brauchst.

Geht es dir primär um Codegenerierung und Refactoring, sind entwicklerzentrierte Coding-Agenten der beste Fit. Steht Prozesszuverlässigkeit im Vordergrund, sind Workflow-Plattformen die stärkere Alternative. In regulierten oder Enterprise-Umgebungen sind gemanagte Agentenplattformen essenziell.

Code heißt Entwickler-Tools. Prozess heißt Workflow-Tools. Skalierung heißt Enterprise-Plattformen. Schau dir deine wichtigsten OpenClaw-Use-Cases an und ordne sie der passenden Kategorie zu. So findest du die beste Alternative.

Für alle, die ein strukturiertes Programm agentischer KI bevorzugen, empfehle ich unseren Lernpfad AI Agent Fundamentals.

OpenClaw-Alternativen: FAQs

Was sind die Hauptunterschiede zwischen OpenClaw und Claude Code?

OpenClaw ist ein vielseitiger, messaging-first lokaler Agent, der autonom auf dein Dateisystem zugreifen und Shell-Befehle ausführen kann. Claude Code konzentriert sich dagegen explizit auf Softwareentwicklung in einer Coding-Umgebung. Es arbeitet innerhalb von Repository-Grenzen, zeigt Diffs vor Änderungen an und führt in der Regel keine willkürlichen Systembefehle aus.

Wie schneidet Nanobot im Vergleich zu OpenClaw bei Geschwindigkeit und Speicherverbrauch ab?

Nanobot ist ein neueres, leichtgewichtiges Local-Agent-Framework für fokussierte Aufgaben. Das kann zu schnelleren Startzeiten und geringerem Speicherbedarf führen als bei OpenClaws breiterem, messaging-first Orchestrierungsmodell. Allerdings ist es weniger funktionsreich und hat eine kleinere, weniger reife Community als OpenClaw.

Welche Sicherheitsrisiken sind mit der Nutzung von OpenClaw verbunden?

Das Hauptrisiko ist uneingeschränkte lokale Ausführung. OpenClaw kann Dateien lesen, Shell-Befehle ausführen und dein System verändern. Dadurch drohen unbeabsichtigtes Löschen von Dateien, Offenlegung von API-Keys, Credential-Leaks aus .env-Dateien oder sogar ungewollte Datenexfiltration.

Wie unterscheiden sich LangGraph und CrewAI in ihrem Ansatz zum Bau von KI-Agenten?

LangGraph setzt auf strukturierte, zustandsbehaftete Agenten-Workflows. Entwickelnde definieren explizite Übergänge, Tool-Grenzen und Ausführungspfade, was es produktionstauglich macht. CrewAI betont Multi-Agenten-Kollaboration mit rollenbasierten Agenten, die Aufgaben koordinieren – oft explorativer bzw. forschungsorientierter.

Warum eignen sich gemanagte KI-Agentenplattformen gut für den Bau individueller Agenten?

Gemanagte Plattformen bieten integrierte Datenpipelines, Integrationen, Logging, Observability und Governance-Funktionen und reduzieren so den Bedarf, Low-Level-Runtime-Infrastruktur selbst zu betreiben.

Ich bin Austin, ein Blogger und Tech-Autor mit jahrelanger Erfahrung als Datenwissenschaftler und Datenanalyst im Gesundheitswesen. Ich habe meine Reise in die Welt der Technik mit einem Hintergrund in Biologie begonnen und helfe jetzt anderen mit meinem Technik-Blog, den gleichen Weg einzuschlagen. Meine Leidenschaft für Technologie hat dazu geführt, dass ich für Dutzende von SaaS-Unternehmen schreibe, um andere zu inspirieren und meine Erfahrungen zu teilen.