Leerpad

Het idee van autonome lokale agents zoals OpenClaw is erg aantrekkelijk. Een agent die je bestandssysteem kan lezen, schrijven en daarop kan uitvoeren is krachtig. Maar autonomie brengt afwegingen met zich mee.

In dit artikel verkennen we enkele OpenClaw‑alternatieven vanuit een praktische, technische invalshoek. We vergelijken vervangingscategorieën, geven concrete toolexamples en schetsen een migratieroadmap.

Doorheen dit artikel bekijken we één kernafwegingskader: beveiliging versus flexibiliteit.

Wil je aan de slag met door LLM’s aangestuurde agents? Volg dan onze cursus Introduction to AI Agents.

Wat is OpenClaw?

OpenClaw (voorheen bekend als Clawdbot en kort als Moltbot) is een snelgroeiend open-source autonoom AI-agentframework dat is ontworpen om taken namens een gebruiker uit te voeren in plaats van alleen te suggereren.

Het gebruikt een lokale, tool-gebaseerde agentinterface die een taalmodel verbindt met systeemfuncties zoals file I/O, shellopdrachten en browserbediening. Zo gaan de mogelijkheden van agents verder dan alleen chatantwoorden en omvatten ze ook het uitvoeren van taken.

Meer lezen over OpenClaw? Onze gids OpenClaw Projects en onze tutorial Using OpenClaw with Ollama zijn de beste startpunten.

Autonomie vs. beveiliging in OpenClaw

Voordat we naar alternatieven kijken, is het belangrijk om de voor- en nadelen van OpenClaw te begrijpen.

De kern van de aantrekkingskracht van lokale autonomie

De architectuur van OpenClaw is om drie hoofdredenen aantrekkelijk:

- Lokale uitvoering: Taken draaien rechtstreeks op je machine, wat de latency verlaagt en de complexiteit van cloudorchestratie voorkomt.

- Ruwe toegang tot het bestandssysteem: De agent kan bestanden inspecteren, wijzigen en aanmaken zonder API-tussenlaag.

- Model-agnostische flexibiliteit: Je kunt wisselen tussen OpenAI, Anthropic, lokale LLM’s of andere providers.

Dit ontwerp is vooral aantrekkelijk voor:

- Onderzoekers die experimenteren met autonome loops

- Solo-prototypers die AI-gedreven scripts bouwen

- Developers die onbeperkte computercontrole willen

Omdat de agent op OS-niveau opereert, kan hij ook complexe workflows in meerdere stappen orkestreren, zoals:

- Code genereren

- Die naar schijf schrijven

- Dependencies installeren via pip of npm

- Tests draaien

- Refactoren op basis van falende tests

Voor individuele bouwers ontstaat zo een snelle feedbackloop die krachtig aanvoelt. Het model gaat verder dan code voorstellen en voert die ook uit.

Beveiligingsrisico’s en zorgen over de "blast radius"

LLM-gegenereerde code lokaal uitvoeren zonder standaard sandboxing brengt aanzienlijke risico’s met zich mee.

Voorbeelden zijn:

- Per ongeluk verwijderen van bestanden

- Blootstelling van credentials die in .env-bestanden zijn opgeslagen

- Wijziging van systeembestanden voor configuratie

- Stille exfiltratie van gevoelige data via HTTP-verzoeken

- Persistente kwaadaardige of kapotte scripts tussen sessies door

Een individuele hobbyist kan dit risico accepteren als onderdeel van experimenteren. In een enterprise-omgeving is dit onaanvaardbaar. Organisaties die onder SOC2, ISO 27001 of vergelijkbare kaders werken, vereisen:

- Audittrails

- Least-privilege-toegang

- Beheerde uitvoeringsomgevingen

- Beleidsafdwinging en gecentraliseerde logging

De “blast radius” van een fout in een lokale agent-setup hangt af van hoeveel bestand-, shell- en API-toegang de agent heeft; bij brede permissies kan het effect je hele werkstation beslaan. In gereguleerde omgevingen moet die blast radius worden teruggebracht tot een geïsoleerde, wegwerpbare runtime.

Voor een diepere uiteenzetting van beveiligingsaspecten, zie dit volledige overzicht over OpenClaw-beveiliging.

Operationele kwetsbaarheid op schaal

Naast beveiliging is operationele kwetsbaarheid een veelvoorkomende reden om naar alternatieven voor OpenClaw te zoeken.

Veelvoorkomende issues zijn onder meer:

- Drift in Python-dependencies

- Conflicterende virtuele omgevingen

- Incompatibiliteiten op OS-niveau

- Inconsistent gedrag tussen ontwikkelmachines

- Gebrek aan ingebouwde samenwerking of goedkeuringsworkflows

Hoewel autonome loops in demo’s indruk maken, kunnen agents à la OpenClaw in productie moeilijkheden hebben als ze niet in containers, logginglagen en strikte skillgrenzen zijn verpakt. Deterministisch, herhaalbaar gedrag vereist extra orkestratie.

Een loop die 9 van de 10 keer werkt is indrukwekkend in een onderzoeksnotebook. Maar in een payrollsysteem waar fouten onacceptabel zijn, is er geen ruimte voor kwetsbaarheid.

Het gat tussen demo-waardige autonomie en productie-waardige betrouwbaarheid wordt duidelijk wanneer teams proberen OpenClaw voorbij de laptop van één developer op te schalen.

Beoordelingskader voor OpenClaw‑alternatieven

Oké, welke alternatieven zijn er dan?

Je hebt helderheid nodig over waar je op optimaliseert. De meeste vervangers vallen ergens op een spectrum tussen “agentische vrijheid” en “procescontrole”.

Bepaal, voordat je verder leest, je primaire beperking:

- “Ik heb een sandbox nodig omdat dit gevoelige data raakt.”

- “Ik heb betere code-assistentie binnen mijn repo nodig.”

- “Ik heb 99,9% betrouwbaarheid nodig voor bedrijfsworkflows.”

Je beperking bepaalt de categorie van je alternatief.

Laten we nu naar enkele kernpunten in dit kader kijken.

1. Bepaal je optimalisatiedoel

Er zijn grofweg twee optimalisatiestanden.

Creatieve generatie

Creatieve generatie profiteert van probabilistische agents met autonomie.

- Code refactoren

- Documentatie schrijven

- Brainstormen

- Rapid prototyping

Operationele consistentie

Operationele consistentie profiteert van deterministische workflows met strikte vangrails.

- Data-entry

- Automatisering van infrastructuur

- Geplande rapportages

- Workflows richting klanten

Beslismatrix

Nu bouw je een eenvoudige beslismatrix met:

- Teamgrootte (solo vs. cross-functioneel)

- Risicotolerantie (experimenteel vs. gereguleerd)

- Technische capaciteit (dev-heavy vs. business operations)

Dit helpt je je prioriteiten te bepalen.

Een startup met twee personen die interne tooling bouwt, kan flexibiliteit prioriteren. Een bank die compliancerapportages automatiseert, moet controle en auditbaarheid bovenaan zetten.

2. Belangrijke technische criteria voor evaluatie

Voor productie zijn drie features niet-onderhandelbaar.

- Sandboxing (isolatie): Vindt uitvoering plaats in een container, micro-VM of beperkte runtime? Kun je bestandsaccess scope’n?

- Observability (logs en traces): Worden tool-calls, redeneerstappen en outputs vastgelegd in gestructureerde logs? Kun je failures achteraf traceren?

- Governance (RBAC en beleidscontrole): Kun je beperken welke gebruikers of agents specifieke tools mogen aanroepen? Is er role-based access control?

Maak ook onderscheid tussen probabilistische agents en deterministische automatisering.

Probabilistische agents:

- Autonomie in OpenClaw-stijl

- Flexibel maar niet-deterministisch

- Leunen vaak op zelfcorrigerende loops

Deterministische automatisering:

- Workflow-engines met expliciete triggers

- Staatmachines

- Voorspelbaar, auditbaar, herhaalbaar

Volwassen stacks plaatsen vaak probabilistische agents binnen deterministische workflows, zodat verkennend redeneren samengaat met gecontroleerde uitvoerpaden.

Top OpenClaw‑alternatieven per categorie

In dit onderdeel geven we je een praktische shortlist per persona, met echte voorbeelden.

Hier is een eenvoudige tabel met de alternatieven in één oogopslag.

|

Categorie |

Deploymentmodel |

Beveiliging / Sandboxing |

Beste usecase |

Setupcomplexiteit |

|

OpenClaw (baseline) |

Lokale runtime |

Standaard minimaal |

Prototyping, research |

Laag |

|

Developer Coding Agents |

IDE of CLI |

Gescope’d tot repo |

Code refactoren |

Laag-middel |

|

Workflow-automatiseringsplatforms |

Cloud-gehost |

Beheerde isolatie |

Bedrijfsworkflows |

Middel |

|

Enterprise-agentplatforms |

Beheerde cloudruntime |

Sterke isolatie + RBAC |

Gereguleerde omgevingen |

Hoog |

|

Minimalistische lokale runners |

Lokale CLI |

Beperkte isolatie |

Hackerworkflows |

Laag |

1. Developer-gerichte coding agents

Developer-gerichte coding agents zijn geoptimaliseerd voor taken in de softwareontwikkelingscyclus. In tegenstelling tot OpenClaw hebben ze doorgaans geen onbeperkte OS-toegang. In plaats daarvan werken ze binnen de grenzen van een repository en een IDE-context.

Voorbeelden:

- Claude Code

- GitHub Copilot (IDE-geïntegreerd)

- Cursor (AI-native IDE)

- Windsurf

Belangrijkste voordelen:

- Diep repo-bewustzijn

- Inline diff-previews vóór het toepassen van wijzigingen

- Testgeneratie en refactorsuggesties

- Gereduceerd risico op willekeurige shellexecutie

Voorbeeldworkflow in Cursor:

- Selecteer een functie

- Prompt: "Refactor voor performance en voeg unittests toe."

- Beoordeel gestructureerde diff

- Accepteer of verwerp wijzigingen

Dit model met goedkeuring verkleint de blast radius aanzienlijk vergeleken met autonome uitvoering op OS-niveau.

Beste voor: Teams die diepe code-refactors nodig hebben in plaats van algemene computercontrole.

Voor een gedetailleerde vergelijking van beide aanpakken, bekijk onze gids OpenClaw vs Claude Code.

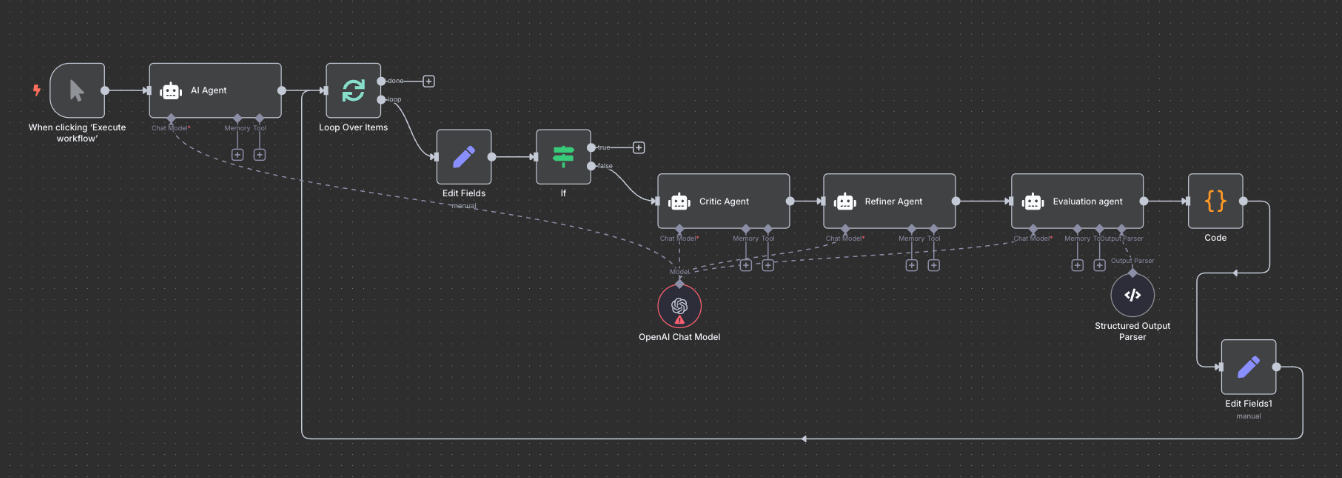

2. Low-code- en workflow-automatiseringsplatforms

Low-code- en workflow-automatiseringsplatforms vervangen autonome loops door gestructureerde ketens van triggers en condities.

Bron: n8n

Voorbeelden:

- n8n (self-hosted workflow-automatisering)

- Zapier (AI-gestuurde workflows)

- Make (voorheen Integromat)

- Retool Workflows

- Temporal (developer-georiënteerde workflow-engine)

In plaats van een agent probabilistisch zijn volgende actie te laten kiezen, definieer jij: Trigger > Conditie > Actie > Log

Bijvoorbeeld, een flow in n8n:

- Trigger: Nieuw supportticket

- LLM Node: Vat ticket samen

- If Node: Prioriteit = Hoog

- Actie: Slack-kanaal notificeren

Temporal gaat nog verder met duurzame uitvoering en stateful workflows. Als een proces halverwege crasht, wordt het hervat vanaf de laatst bekende staat.

Beste voor: Business operations die betrouwbaarheid, retries, observability en audittrails vereisen.

3. Enterprise governance- en sandboxlagen

Enterprise governance- en sandboxlagen leveren beheerde uitvoeringsomgevingen waarin agents in geïsoleerde containers of binnen georkestreerde runtimes draaien.

Bron: Amazon Bedrock Agents

Voorbeelden:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, of vergelijkbare agentframeworks gedeployed in Docker of Kubernetes

Gangbare enterprise-features:

- IAM-integratie

- Secret managers

- Beleidsafdwinging

- Sandboxing per sessie

- Gecentraliseerde logs

Zo integreren AWS Bedrock Agents rechtstreeks met IAM-policies, zodat een agent alleen goedgekeurde API’s kan aanroepen. De uitvoering vindt plaats binnen een beheerde boundary in plaats van op de laptop van een developer.

LangGraph, gedeployed in Docker of Kubernetes, stelt teams in staat gestructureerde agentgraphs te bouwen met gecontroleerde staatsovergangen en toolgrenzen.

Beste voor: Gereguleerde sectoren en teams die met gevoelige data werken.

4. Minimalistische lokale runners

Minimalistische lokale runners bieden vergelijkbare “hacker-vriendelijke” autonomie, maar zijn soms lichter of modularer dan OpenClaw.

Bron: nanobot

Voorbeelden:

In vergelijking met OpenClaw kunnen ze:

- Optionele bevestigingsstappen bieden

- Modulaire tooldefinities bieden

- Overhead van achterliggende orkestratie verminderen

Zo richt Open Interpreter zich bijvoorbeeld op het interactief uitvoeren van code met gebruikersbevestiging.

Beste voor: Developers die willen experimenteren en autonomie zoeken, maar met net iets meer structuur.

Beveiliging, sandboxing en architectuur

Bij de stap van prototype naar productie zijn architectuurkeuzes belangrijker dan features. Laten we bekijken hoe autonomie in OpenClaw-stijl zich verhoudt tot agentplatforms in enterprise-stijl.

De noodzaak van efemere uitvoering

Efemere sandboxing betekent doorgaans dat agenttaken draaien in kortlevende, geïsoleerde omgevingen.

Sommige enterprise-alternatieven en custom deployments voorzien voor elke agentuitvoering een nieuwe runtime en verwijderen die meteen erna, zoals Kubernetes-gebaseerde agentstacks of security-sandboxes met efemere containers.

Gebruikelijke implementaties:

- Docker-containers

- Micro-VM’s (bijv. Firecracker)

- WebAssembly-runtimes

Dit staat tegenover de typische setup van OpenClaw, waar een langlevende lokale agent sessies overstijgt en state op je machine kan opbouwen. Efemere uitvoering voorkomt:

- Persistente malware.

- Credential-lekkage tussen sessies.

- Per ongeluk corrupte bestanden door langlevende processen.

Toegang en permissies beheren

Setups in OpenClaw-stijl geven vaak brede bestandssysteem- of shellpermissies omdat de agent op je werkstation leeft. Workflow- en enterpriseplatforms daarentegen dwingen toolgateways, gescope’de API-permissies en vault-gebaseerde secret-injectie af, waardoor wordt beperkt wat een agent kan aanraken.

Role-based access control wordt ook cruciaal wanneer je van de laptop van één developer naar een team gaat. Human-in-the-loop checks kun je invoegen bij acties met hoge inzet:

- Goedkeuring vóór databasewrites.

- Goedkeuring vóór financiële transacties.

- Goedkeuring vóór infrastructuurwijzigingen.

Deze hybride aanpak combineert AI-flexibiliteit met menselijk toezicht en komt veel vaker voor in enterprise-achtige platforms dan in lokale agents à la OpenClaw.

Auditbaarheid en redeneerlijnen observeren

In productiesystemen is alleen de eindoutput vastleggen onvoldoende. Er moet een audittrail zijn van hoe die output tot stand kwam. Gestructureerde logging maakt debuggen, compliance-audits en incidentrespons mogelijk. Dit omvat logging van:

- Tool-inputs

- Tool-outputs

- Redeneertraces

- Uitvoeringstimestamps

- Gebruikersgoedkeuringen

Agents in OpenClaw-stijl kunnen lokaal loggen, maar die logging is vaak developer-beheerd en inconsistent.

Platforms in enterprise-stijl en workflowtools zijn daarentegen vanaf het begin gebouwd rond tool-inputs, redeneertraces, uitvoeringstimestamps en gebruikersgoedkeuringen. Daardoor zijn ze veel geschikter wanneer je een keten van agentgedrag moet kunnen traceren onder SOC2, ISO 27001 of vergelijkbare kaders.

Integraties en connectiviteitsecosysteem

Het nut van een agent hangt af van zijn vermogen om betrouwbaar met andere systemen te communiceren. Een sterk verbonden ecosysteem is dus cruciaal.

Koppelen aan interne bedrijfsystemen

OpenClaw blinkt uit wanneer je custom scripts, lokale API’s en niches-tools wilt verbinden. Je kunt interne services koppelen via maatwerkfunctie-calls of HTTP-wrappers, maar die flexibiliteit brengt doorlopende onderhouds- en beveiligingsoverhead met zich mee.

Workflowplatforms zoals n8n, Zapier en Retool, of beheerde agentplatforms zoals AWS Bedrock Agents, bieden daarentegen native integraties met:

- CRM-systemen

- Datawarehouses

- ERP-systemen

- Ticketingplatforms

Lokaal opgeslagen API-sleutels zijn eenvoudig maar onveilig. OAuth‑flows bieden intrekking, rotatie en beperking van scopes en komen vaker voor in enterprise-achtige platforms dan in bare-metal OpenClaw-deployments.

Native integraties verminderen de behoefte aan custom tooldefinities, terwijl je nog steeds je eigen functies kunt definiëren wanneer je echt flexibiliteit nodig hebt.

Nuances van browser- en UI-automatisering

Sommige agents vertrouwen op visuele “computer use”-automatisering. Dat kan krachtig zijn voor eenmalige scripts, maar ook fragiel. UI-layouts kunnen veranderen, CSS-selectors breken en rendervertragingen kunnen misclicks veroorzaken.

Platforms in enterprise-stijl en workflowtools geven waar mogelijk de voorkeur aan API-first automatisering. Ze integreren met webhooks, REST-API’s of SaaS-specifieke connectors, die stabieler en onderhoudsvriendelijker zijn dan UI-gebaseerde besturing.

Als UI-automatisering onvermijdelijk is, wikkelen deze platforms die doorgaans in met veerkrachtige retrylogica en duidelijke logging, als laatste redmiddel in plaats van standaardpatroon.

Migratie vanaf OpenClaw

Overstappen van OpenClaw vraagt om een zorgvuldig geplande, gestructureerde roadmap. Hier zijn een paar best practices om in gedachten te houden.

Inventarisatie en risicoanalyse

Begin met het in kaart brengen van je huidige scripts. Dit laat alle momenteel blootgestelde gebieden en je inventaris zien.

Vind alle scripts en sorteer ze op hun taken:

Read-only taken

- Rapportages

- Data-extractie

Schrijf-/uitvoertaken

- Databasewrites

- Infrastructuurwijzigingen

- Externe API POST-verzoeken

Verkennende taken kun je in agentische systemen houden, maar taken met hoger risico (bijv. databasewrites, infrastructuurwijzigingen, externe API-posts) moeten expliciet worden afgeschermd of verplaatst naar deterministische scripts of beheerde workflows.

Het "strangler fig"-migratiepatroon

Het "strangler fig"-migratiepatroon is een techniek om een legacy-systeem (monoliet) incrementeel te vervangen door een nieuw systeem (microservices) door eromheen op te bouwen.

Met deze methode vervang je één workflow tegelijk.

Bijvoorbeeld:

- Verplaats dagelijkse rapportages eerst naar een workflow-engine

- Draai beide systemen parallel (shadow mode)

- Vergelijk outputs op consistentie

Schakel de lokale agent pas uit zodra de gelijkwaardigheid is gevalideerd. Deze incrementele strategie vermindert verstoringen.

Beveiligingsversteviging tijdens de overstap

Na de overstap naar het nieuwe platform moet je de beveiliging aanscherpen met enkele hardeningsmaatregelen.

Na migratie:

- Roteer blootgestelde API-sleutels

- Trek ongebruikte tokens in

- Archiveer en centraliseer logs

- Verwijder onnodige lokale permissies

Beschouw deze migratie als een kans om je architectuur te versterken en de beveiliging te verbeteren.

Conclusie

Er is geen universeel perfect alternatief voor OpenClaw. De juiste keuze hangt af van je tolerantie voor autonomie versus je behoefte aan controle.

Als je primaire behoefte codegeneratie en refactoren is, passen developer-gerichte coding agents het best. Als jouw prioriteit betrouwbaarheid in bedrijfsprocessen is, zijn workflowplatforms sterkere alternatieven. Werk je in gereguleerde of enterprise-omgevingen, dan zijn beheerde agentplatforms essentieel.

Code staat gelijk aan developertools. Proces staat gelijk aan workflowtools. Schaal staat gelijk aan enterpriseplatforms. Kijk naar je belangrijkste OpenClaw-usecases en bepaal tot welke categorie ze écht behoren. Zo leid je het beste alternatief af.

Voor wie een gestructureerd programma boven agentische AI verkiest, raad ik ons traject AI Agent Fundamentals aan.

OpenClaw-alternatieven: veelgestelde vragen

Wat zijn de belangrijkste verschillen tussen OpenClaw en Claude Code?

OpenClaw is een general-purpose, messaging-first lokale agent die autonoom toegang heeft tot je bestandssysteem en shellopdrachten kan uitvoeren. Claude Code daarentegen richt zich specifiek op softwareontwikkeling binnen een coding-omgeving. Het werkt binnen de grenzen van een repository, toont diffs vóór het toepassen van wijzigingen en voert doorgaans geen willekeurige systeemopdrachten uit.

Hoe verhoudt Nanobot zich tot OpenClaw qua snelheid en geheugengebruik?

Nanobot is een nieuwer, lichtgewicht lokaal agentframework voor gerichte taken, wat kan leiden tot snellere opstarttijden en een lager geheugengebruik dan OpenClaw’s bredere, messaging-first orchestrationmodel. Het is echter minder rijk aan features en heeft een minder volwassen community dan OpenClaw.

Wat zijn de beveiligingsrisico’s van het gebruik van OpenClaw?

Het grootste risico is onbeperkte lokale uitvoering. OpenClaw kan bestanden lezen, shellopdrachten uitvoeren en je systeem wijzigen. Dit creëert risico op per ongeluk verwijderen van bestanden, blootstelling van API-sleutels, credential-lekkage uit .env-bestanden of zelfs onbedoelde data-exfiltratie.

Hoe verschillen LangGraph en CrewAI in hun aanpak voor het bouwen van AI-agents?

LangGraph richt zich op gestructureerde, stateful agentworkflows. Ontwikkelaars kunnen expliciete overgangen, toolgrenzen en uitvoeringstrajecten definiëren, waardoor het geschikt is voor productieklare systemen. CrewAI legt de nadruk op samenwerking tussen meerdere agents via rolgebaseerde agents die taken coördineren, vaak in meer verkennende of research-achtige setups.

Waarom zijn beheerde AI-agentplatforms een goede keuze voor het bouwen van custom agents?

Beheerde platforms leveren ingebouwde datapijplijnen, integraties, logging, observability en governancefuncties, waardoor je minder zelf lage-level runtime-infrastructuur hoeft te beheren.

Ik ben Austin, een blogger en techschrijver met jarenlange ervaring als zowel datascientist als data-analist in de gezondheidszorg. Ik begon mijn techreis met een achtergrond in biologie en help nu anderen dezelfde overstap te maken via mijn techblog. Mijn passie voor technologie heeft geleid tot schrijfbijdragen aan tientallen SaaS-bedrijven, waarmee ik anderen inspireer en mijn ervaringen deel.