Programa

A ideia de agentes locais autônomos como o OpenClaw é muito atraente. Ter um agente que lê, escreve e executa tarefas em todo o seu sistema de arquivos é poderoso. Mas a autonomia traz alguns trade-offs.

Neste artigo, vamos explorar alternativas ao OpenClaw sob uma ótica prática e técnica. Vamos comparar categorias de substituição, dar exemplos concretos de ferramentas e traçar um roadmap de migração.

Ao longo do texto, vamos analisar um framework de decisão central: segurança versus flexibilidade.

Para começar com agentes baseados em LLM, recomendo o nosso curso Introduction to AI Agents.

O que é o OpenClaw?

OpenClaw (anteriormente conhecido como Clawdbot e, por um breve período, Moltbot) é um framework de agente de IA autônomo e open-source, em rápido crescimento, projetado para executar tarefas em nome do usuário — e não apenas sugeri-las.

Ele usa uma interface de agente local com ferramentas que conecta um modelo de linguagem a capacidades de nível de sistema, como I/O de arquivos, comandos de shell e controle de navegador. Assim, expande as habilidades dos agentes além de respostas em chat, passando a agir sobre as tarefas.

Quer saber mais sobre o OpenClaw? Nosso guia de OpenClaw Projects e o tutorial Using OpenClaw with Ollama são ótimos pontos de partida.

Autonomia vs. segurança no OpenClaw

Antes de ver alternativas, é importante entender os prós e contras de usar o OpenClaw.

O grande apelo da autonomia local

A arquitetura do OpenClaw é atraente por três razões principais:

- Execução local: As tarefas rodam diretamente na sua máquina, reduzindo latência e evitando a complexidade da orquestração em nuvem.

- Acesso bruto ao sistema de arquivos: O agente pode inspecionar, modificar e criar arquivos sem mediação por API.

- Flexibilidade agnóstica ao modelo: Você pode alternar entre OpenAI, Anthropic, LLMs locais ou outros provedores.

Esse design é especialmente atraente para:

- Pesquisadores testando loops autônomos

- Prototipadores solo criando scripts orientados por IA

- Desenvolvedores que querem controle irrestrito do computador

Como o agente opera no nível do SO, ele também consegue orquestrar fluxos de trabalho complexos em várias etapas, como:

- Gerar código

- Gravá-lo em disco

- Instalar dependências via pip ou npm

- Executar testes

- Refatorar com base em falhas

Para criadores individuais, isso gera um ciclo de feedback rápido e eficiente. O modelo vai além de sugerir código — ele o executa.

Riscos de segurança e preocupações com o "raio de impacto"

No entanto, executar localmente código gerado por LLM sem sandboxing padrão traz riscos significativos.

Exemplos incluem:

- Exclusão acidental de arquivos

- Exposição de credenciais armazenadas em arquivos .env

- Modificação de arquivos de configuração do sistema

- Exfiltração silenciosa de dados sensíveis via requisições HTTP

- Persistência de scripts maliciosos ou quebrados entre sessões

Um hobbyista pode aceitar esse risco no espírito da experimentação. Em um ambiente corporativo, isso é inadmissível. Organizações sob SOC2, ISO 27001 ou similares exigem:

- Trilhas de auditoria

- Acesso com privilégio mínimo

- Ambientes de execução controlados

- Políticas de enforcement e logging centralizado

O “raio de impacto” de um erro em um setup de agente local depende do quanto de acesso a arquivos, shell e APIs o agente possui; com permissões amplas, pode se estender por toda a sua estação de trabalho. Em ambientes regulados, esse raio deve ser reduzido para um runtime isolado e descartável.

Para um detalhamento mais profundo dos aspectos de segurança, confira este guia completo sobre OpenClaw security.

Fragilidade operacional em escala

Além da segurança, a fragilidade operacional é outro motivo comum para buscar alternativas ao OpenClaw.

Problemas frequentes incluem:

- Deriva de dependências em Python

- Ambientes virtuais em conflito

- Incompatibilidades no nível do SO

- Comportamento inconsistente entre máquinas de desenvolvedores

- Falta de colaboração nativa ou fluxos de aprovação

Embora loops autônomos funcionem muito bem em demos, agentes no estilo OpenClaw podem sofrer em produção quando não estão em containers, com camadas de logging e limites rígidos de habilidades. Comportamento determinístico e repetível exige orquestração extra.

Por exemplo, um loop que funciona 9 de 10 vezes impressiona em um notebook de pesquisa. Em um sistema de folha de pagamento, onde erros não são tolerados, não há espaço para fragilidade.

A lacuna entre autonomia de demonstração e confiabilidade de produção fica evidente quando as equipes tentam escalar o OpenClaw além do laptop de um único desenvolvedor.

Framework de avaliação de alternativas ao OpenClaw

Certo, você deve estar se perguntando: que alternativas existem?

Você precisa ter clareza sobre o que está otimizando. A maioria das substituições fica entre “liberdade agentiva” e “controle de processo”.

Antes de seguir, defina sua principal restrição:

- “Preciso de um sandbox porque isso acessa dados sensíveis.”

- “Preciso de uma ajuda melhor para codar dentro do meu repositório.”

- “Preciso de 99,9% de confiabilidade para fluxos de negócio.”

Sua restrição define a categoria da alternativa.

Agora, vamos ver alguns pontos-chave nesse framework.

1. Definindo seu objetivo de otimização

Existem dois grandes modos de otimização.

Geração criativa

A geração criativa se beneficia de agentes probabilísticos com autonomia.

- Refatoração de código

- Redação de documentação

- Brainstorming

- Prototipagem rápida

Consistência operacional

A consistência operacional se beneficia de fluxos determinísticos com guardrails rígidos.

- Entrada de dados

- Automação de infraestrutura

- Relatórios agendados

- Fluxos voltados ao cliente

Matriz de decisão

Agora, construa uma matriz simples considerando:

- Tamanho do time (solo vs. multifuncional)

- Tolerância a risco (experimental vs. regulado)

- Capacidade técnica (dev-centric vs. operações de negócio)

Isso vai ajudar a definir suas prioridades.

Exemplo: uma startup de duas pessoas criando ferramentas internas pode priorizar flexibilidade. Um banco automatizando relatórios de compliance deve priorizar controle e auditabilidade.

2. Critérios técnicos essenciais de avaliação

Para produção, três recursos são inegociáveis.

- Sandboxing (isolamento): A execução ocorre em container, micro-VM ou runtime restrito? É possível delimitar o acesso a arquivos?

- Observabilidade (logs e traces): Chamadas de ferramentas, passos de raciocínio e saídas são capturados em logs estruturados? Você consegue rastrear falhas no pós-morte?

- Governança (RBAC e políticas): É possível restringir quais usuários ou agentes podem chamar ferramentas específicas? Há controle de acesso baseado em papéis?

Também é importante diferenciar entre agentes probabilísticos e automação determinística.

Agentes probabilísticos:

- Autonomia ao estilo OpenClaw

- Flexíveis, porém não determinísticos

- Frequentemente dependem de loops de autocorreção

Automação determinística:

- Engines de workflow com gatilhos explícitos

- Máquinas de estados

- Prevísivel, auditável, repetível

Stacks maduras colocam agentes probabilísticos dentro de fluxos determinísticos, combinando raciocínio exploratório com caminhos de execução controlados.

Principais alternativas ao OpenClaw por categoria

Nesta seção, trazemos uma shortlist prática por persona, com exemplos reais.

Aqui vai uma tabela simples resumindo as alternativas.

|

Categoria |

Modelo de implantação |

Segurança / Sandboxing |

Melhor caso de uso |

Complexidade de setup |

|

OpenClaw (baseline) |

Runtime local |

Mínima por padrão |

Prototipagem, pesquisa |

Baixa |

|

Agentes de codificação para desenvolvedores |

IDE ou CLI |

Escopo limitado ao repositório |

Refatoração de código |

Baixa-Média |

|

Plataformas de automação de workflows |

Hospedadas em nuvem |

Isolamento gerenciado |

Workflows de negócios |

Média |

|

Plataformas de agentes enterprise |

Runtime gerenciado em nuvem |

Isolamento forte + RBAC |

Ambientes regulados |

Alta |

|

Runners locais minimalistas |

CLI local |

Isolamento limitado |

Workflows de hacker |

Baixa |

1. Agentes de codificação focados em desenvolvedores

Agentes de codificação para desenvolvedores são otimizados para tarefas do ciclo de desenvolvimento de software. Diferente do OpenClaw, normalmente não têm acesso irrestrito ao SO. Em vez disso, operam dentro dos limites de um repositório e do contexto da IDE.

Exemplos:

- Claude Code

- GitHub Copilot (integrado à IDE)

- Cursor (IDE nativa de IA)

- Windsurf

Principais vantagens:

- Visão profunda do repositório

- Prévia de diffs inline antes de aplicar mudanças

- Geração de testes e sugestões de refatoração

- Menor risco de execução arbitrária de shell

Exemplo de fluxo no Cursor:

- Selecione uma função

- Prompt: "Refactor for performance and add unit tests."

- Revise o diff estruturado

- Aceite ou rejeite as mudanças

Esse modelo com aprovação reduz significativamente o raio de impacto em comparação à execução autônoma em nível de SO.

Melhor para: times que precisam de refatoração de código profunda, não de controle geral do computador.

Para uma comparação detalhada das duas abordagens, confira nosso guia OpenClaw vs Claude Code.

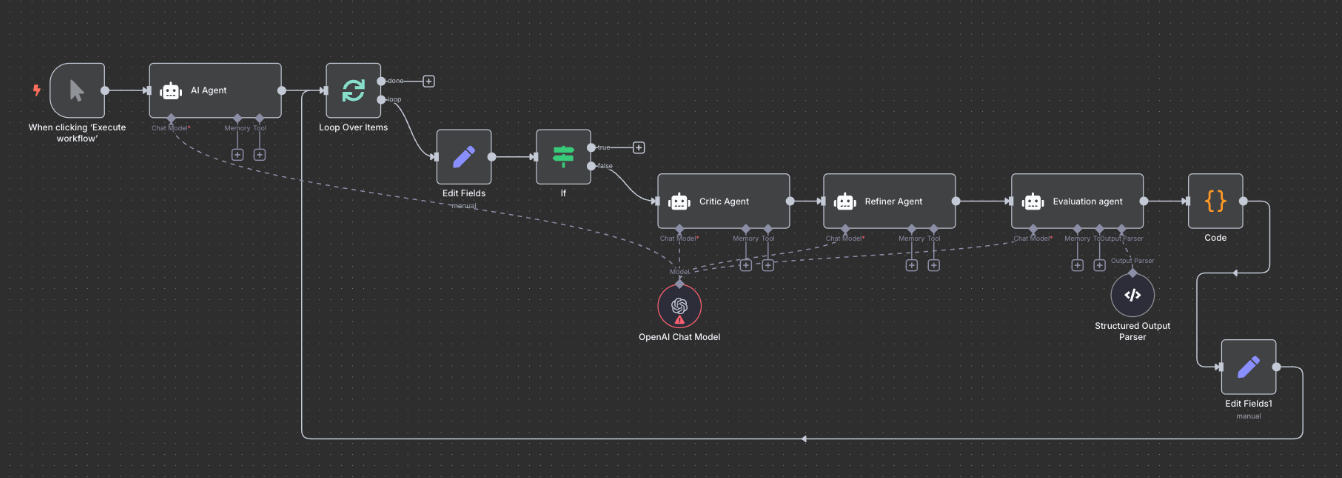

2. Plataformas low-code e de automação de workflows

Plataformas low-code e de automação de workflows substituem loops autônomos por cadeias estruturadas de gatilhos e condições.

Fonte: n8n

Exemplos:

- n8n (automação de workflows self-hosted)

- Zapier (workflows com IA)

- Make (antes Integromat)

- Retool Workflows

- Temporal (engine de workflow para desenvolvedores)

Em vez de permitir que um agente decida a próxima ação de forma probabilística, você define: Gatilho > Condição > Ação > Log

Exemplo de fluxo no n8n:

- Gatilho: Novo chamado de suporte

- Nó LLM: Resumir o chamado

- Nó If: Prioridade = Alta

- Ação: Notificar canal do Slack

O Temporal vai além ao oferecer execução durável e workflows com estado. Se um processo cair no meio, ele retoma do último estado conhecido.

Melhor para: operações de negócio que exigem confiabilidade, retries, observabilidade e trilhas de auditoria.

3. Camadas de governança e sandbox para enterprise

Camadas de governança e sandbox enterprise oferecem ambientes de execução gerenciados, nos quais agentes rodam em containers isolados ou runtimes orquestrados.

Fonte: Amazon Bedrock Agents

Exemplos:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, ou frameworks similares de agentes implantados em Docker ou Kubernetes

Recursos comuns em enterprise:

- Integração com IAM

- Gerenciadores de segredos

- Enforcement de políticas

- Sandboxing por sessão

- Logs centralizados

Por exemplo, o AWS Bedrock Agents integra diretamente com políticas IAM, garantindo que um agente só chame APIs aprovadas. A execução acontece dentro de um limite gerenciado, e não no laptop do desenvolvedor.

LangGraph, quando implantado em Docker ou Kubernetes, permite criar grafos de agentes estruturados, com transições de estado controladas e limites claros de ferramentas.

Melhor para: setores regulados e equipes que lidam com dados sensíveis.

4. Runners locais minimalistas

Runners locais minimalistas oferecem uma autonomia “hacker-friendly” semelhante, mas podem ser mais leves ou modulares que o OpenClaw.

Fonte: nanobot

Exemplos:

Comparados ao OpenClaw, eles podem:

- Oferecer etapas opcionais de confirmação

- Trazer definições modulares de ferramentas

- Reduzir a sobrecarga de orquestração em background

Por exemplo, o Open Interpreter foca em executar código de forma interativa com confirmação do usuário.

Melhor para: desenvolvedores que querem experimentação e autonomia, mas com um pouco mais de estrutura.

Segurança, sandboxing e arquitetura

Ao sair do protótipo para a produção, a arquitetura importa mais do que recursos. Veja como a autonomia ao estilo OpenClaw se compara a plataformas de agentes voltadas ao enterprise.

A necessidade de execução efêmera

Sandboxing efêmero normalmente significa executar tarefas de agentes em ambientes isolados e de curta duração.

Algumas alternativas enterprise e implantações customizadas provisionam um novo runtime para cada execução e o descartam em seguida, como stacks de agentes baseados em Kubernetes ou sandboxes de segurança com containers efêmeros.

Implementações comuns:

- Containers Docker

- Micro-VMs (ex.: Firecracker)

- Runtimes WebAssembly

Isso contrasta com o setup típico do OpenClaw, em que um agente local de longa execução pode persistir entre sessões e acumular estado na sua máquina. A execução efêmera evita:

- Malware persistente

- Vazamento de credenciais entre sessões

- Corrupção acidental de arquivos por processos de longa duração

Gerenciando acessos e permissões

Setups ao estilo OpenClaw costumam conceder permissões amplas ao sistema de arquivos ou shell, pois o agente vive na sua estação. Já plataformas de workflow e enterprise impõem gateways de ferramentas, permissões de API com escopo e injeção de segredos via vault, limitando o que cada agente pode tocar.

O controle de acesso baseado em papéis torna-se crítico quando você sai do laptop de um desenvolvedor para um time. Checks com humano no loop podem ser inseridos em ações críticas:

- Aprovação antes de gravações em banco de dados

- Aprovação antes de transações financeiras

- Aprovação antes de mudanças na infraestrutura

Essa abordagem híbrida combina a flexibilidade da IA com a supervisão humana, e é bem mais comum em plataformas enterprise do que em agentes locais ao estilo OpenClaw.

Auditabilidade e observação das cadeias de raciocínio

Em sistemas de produção, capturar só o resultado final não basta. É preciso uma trilha de como aquele resultado foi alcançado. Logs estruturados habilitam depuração, auditorias de compliance e resposta a incidentes. Inclua o logging de:

- Entradas de ferramentas

- Saídas de ferramentas

- Traces de raciocínio

- Timestamps de execução

- Aprovações de usuários

Agentes ao estilo OpenClaw podem ser configurados para logar localmente, mas esse logging costuma ser gerenciado pelo desenvolvedor e inconsistente.

Plataformas enterprise e ferramentas de workflow, por outro lado, já nascem em torno de entradas de ferramentas, traces de raciocínio, timestamps de execução e aprovações. Por isso, são muito mais adequadas quando você precisa rastrear a cadeia de comportamento do agente sob SOC2, ISO 27001 ou similares.

Integrações e ecossistema de conectividade

A utilidade de um agente depende da sua capacidade de se comunicar de forma confiável com outros sistemas. Ou seja, um ecossistema bem conectado é crucial.

Conectando a sistemas internos de negócio

O OpenClaw brilha quando você quer integrar scripts customizados, APIs locais e ferramentas de nicho. Dá para conectar a serviços internos via chamadas de função sob medida ou wrappers HTTP, mas essa flexibilidade traz manutenção contínua e sobrecarga de segurança.

Por outro lado, plataformas de workflow como n8n, Zapier e Retool, ou plataformas gerenciadas como o AWS Bedrock Agents, oferecem integrações nativas com:

- Sistemas de CRM

- Data warehouses

- Sistemas ERP

- Plataformas de tickets

Chaves de API guardadas localmente são simples, mas inseguras. Fluxos baseados em OAuth permitem revogação, rotação e limitação de escopo — muito mais comuns em plataformas enterprise do que em implantações bare-metal do OpenClaw.

Integrações nativas reduzem a necessidade de definir ferramentas customizadas, sem impedir que você crie funções próprias quando precisar de flexibilidade real.

Nuances de automação de navegador e UI

Alguns agentes dependem de automação de "uso do computador" baseada em visão. Isso pode ser poderoso para scripts pontuais, mas também é frágil. Layouts de UI mudam, seletores de CSS quebram e atrasos de renderização podem causar cliques errados.

Plataformas enterprise e ferramentas de workflow tendem a priorizar automação via API sempre que possível. Elas se integram a webhooks, REST APIs ou conectores específicos de SaaS, que são mais estáveis e fáceis de manter do que o controle via UI.

Quando a automação de UI é inevitável, essas plataformas geralmente a envolvem com lógica robusta de retries e logging claro, tratando-a como último recurso, não como padrão.

Migração a partir do OpenClaw

Migrar do OpenClaw exige um roadmap estruturado e bem planejado. Aqui vão algumas boas práticas.

Inventário e avaliação de risco

Comece mapeando seus scripts atuais. Isso revela todas as áreas hoje expostas e o inventário que você possui.

Encontre todos os scripts e classifique-os pelas tarefas:

Tarefas somente leitura

- Relatórios

- Extração de dados

Tarefas de escrita/execução

- Gravações em banco de dados

- Mudanças de infraestrutura

- Requisições POST para APIs externas

Tarefas exploratórias podem permanecer em sistemas agentivos, mas tarefas de maior risco (p. ex., gravações em DB, mudanças de infraestrutura, POSTs externos) devem ter gates explícitos ou migrar para scripts determinísticos ou workflows gerenciados.

O padrão de migração "strangler fig"

O padrão "strangler fig" é uma técnica de migração que substitui gradualmente um sistema legado (monólito) por um novo (microserviços), construindo em volta dele.

Na prática, você substitui um workflow por vez.

Por exemplo:

- Migre primeiro os relatórios diários para uma engine de workflow

- Rode ambos os sistemas em paralelo (shadow mode)

- Compare os resultados para checar consistência

Desative o agente local só quando a paridade for validada. Essa estratégia incremental reduz a fricção.

Endurecimento de segurança durante a troca

Depois de mudar para a nova plataforma, reforce a segurança aplicando medidas de hardening.

Após a migração:

- Gire chaves de API expostas

- Revogue tokens não usados

- Armazene e centralize logs

- Remova permissões locais desnecessárias

Trate a migração como uma chance de fortalecer a arquitetura e elevar a segurança.

Conclusão

Não existe uma alternativa universalmente perfeita ao OpenClaw. A escolha certa depende do seu apetite por autonomia versus sua necessidade de controle.

Se sua necessidade principal é geração e refatoração de código, agentes de codificação focados em desenvolvedores são o melhor encaixe. Se a prioridade é confiabilidade de processos de negócio, plataformas de workflow são alternativas mais fortes. Se você atua em ambientes regulados ou enterprise, plataformas de agentes gerenciados são essenciais.

Código remete a ferramentas de desenvolvedor. Processo remete a ferramentas de workflow. Escala remete a plataformas enterprise. Revise seus principais casos de uso do OpenClaw e identifique em qual categoria eles realmente se encaixam. Isso vai ajudar você a chegar à melhor alternativa.

Para quem prefere um programa estruturado a uma IA agentiva, recomendo a nossa trilha AI Agent Fundamentals.

Alternativas ao OpenClaw: perguntas frequentes

Quais são as principais diferenças entre OpenClaw e Claude Code?

OpenClaw é um agente local de uso geral, com foco em mensagens, que pode acessar seu sistema de arquivos e executar comandos de shell de forma autônoma. Já o Claude Code foca especificamente em desenvolvimento de software dentro de um ambiente de codificação. Ele opera dentro dos limites do repositório, mostra diffs antes de aplicar mudanças e normalmente não executa comandos arbitrários em nível de sistema.

Como o Nanobot se compara ao OpenClaw em velocidade e uso de memória?

Nanobot é um framework de agente local mais novo e leve, voltado a tarefas focadas, o que pode resultar em tempos de inicialização mais rápidos e menor uso de memória do que o modelo mais amplo, orientado por mensagens, do OpenClaw. Porém, ele tem menos recursos e uma comunidade menos madura que o OpenClaw.

Quais são os riscos de segurança associados ao uso do OpenClaw?

O principal risco é a execução local sem restrições. O OpenClaw pode ler arquivos, rodar comandos de shell e modificar seu sistema. Isso cria potencial para exclusão acidental de arquivos, exposição de chaves de API, vazamento de credenciais em arquivos .env ou até exfiltração de dados não intencional.

Como LangGraph e CrewAI diferem em sua abordagem para construir agentes de IA?

LangGraph foca em workflows de agentes estruturados e com estado. Ele permite definir transições explícitas, limites de ferramentas e caminhos de execução, tornando-o adequado para sistemas de nível de produção. O CrewAI enfatiza a colaboração multiagente por meio de agentes com papéis, que coordenam tarefas — muitas vezes em cenários mais exploratórios ou de pesquisa.

Por que plataformas de agentes de IA gerenciadas são uma boa opção para construir agentes customizados?

Plataformas gerenciadas oferecem pipelines de dados integrados, integrações, logging, observabilidade e recursos de governança, reduzindo a necessidade de você gerenciar a infraestrutura de runtime em baixo nível.

Sou Austin, blogueiro e escritor de tecnologia com anos de experiência como cientista de dados e analista de dados na área de saúde. Iniciando minha jornada tecnológica com formação em biologia, agora ajudo outras pessoas a fazer a mesma transição por meio do meu blog de tecnologia. Minha paixão por tecnologia me levou a contribuir por escrito para dezenas de empresas de SaaS, inspirando outras pessoas e compartilhando minhas experiências.