Programma

L’idea di agenti locali autonomi come OpenClaw è molto allettante. Avere un agente che può leggere, scrivere ed eseguire azioni sul tuo file system è potente. Ma l’autonomia comporta compromessi.

In questo articolo esploreremo alcune alternative a OpenClaw da una prospettiva pratica e tecnica. Confronteremo le categorie di sostituzione, forniremo esempi concreti di strumenti e delineeremo una roadmap di migrazione.

Nel corso dell’articolo analizzeremo un quadro decisionale centrale: sicurezza contro flessibilità.

Per iniziare con agenti basati su LLM, ti consiglio il nostro corso Introduzione agli agenti di IA.

Che cos’è OpenClaw?

OpenClaw (precedentemente noto come Clawdbot e per breve tempo Moltbot) è un framework open-source per agenti di IA autonomi in rapida crescita, progettato per eseguire, non solo suggerire, attività per conto dell’utente.

Utilizza un’interfaccia di agente locale con strumenti che collega un modello linguistico a capacità a livello di sistema come I/O su file, comandi shell e controllo del browser. In questo modo estende le abilità degli agenti oltre le sole risposte in chat, includendo l’esecuzione di compiti.

Vuoi saperne di più su OpenClaw? La nostra guida ai progetti OpenClaw e il nostro tutorial su Come usare OpenClaw con Ollama sono i punti di partenza migliori.

Autonomia vs sicurezza in OpenClaw

Prima di esaminare le alternative, è importante capire pro e contro dell’uso di OpenClaw.

Il fascino principale dell’autonomia locale

L’architettura di OpenClaw è interessante per tre motivi principali:

- Esecuzione locale: Le attività girano direttamente sulla tua macchina, riducendo la latenza ed evitando la complessità dell’orchestrazione cloud.

- Accesso diretto al file system: L’agente può ispezionare, modificare e creare file senza mediazione via API.

- Flessibilità indipendente dal modello: Puoi passare tra OpenAI, Anthropic, LLM locali o altri provider.

Questo design è particolarmente attraente per:

- Ricercatori che sperimentano loop autonomi

- Prototipatori solitari che costruiscono script guidati dall’IA

- Sviluppatori che vogliono un controllo illimitato del computer

Inoltre, dato che l’agente opera a livello di sistema operativo, può orchestrare workflow complessi a più passaggi come:

- Generazione di codice

- Scrittura su disco

- Installazione di dipendenze via pip o npm

- Esecuzione di test

- Refactoring in base ai fallimenti

Per chi lavora individualmente, questo crea un ciclo di feedback serrato che risulta potente e veloce. Il modello va oltre il suggerire codice: lo esegue.

Rischi di sicurezza e preoccupazioni sul “raggio d’azione”

Tuttavia, eseguire localmente codice generato da LLM senza sandboxing predefinito introduce rischi significativi.

Esempi includono:

- Cancellazione accidentale di file

- Esposizione di credenziali archiviate in file .env

- Modifica di file di configurazione di sistema

- Esfiltrazione silenziosa di dati sensibili tramite richieste HTTP

- Persistenza di script dannosi o difettosi tra le sessioni

Un hobbista potrebbe accettare questo rischio come parte della sperimentazione. In un ambiente enterprise, non è tollerabile. Le organizzazioni che operano secondo SOC2, ISO 27001 o framework simili richiedono:

- Tracciabilità degli audit

- Accesso con privilegio minimo

- Ambienti di esecuzione controllati

- Applicazione delle policy e logging centralizzato

Il “raggio d’azione” di un errore in un setup con agente locale dipende da quanto accesso a file, shell e API ha l’agente; con permessi ampi, può estendersi all’intera workstation. In ambienti regolamentati, quel raggio d’azione dev’essere ridotto a un runtime isolato e usa‑e‑getta.

Per un’analisi più approfondita degli aspetti legati alla sicurezza, consulta questa guida completa sulla sicurezza di OpenClaw.

Fragilità operativa su larga scala

Oltre alla sicurezza, la fragilità operativa è un’altra causa comune per cercare alternative a OpenClaw.

I problemi comuni includono:

- Deriva delle dipendenze Python

- Conflitti tra ambienti virtuali

- Incompatibilità a livello di sistema operativo

- Comportamenti incoerenti tra le macchine degli sviluppatori

- Mancanza di collaborazione integrata o workflow di approvazione

Sebbene i loop autonomi siano impressionanti nelle demo, gli agenti in stile OpenClaw possono faticare in produzione se non incapsulati in container, livelli di logging e confini di competenza rigorosi. Un comportamento deterministico e ripetibile richiede orchestrazione aggiuntiva.

Per esempio, un loop che funziona 9 volte su 10 è notevole in un notebook di ricerca. In un sistema paghe dove gli errori non sono tollerati, non c’è spazio per la fragilità.

Il divario tra autonomia da demo e affidabilità da produzione diventa evidente quando i team tentano di scalare OpenClaw oltre il portatile di un singolo sviluppatore.

Framework di valutazione delle alternative a OpenClaw

Bene, quindi ti starai chiedendo: quali alternative ci sono?

Ti serve chiarezza su cosa stai ottimizzando. La maggior parte delle sostituzioni si colloca lungo uno spettro tra “libertà agentica” e “controllo dei processi”.

Prima di proseguire, definisci il tuo vincolo principale:

- “Mi serve una sandbox perché questo tocca dati sensibili.”

- “Mi serve un’assistenza alla scrittura di codice migliore all’interno del mio repo.”

- “Mi servono affidabilità al 99,9% per i workflow di business.”

Il tuo vincolo determina la categoria dell’alternativa.

Ora vediamo alcune aree chiave in questo framework.

1. Definire il tuo obiettivo di ottimizzazione

Ci sono due ampie modalità di ottimizzazione.

Generazione creativa

La generazione creativa beneficia di agenti probabilistici con autonomia.

- Refactoring del codice

- Scrittura di documentazione

- Brainstorming

- Prototipazione rapida

Coerenza operativa

La coerenza operativa beneficia di workflow deterministici con paletti rigorosi.

- Inserimento dati

- Automazione dell’infrastruttura

- Reportistica programmata

- Workflow rivolti ai clienti

Matrice decisionale

Ora dovrai costruire una semplice matrice decisionale usando:

- Dimensione del team (singolo vs cross‑funzionale)

- Tolleranza al rischio (sperimentale vs regolamentato)

- Capacità tecnica (molto dev vs operations di business)

Questo ti aiuterà a definire le tue priorità.

Per esempio, una startup di due persone che costruisce strumenti interni può dare priorità alla flessibilità. Una banca che automatizza la reportistica di conformità deve dare priorità a controllo e auditabilità.

2. Criteri tecnici chiave per la valutazione

Per l’uso in produzione, tre funzionalità sono non negoziabili.

- Sandboxing (isolamento): L’esecuzione avviene in un container, micro‑VM o runtime limitato? Si può delimitare l’accesso ai file?

- Osservabilità (log e trace): Le chiamate agli strumenti, i passaggi di ragionamento e gli output sono acquisiti in log strutturati? Puoi tracciare i fallimenti a posteriori?

- Governance (RBAC e controlli di policy): Puoi limitare quali utenti o agenti possono chiamare specifici strumenti? C’è un controllo degli accessi basato sui ruoli?

È anche importante distinguere tra agenti probabilistici e automazione deterministica.

Agenti probabilistici:

- Autonomia in stile OpenClaw

- Flessibili ma non deterministici

- Spesso si basano su loop di autocorrezione

Automazione deterministica:

- Motori di workflow con trigger espliciti

- Macchine a stati

- Prevedibile, auditabile, ripetibile

Gli stack maturi collocano spesso agenti probabilistici dentro workflow deterministici, combinando ragionamento esplorativo con percorsi di esecuzione controllati.

Le migliori alternative a OpenClaw per categoria

In questa sezione ti forniremo una lista pratica raggruppata per persona, con esempi reali.

Ecco una semplice tabella che riassume le alternative.

|

Categoria |

Modello di deployment |

Sicurezza / Sandboxing |

Uso ideale |

Complessità di setup |

|

OpenClaw (baseline) |

Runtime locale |

Minimale di default |

Prototipazione, ricerca |

Bassa |

|

Agenti di coding per sviluppatori |

IDE o CLI |

Limitato al repo |

Refactoring del codice |

Bassa‑Media |

|

Piattaforme di workflow automation |

Cloud‑hosted |

Isolamento gestito |

Workflow di business |

Media |

|

Piattaforme di agenti enterprise |

Runtime cloud gestito |

Forte isolamento + RBAC |

Ambienti regolamentati |

Alta |

|

Runner locali minimalisti |

CLI locale |

Isolamento limitato |

Workflow da hacker |

Bassa |

1. Agenti di coding incentrati sugli sviluppatori

Gli agenti di coding per sviluppatori sono ottimizzati specificamente per attività del ciclo di vita dello sviluppo software. A differenza di OpenClaw, in genere non hanno accesso illimitato all’OS. Operano invece entro i confini di un repository e del contesto dell’IDE.

Esempi:

- Claude Code

- GitHub Copilot (integrato nell’IDE)

- Cursor (IDE nativo per l’IA)

- Windsurf

Vantaggi principali:

- Profonda consapevolezza del repository

- Preview dei diff inline prima di applicare le modifiche

- Generazione di test e suggerimenti di refactoring

- Rischio ridotto di esecuzione arbitraria della shell

Esempio di workflow in Cursor:

- Seleziona una funzione

- Prompt: "Refactor per le prestazioni e aggiungi unit test."

- Rivedi il diff strutturato

- Accetta o rifiuta le modifiche

Questo modello basato su approvazione riduce significativamente il raggio d’azione rispetto all’esecuzione autonoma a livello OS.

Ideale per: team che necessitano di profondo refactoring del codice più che di un controllo generale del computer.

Per un confronto dettagliato di entrambi gli approcci, leggi la nostra guida OpenClaw vs Claude Code.

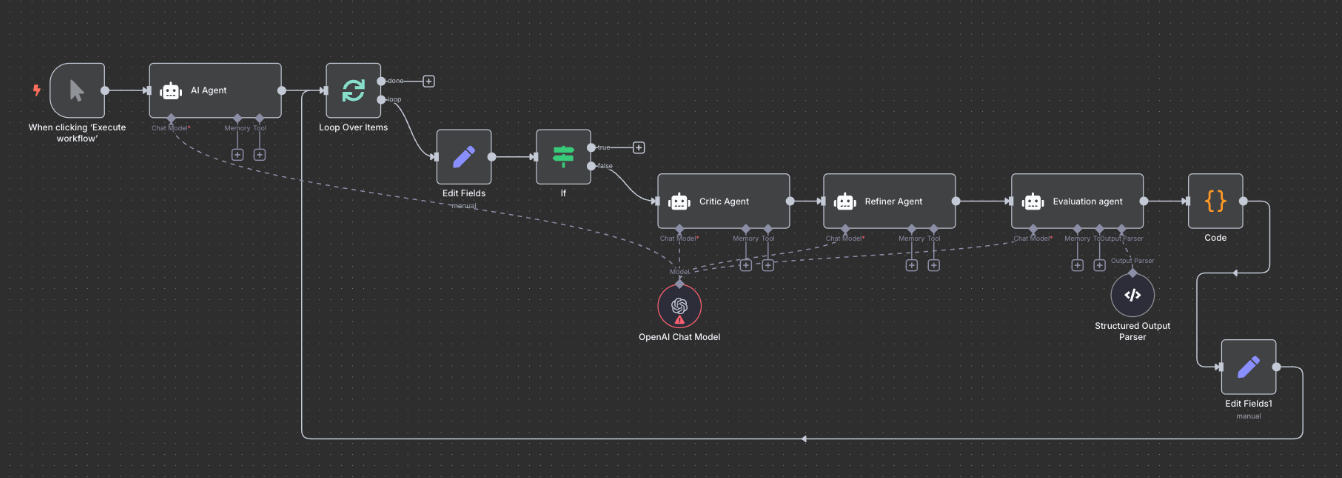

2. Piattaforme low-code e di workflow automation

Le piattaforme low-code e di workflow automation sostituiscono i loop autonomi con catene strutturate di trigger e condizioni.

Fonte: n8n

Esempi:

- n8n (workflow automation self‑hosted)

- Zapier (workflow con IA)

- Make (ex Integromat)

- Retool Workflows

- Temporal (motore di workflow per sviluppatori)

Invece di consentire a un agente di decidere probabilisticamente la prossima azione, definisci: Trigger > Condizione > Azione > Log

Per esempio, ecco un flow in n8n:

- Trigger: Nuovo ticket di supporto

- Nodo LLM: Riassumi il ticket

- Nodo If: Priorità = Alta

- Azione: Notifica il canale Slack

Temporal va oltre offrendo esecuzione durevole e workflow con stato. Se un processo si interrompe a metà, riprende dall’ultimo stato noto.

Ideale per: operations di business che richiedono affidabilità, retry, osservabilità e audit trail.

3. Layer enterprise di governance e sandbox

I layer enterprise di governance e sandbox forniscono ambienti di esecuzione gestiti in cui gli agenti girano in container isolati o in runtime orchestrati.

Fonte: Amazon Bedrock Agents

Esempi:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, o framework simili di agenti distribuiti in Docker o Kubernetes

Funzionalità enterprise comuni:

- Integrazione IAM

- Secret manager

- Applicazione delle policy

- Sandbox per sessione

- Log centralizzati

Per esempio, AWS Bedrock Agents si integra direttamente con le policy IAM, assicurando che un agente possa chiamare solo le API approvate. L’esecuzione avviene entro un perimetro gestito, non sul portatile di uno sviluppatore.

LangGraph, quando distribuito in Docker o Kubernetes, consente ai team di costruire grafi di agenti strutturati con transizioni di stato e confini degli strumenti controllati.

Ideale per: settori regolamentati e team che gestiscono dati sensibili.

4. Runner locali minimalisti

I runner locali minimalisti offrono un’autonomia “amica degli hacker” simile ma possono essere più leggeri o più modulari di OpenClaw.

Fonte: nanobot

Esempi:

Rispetto a OpenClaw, possono:

- Fornire passaggi di conferma opzionali

- Offrire definizioni di strumenti modulari

- Ridurre l’overhead di orchestrazione in background

Per esempio, Open Interpreter si concentra sull’esecuzione del codice in modo interattivo con conferma dell’utente.

Ideale per: sviluppatori che vogliono sperimentazione e autonomia ma con un po’ più di struttura.

Sicurezza, sandboxing e architettura

Nel passaggio da prototipo a produzione, l’architettura conta più delle funzionalità. Vediamo come l’autonomia in stile OpenClaw si confronta con le piattaforme di agenti in stile enterprise.

La necessità di esecuzioni effimere

Per sandboxing effimero si intende in genere l’esecuzione dei compiti dell’agente in ambienti isolati e di breve durata.

Alcune alternative enterprise e distribuzioni personalizzate forniscono un nuovo runtime per ogni esecuzione di agente e lo eliminano subito dopo, come gli stack di agenti basati su Kubernetes o sandbox di sicurezza con container effimeri.

Implementazioni comuni:

- Container Docker

- Micro‑VM (ad es. Firecracker)

- Runtime WebAssembly

Questo contrasta con il setup tipico di OpenClaw, dove un agente locale a lunga esecuzione può persistere tra le sessioni e accumulare stato sulla tua macchina. L’esecuzione effimera previene:

- Malware persistente.

- Perdita di credenziali tra le sessioni.

- Corruzione accidentale di file da processi di lunga durata.

Gestire accessi e permessi

I setup in stile OpenClaw spesso concedono ampi permessi a file system o shell perché l’agente vive sulla tua workstation. Al contrario, le piattaforme di workflow ed enterprise applicano gateway di strumenti, permessi API delimitati e injection di secret tramite vault, limitando ciò che un agente può toccare.

Il controllo degli accessi basato sui ruoli diventa anche critico quando si passa dal portatile di un singolo sviluppatore a un team. È possibile inserire controlli human‑in‑the‑loop per azioni ad alto impatto:

- Approvazione prima delle scritture su database.

- Approvazione prima di transazioni finanziarie.

- Approvazione prima di modifiche all’infrastruttura.

Questo approccio ibrido combina la flessibilità dell’IA con la supervisione umana ed è molto più comune nelle piattaforme in stile enterprise che negli agenti locali in stile OpenClaw.

Auditabilità e osservazione delle catene di pensiero

Nei sistemi di produzione, catturare solo l’output finale non basta. Deve esserci una traccia di audit su come si è arrivati a quell’output. Il logging strutturato abilita debugging, audit di conformità e risposta agli incidenti. Include il logging di:

- Input degli strumenti

- Output degli strumenti

- Trace di ragionamento

- Timestamp di esecuzione

- Approvazioni degli utenti

Gli agenti in stile OpenClaw possono essere configurati per loggare localmente, ma quel logging è spesso gestito dagli sviluppatori e incoerente.

Le piattaforme in stile enterprise e gli strumenti di workflow, al contrario, nascono attorno a input degli strumenti, trace di ragionamento, timestamp di esecuzione e approvazioni degli utenti. Questo le rende molto più adatte quando devi tracciare una catena di comportamenti dell’agente secondo SOC2, ISO 27001 o framework simili.

Ecosistema di integrazioni e connettività

L’utilità di un agente dipende dalla sua capacità di comunicare in modo affidabile con altri sistemi. Ciò significa che anche un ecosistema altamente connesso è cruciale.

Connessione ai sistemi interni di business

OpenClaw dà il meglio quando vuoi collegare script personalizzati, API locali e strumenti di nicchia. Puoi connetterti a servizi interni tramite funzioni ad hoc o wrapper HTTP, ma quella flessibilità comporta manutenzione e overhead di sicurezza continui.

Per contro, piattaforme di workflow come n8n, Zapier e Retool, o piattaforme gestite di agenti come AWS Bedrock Agents, offrono integrazioni native con:

- Sistemi CRM

- Data warehouse

- Sistemi ERP

- Piattaforme di ticketing

Le chiavi API archiviate localmente sono semplici ma insicure. I flussi basati su OAuth consentono revoca, rotazione e limitazione dello scope e sono più comuni nelle piattaforme in stile enterprise che nelle distribuzioni bare‑metal di OpenClaw.

Le integrazioni native riducono la necessità di definizioni di strumenti personalizzati, pur consentendoti di definire funzioni proprie quando serve davvero flessibilità.

Sfumature dell’automazione del browser e dell’interfaccia

Alcuni agenti si basano su automazione “computer use” con visione. Può essere potente per script una tantum, ma è anche fragile. In fondo può capitare che i layout UI cambino, i selettori CSS si rompano e i tempi di rendering causino click errati.

Le piattaforme in stile enterprise e gli strumenti di workflow tendono a preferire l’automazione API‑first quando possibile. Si integrano con webhook, API REST o connettori specifici SaaS, più stabili e manutenibili del controllo basato su UI.

Quando l’automazione della UI è inevitabile, tali piattaforme la avvolgono di solito in logiche di retry resilienti e logging chiaro, trattandola come ultima risorsa e non come pattern predefinito.

Migrazione da OpenClaw

Passare da OpenClaw richiede una roadmap strutturata e pianificata con cura. Ecco alcune best practice da tenere a mente.

Inventario e valutazione del rischio

Inizia mappando i tuoi script attuali. Questo evidenzia tutte le aree esposte e l’inventario che hai.

Trova tutti gli script e ordinateli in base ai compiti:

Attività in sola lettura

- Reportistica

- Estrazione dati

Attività di scrittura/esecuzione

- Scritture su database

- Modifiche all’infrastruttura

- Richieste POST a API esterne

Puoi mantenere le attività esplorative in sistemi agentici, ma quelle a rischio più elevato (ad es. scritture su database, modifiche all’infrastruttura, POST a API esterne) dovrebbero essere esplicitamente filtrate o spostate in script deterministici o workflow gestiti.

Il pattern di migrazione “strangler fig”

Lo “strangler fig” è una tecnica di migrazione software per sostituire gradualmente un sistema legacy (monolite) con uno nuovo (microservizi) costruendogli attorno.

Usando questo metodo, si sostituisce un workflow alla volta.

Per esempio:

- Sposta prima la reportistica giornaliera su un motore di workflow

- Esegui entrambi i sistemi in parallelo (modalità ombra)

- Confronta gli output per coerenza

Disattiva l’agente locale solo quando la parità è validata. Questa strategia incrementale riduce le interruzioni.

Rafforzamento della sicurezza durante il passaggio

Dopo il passaggio alla nuova piattaforma, dovrai rafforzare la sicurezza implementando alcune misure di hardening.

Dopo la migrazione:

- Ruota le chiavi API esposte

- Revoca i token inutilizzati

- Archivia e centralizza i log

- Rimuovi i permessi locali non necessari

Questa migrazione dovrebbe essere un’opportunità per rafforzare l’architettura e aumentare la sicurezza.

Conclusione

Non esiste un’alternativa perfetta a OpenClaw valida per tutti. La scelta corretta dipende dalla tua tolleranza all’autonomia rispetto al bisogno di controllo.

Se la tua esigenza principale è generazione e refactoring di codice, gli agenti di coding per sviluppatori sono la soluzione migliore. Se la priorità è l’affidabilità dei processi di business, le piattaforme di workflow sono alternative più solide. Se operi in ambienti regolamentati o enterprise, le piattaforme di agenti gestite sono essenziali.

Codice equivale a strumenti per sviluppatori. Processo equivale a strumenti di workflow. Scala equivale a piattaforme enterprise. Esamina i tuoi principali casi d’uso per OpenClaw e determina a quale categoria appartengono davvero. Questo ti aiuterà a individuare la migliore alternativa.

A chi preferisce un programma strutturato all’IA agentica, consiglio di iscriverti al nostro percorso AI Agent Fundamentals.

Domande frequenti sulle alternative a OpenClaw

Quali sono le principali differenze tra OpenClaw e Claude Code?

OpenClaw è un agente locale generico, incentrato sulla messaggistica, che può accedere al tuo file system ed eseguire comandi shell in modo autonomo. Claude Code, invece, si concentra specificamente sullo sviluppo software in un ambiente di coding. Opera entro i confini del repository, mostra i diff prima di applicare le modifiche e in genere non esegue comandi arbitrari a livello di sistema.

Come si confronta Nanobot con OpenClaw in termini di velocità e uso della memoria?

Nanobot è un framework più recente e leggero per agenti locali progettato per compiti mirati, il che può tradursi in tempi di avvio più rapidi e un minore uso di memoria rispetto al modello di orchestrazione più ampio e incentrato sulla messaggistica di OpenClaw. Tuttavia, è meno ricco di funzionalità e con una community meno matura rispetto a OpenClaw.

Quali sono i rischi di sicurezza associati all’uso di OpenClaw?

Il rischio principale è l’esecuzione locale senza restrizioni. OpenClaw può leggere file, eseguire comandi shell e modificare il tuo sistema. Ciò crea la possibilità di cancellazioni accidentali di file, esposizione di chiavi API, perdita di credenziali da file .env o persino esfiltrazione non intenzionale di dati.

In che cosa differiscono LangGraph e CrewAI nel loro approccio alla costruzione di agenti di IA?

LangGraph è incentrato su workflow di agenti strutturati e con stato. Consente agli sviluppatori di definire transizioni esplicite, confini degli strumenti e percorsi di esecuzione, rendendolo adatto a sistemi di livello produttivo. CrewAI enfatizza la collaborazione multi‑agente tramite agenti con ruoli che coordinano i compiti, spesso in setup più esplorativi o orientati alla ricerca.

Perché le piattaforme gestite di agenti di IA sono una buona scelta per costruire agenti personalizzati?

Le piattaforme gestite forniscono pipeline dati integrate, integrazioni, logging, osservabilità e funzionalità di governance, riducendo la necessità di gestire direttamente l’infrastruttura di runtime a basso livello.

Sono Austin, blogger e autore tech con anni di esperienza come data scientist e data analyst nel settore sanitario. Partito dalla biologia, oggi aiuto altri a fare lo stesso passaggio attraverso il mio blog tecnologico. La mia passione per la tecnologia mi ha portato a collaborare come autore con decine di aziende SaaS, ispirando altre persone e condividendo le mie esperienze.