Program

Gagasan tentang agen lokal otonom seperti OpenClaw terdengar sangat menarik. Memiliki agen yang dapat membaca, menulis, dan mengeksekusi di seluruh sistem file Anda memang kuat. Namun, otonomi hadir dengan sejumlah kompromi.

Dalam artikel ini, kami akan mengeksplorasi beberapa alternatif OpenClaw dari perspektif praktis dan teknis. Kami akan membandingkan kategori pengganti, memberikan contoh alat konkret, dan menguraikan peta jalan migrasi.

Sepanjang artikel ini, kita akan melihat kerangka keputusan inti: keamanan versus fleksibilitas.

Untuk mulai menggunakan agen bertenaga LLM, saya merekomendasikan mengikuti kursus Introduction to AI Agents kami.

Apa Itu OpenClaw?

OpenClaw (sebelumnya dikenal sebagai Clawdbot dan sempat Moltbot) adalah kerangka kerja agen AI otonom sumber terbuka yang berkembang pesat, dirancang untuk melakukan tugas atas nama pengguna—bukan sekadar memberi saran.

Kerangka ini menggunakan antarmuka agen lokal berbasis alat yang menghubungkan model bahasa ke kapabilitas tingkat sistem seperti I/O file, perintah shell, dan kontrol browser. Dengan cara ini, kemampuannya melampaui sekadar respons obrolan menjadi kemampuan bertindak menjalankan tugas.

Ingin membaca lebih lanjut tentang OpenClaw? Panduan OpenClaw Projects kami dan tutorial Menggunakan OpenClaw dengan Ollama adalah tempat terbaik untuk memulai.

Otonomi vs Keamanan di OpenClaw

Sebelum melihat opsi alternatif, penting untuk memahami kelebihan dan kekurangan menggunakan OpenClaw.

Daya tarik inti dari otonomi lokal

Arsitektur OpenClaw menarik karena tiga alasan utama:

- Eksekusi lokal: Tugas berjalan langsung di mesin Anda, mengurangi latensi dan menghindari kompleksitas orkestrasi cloud.

- Akses mentah ke sistem file: Agen dapat memeriksa, memodifikasi, dan membuat file tanpa perantaraan API.

- Fleksibilitas agnostik model: Anda dapat berpindah antara OpenAI, Anthropic, LLM lokal, atau penyedia lainnya.

Desain ini sangat menarik bagi:

- Peneliti yang bereksperimen dengan loop otonom

- Prototiper mandiri yang membangun skrip bertenaga AI

- Developer yang menginginkan kontrol komputer tanpa batasan

Selain itu, karena agen beroperasi pada tingkat OS, ia dapat mengorkestrasi alur kerja multi-langkah yang kompleks seperti:

- Menghasilkan kode

- Menulisnya ke disk

- Memasang dependensi via pip atau npm

- Menjalankan pengujian

- Refactor berdasarkan kegagalan

Bagi pembuat individu, ini menciptakan loop umpan balik yang rapat, terasa kuat dan cepat. Model melampaui sekadar menyarankan kode hingga mengeksekusinya.

Risiko keamanan dan kekhawatiran tentang "radius dampak"

Namun, mengeksekusi kode yang dihasilkan LLM secara lokal tanpa sandbox bawaan memperkenalkan risiko signifikan.

Contohnya meliputi:

- Penghapusan file tanpa sengaja

- Terbukanya kredensial yang tersimpan di file .env

- Modifikasi file konfigurasi sistem

- Eksfiltrasi data sensitif secara diam-diam melalui permintaan HTTP

- Persistensi skrip berbahaya atau rusak antar sesi

Seorang penghobi individu mungkin menerima risiko ini sebagai bagian dari eksperimen. Di lingkungan enterprise, hal ini tidak dapat ditoleransi. Organisasi yang beroperasi di bawah SOC2, ISO 27001, atau kerangka serupa memerlukan:

- Jejak audit

- Akses least-privilege

- Lingkungan eksekusi terkontrol

- Penegakan kebijakan dan log tersentralisasi

“Radius dampak” dari kesalahan pada setup agen lokal bergantung pada seberapa banyak akses file, shell, dan API yang dimiliki agen; dengan izin luas, dampaknya dapat meluas ke seluruh workstation Anda. Di lingkungan teregulasi, radius dampak tersebut harus diperkecil ke runtime terisolasi dan dapat dibuang.

Untuk rincian lebih mendalam tentang aspek terkait keamanan, lihat panduan lengkap tentang keamanan OpenClaw.

Kerapuhan operasional pada skala besar

Di luar keamanan, kerapuhan operasional adalah pemicu umum lain untuk mencari alternatif OpenClaw.

Masalah umum meliputi:

- Drift dependensi Python

- Konflik virtual environment

- Ketidakcocokan pada level OS

- Perilaku tidak konsisten di berbagai mesin developer

- Ketiadaan kolaborasi atau alur persetujuan bawaan

Meskipun loop otonom tampak mengesankan dalam demo, agen bergaya OpenClaw dapat kesulitan di produksi bila tidak dibungkus kontainer, lapisan logging, dan batas keterampilan yang ketat. Perilaku deterministik dan dapat diulang memerlukan orkestrasi tambahan.

Sebagai contoh, sebuah loop yang berhasil 9 dari 10 kali mengesankan di notebook riset. Namun untuk sistem penggajian yang tidak boleh salah, tidak ada ruang untuk kerapuhan.

Kesenjangan antara otonomi kelas-demo dan keandalan kelas-produksi menjadi jelas saat tim mencoba menskalakan OpenClaw melampaui laptop satu developer.

Kerangka Evaluasi Alternatif OpenClaw

Baik, jadi Anda mungkin bertanya-tanya, alternatif apa saja yang ada?

Anda memerlukan kejelasan tentang apa yang ingin dioptimalkan. Sebagian besar pengganti berada di spektrum antara “kebebasan agen” dan “kontrol proses.”

Sebelum membaca lebih lanjut, tentukan kendala utama Anda:

- “Saya butuh sandbox karena ini menyentuh data sensitif.”

- “Saya butuh bantuan coding yang lebih baik di dalam repo saya.”

- “Saya butuh keandalan 99,9% untuk alur kerja bisnis.”

Kendala Anda menentukan kategori alternatifnya.

Sekarang, mari kita lihat beberapa area kunci dalam kerangka ini.

1. Menetapkan tujuan optimasi

Ada dua mode optimasi yang luas.

Generasi kreatif

Generasi kreatif diuntungkan dari agen probabilistik dengan otonomi.

- Refactoring kode

- Menulis dokumentasi

- Brainstorming

- Prototyping cepat

Konsistensi operasional

Konsistensi operasional diuntungkan dari alur kerja deterministik dengan pembatas ketat.

- Entri data

- Otomasi infrastruktur

- Laporan terjadwal

- Alur kerja yang berhadapan dengan pelanggan

Matriks keputusan

Sekarang, Anda perlu membangun matriks keputusan sederhana menggunakan:

- Ukuran tim (solo vs lintas fungsi)

- Toleransi risiko (eksperimental vs teregulasi)

- Kemampuan teknis (berat developer vs operasional bisnis)

Ini akan membantu Anda menentukan prioritas.

Sebagai contoh, startup dua orang yang membangun tooling internal mungkin memprioritaskan fleksibilitas. Bank yang mengotomasi pelaporan kepatuhan harus memprioritaskan kontrol dan kemampuan audit.

2. Kriteria teknis utama untuk evaluasi

Untuk penggunaan produksi, tiga fitur berikut tidak dapat ditawar.

- Sandboxing (isolasi): Apakah eksekusi terjadi dalam kontainer, micro-VM, atau runtime terbatas? Bisakah akses file dibatasi cakupannya?

- Observabilitas (log dan jejak): Apakah pemanggilan alat, langkah penalaran, dan output ditangkap dalam log terstruktur? Bisakah Anda menelusuri kegagalan secara post‑mortem?

- Tata kelola (RBAC dan kontrol kebijakan): Bisakah Anda membatasi pengguna atau agen mana yang dapat memanggil alat tertentu? Apakah ada role‑based access control?

Penting juga untuk membedakan antara agen probabilistik dan otomasi deterministik.

Agen probabilistik:

- Otonomi ala OpenClaw

- Fleksibel namun tidak deterministik

- Sering bergantung pada loop koreksi mandiri

Otomasi deterministik:

- Mesin alur kerja dengan pemicu eksplisit

- State machine

- Dapat diprediksi, diaudit, dan diulang

Sebagian besar tumpukan matang menempatkan agen probabilistik di dalam alur kerja deterministik, menggabungkan penalaran eksploratif dengan jalur eksekusi terkontrol.

Alternatif OpenClaw Teratas Berdasarkan Kategori

Pada bagian ini, kami akan memberikan daftar singkat praktis yang dikelompokkan berdasarkan persona, dengan contoh nyata.

Berikut adalah tabel sederhana yang merangkum alternatifnya.

|

Kategori |

Model Deployment |

Keamanan / Sandboxing |

Kasus Penggunaan Terbaik |

Kompleksitas Setup |

|

OpenClaw (baseline) |

Runtime lokal |

Minimal secara default |

Prototyping, riset |

Rendah |

|

Developer Coding Agents |

IDE atau CLI |

Dibatasi ke repo |

Refactoring kode |

Rendah-Sedang |

|

Platform Otomasi Alur Kerja |

Cloud-hosted |

Isolasi terkelola |

Alur kerja bisnis |

Sedang |

|

Platform Agen Enterprise |

Runtime cloud terkelola |

Isolasi kuat + RBAC |

Lingkungan teregulasi |

Tinggi |

|

Minimalist Local Runners |

CLI lokal |

Isolasi terbatas |

Alur kerja hacker |

Rendah |

1. Agen coding berfokus pada developer

Agen coding berfokus pada developer dioptimalkan khusus untuk tugas dalam siklus hidup pengembangan perangkat lunak. Tidak seperti OpenClaw, mereka biasanya tidak memiliki akses OS tanpa batas. Sebaliknya, mereka beroperasi dalam batasan sebuah repository dan konteks IDE.

Contoh:

- Claude Code

- GitHub Copilot (terintegrasi IDE)

- Cursor (IDE native AI)

- Windsurf

Keunggulan utama:

- Kepedulian mendalam terhadap repository

- Pratinjau diff inline sebelum menerapkan perubahan

- Generasi pengujian dan saran refactoring

- Mengurangi risiko eksekusi shell sewenang-wenang

Contoh alur kerja di Cursor:

- Pilih sebuah fungsi

- Prompt: "Refactor untuk performa dan tambahkan unit test."

- Tinjau diff terstruktur

- Terima atau tolak perubahan

Model berbasis persetujuan ini secara signifikan mengurangi radius dampak dibanding eksekusi otonom pada level OS.

Terbaik untuk: Tim yang membutuhkan refactoring kode mendalam alih‑alih kontrol komputer umum.

Untuk perbandingan mendetail kedua pendekatan, lihat panduan kami tentang OpenClaw vs Claude Code.

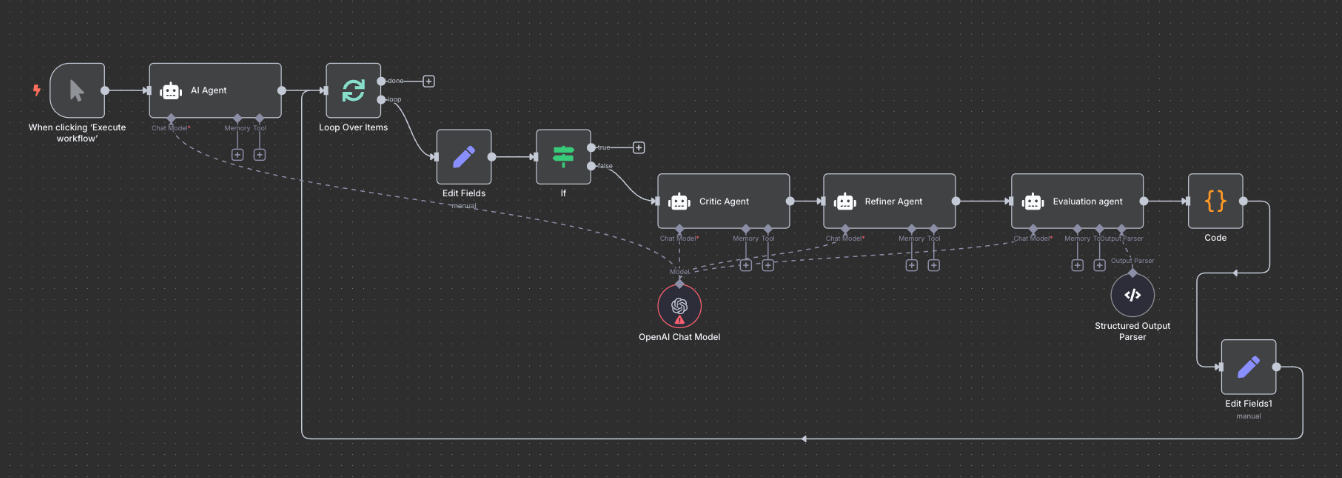

2. Platform low-code dan otomasi alur kerja

Platform low-code dan otomasi alur kerja menggantikan loop otonom dengan rangkaian terstruktur berupa pemicu dan kondisi.

Sumber: n8n

Contoh:

- n8n (otomasi alur kerja self‑hosted)

- Zapier (alur kerja bertenaga AI)

- Make (sebelumnya Integromat)

- Retool Workflows

- Temporal (mesin alur kerja berorientasi developer)

Alih‑alih membiarkan agen secara probabilistik memutuskan aksi berikutnya, Anda mendefinisikan: Trigger > Condition > Action > Log

Sebagai contoh, berikut alur di n8n:

- Trigger: Tiket dukungan baru

- Node LLM: Ringkas tiket

- Node If: Prioritas = Tinggi

- Aksi: Notifikasi kanal Slack

Temporal melangkah lebih jauh dengan menawarkan eksekusi yang tahan gangguan dan alur kerja stateful. Jika proses crash di tengah eksekusi, ia melanjutkan dari state terakhir yang diketahui.

Terbaik untuk: Operasi bisnis yang memerlukan keandalan, retry, observabilitas, dan jejak audit.

3. Lapisan tata kelola dan sandbox untuk enterprise

Lapisan tata kelola dan sandbox untuk enterprise menyediakan lingkungan eksekusi terkelola tempat agen berjalan dalam kontainer terisolasi atau di dalam runtime yang terorkestrasi.

Sumber: Amazon Bedrock Agents

Contoh:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, atau kerangka agen serupa yang dideploy di Docker atau Kubernetes

Fitur enterprise umum:

- Integrasi IAM

- Secret manager

- Penegakan kebijakan

- Sandbox per sesi

- Log tersentralisasi

Sebagai contoh, AWS Bedrock Agents terintegrasi langsung dengan kebijakan IAM, memastikan agen hanya dapat memanggil API yang disetujui. Eksekusi terjadi dalam batas terkelola, bukan di laptop developer.

LangGraph, saat dideploy di dalam Docker atau Kubernetes, memungkinkan tim membangun grafik agen terstruktur dengan transisi state dan batas alat yang terkontrol.

Terbaik untuk: Industri teregulasi dan tim yang menangani data sensitif.

4. Local runner minimalis

Local runner minimalis memberikan otonomi “ramah hacker” yang serupa, tetapi mungkin lebih ringan atau lebih modular daripada OpenClaw.

Sumber: nanobot

Contoh:

Dibandingkan dengan OpenClaw, mereka mungkin:

- Menyediakan langkah konfirmasi opsional

- Menawarkan definisi alat yang modular

- Mengurangi overhead orkestrasi latar belakang

Sebagai contoh, Open Interpreter berfokus pada eksekusi kode secara interaktif dengan konfirmasi pengguna.

Terbaik untuk: Developer yang menginginkan eksperimen dan otonomi tetapi dengan sedikit lebih banyak struktur.

Keamanan, Sandboxing, dan Arsitektur

Saat beralih dari prototipe ke produksi, arsitektur lebih penting daripada fitur. Mari lihat bagaimana otonomi bergaya OpenClaw dibandingkan dengan platform agen bergaya enterprise.

Pentingnya eksekusi ephemeris

Sandbox ephemeris biasanya mengacu pada menjalankan tugas agen dalam lingkungan terisolasi yang berumur pendek.

Beberapa alternatif enterprise dan deployment kustom menyediakan runtime baru untuk setiap eksekusi agen dan langsung membuangnya setelah selesai, seperti tumpukan agen berbasis Kubernetes atau sandbox keamanan kontainer ephemeris.

Implementasi umum:

- Kontainer Docker

- Micro‑VM (mis., Firecracker)

- Runtime WebAssembly

Ini kontras dengan setup khas OpenClaw, di mana agen lokal yang berjalan lama dapat bertahan antar sesi dan menumpuk state di mesin Anda. Eksekusi ephemeris mencegah:

- Malware yang menetap.

- Kebocoran kredensial antar sesi.

- Kerusakan file tanpa sengaja dari proses jangka panjang.

Mengelola akses dan izin

Setup ala OpenClaw sering memberikan izin luas ke sistem file atau shell karena agen hidup di workstation Anda. Sebaliknya, platform alur kerja dan enterprise menegakkan gerbang alat, izin API yang dibatasi, dan injeksi secret berbasis vault, membatasi apa saja yang dapat disentuh agen mana pun.

Role‑based access control juga menjadi krusial saat Anda berpindah dari laptop satu developer ke sebuah tim. Pengecekan manusia‑di‑dalam‑loop dapat disisipkan untuk aksi berisiko tinggi:

- Persetujuan sebelum penulisan basis data.

- Persetujuan sebelum transaksi finansial.

- Persetujuan sebelum perubahan infrastruktur.

Pendekatan hibrida ini menggabungkan fleksibilitas AI dengan pengawasan manusia dan jauh lebih umum pada platform bergaya enterprise daripada agen lokal ala OpenClaw.

Keterauditandan pengamatan rantai pemikiran

Dalam sistem produksi, menangkap hanya output akhir tidaklah cukup. Harus ada jejak audit tentang bagaimana output tersebut dicapai. Logging terstruktur memungkinkan debugging, audit kepatuhan, dan respons insiden. Ini mencakup pencatatan:

- Input alat

- Output alat

- Jejak penalaran

- Timestamp eksekusi

- Persetujuan pengguna

Agen bergaya OpenClaw dapat dikonfigurasi untuk melakukan logging secara lokal, tetapi logging tersebut sering dikelola developer dan tidak konsisten.

Sebaliknya, platform bergaya enterprise dan alat alur kerja dibangun dengan input alat, jejak penalaran, timestamp eksekusi, dan persetujuan pengguna sejak awal. Ini membuatnya jauh lebih cocok ketika Anda perlu menelusuri rantai perilaku agen di bawah SOC2, ISO 27001, atau kerangka serupa.

Integrasi dan Ekosistem Konektivitas

Kegunaan sebuah agen bergantung pada kemampuannya berkomunikasi andal dengan sistem lain. Artinya, ekosistem yang sangat terhubung juga krusial.

Terhubung ke sistem bisnis internal

OpenClaw unggul ketika Anda ingin merangkai skrip kustom, API lokal, dan alat khusus. Anda dapat terhubung ke layanan internal melalui pemanggilan fungsi khusus atau pembungkus HTTP, tetapi fleksibilitas itu hadir dengan beban pemeliharaan dan keamanan yang berkelanjutan.

Sebaliknya, platform alur kerja seperti n8n, Zapier, dan Retool, atau platform agen terkelola seperti AWS Bedrock Agents, menawarkan integrasi native ke:

- Sistem CRM

- Gudang data

- Sistem ERP

- Platform tiket

API key yang disimpan secara lokal memang sederhana namun tidak aman. Alur berbasis OAuth memungkinkan pencabutan, rotasi, dan pembatasan cakupan, dan lebih umum di platform bergaya enterprise daripada deployment OpenClaw bare‑metal.

Integrasi native mengurangi kebutuhan definisi alat kustom, sembari tetap memungkinkan Anda mendefinisikan fungsi sendiri saat Anda benar‑benar membutuhkan fleksibilitas.

Nuansa otomasi browser dan UI

Beberapa agen mengandalkan otomasi “penggunaan komputer” berbasis visi. Ini bisa kuat untuk skrip sekali jalan, tetapi juga rapuh. Bagaimanapun, tata letak UI bisa berubah, selector CSS bisa rusak, dan jeda rendering dapat menyebabkan salah klik.

Platform bergaya enterprise dan alat alur kerja cenderung memprioritaskan otomasi berbasis API sebisa mungkin. Mereka terintegrasi dengan webhook, REST API, atau konektor khusus SaaS, yang lebih stabil dan mudah dirawat daripada kontrol berbasis UI.

Ketika otomasi UI tidak terhindarkan, platform tersebut biasanya membungkusnya dengan logika retry yang tangguh dan logging yang jelas, memperlakukannya sebagai upaya terakhir, bukan pola default.

Migrasi dari OpenClaw

Beralih dari OpenClaw memerlukan peta jalan terstruktur yang direncanakan dengan cermat. Berikut beberapa praktik terbaik yang perlu diingat.

Inventaris dan asesmen risiko

Mulailah dengan memetakan skrip Anda saat ini. Ini merinci semua area yang saat ini terekspos dan inventaris yang Anda miliki.

Temukan semua skrip dan kelompokkan berdasarkan tugasnya:

Tugas read‑only

- Pelaporan

- Ekstraksi data

Tugas write/execute

- Penulisan basis data

- Perubahan infrastruktur

- Permintaan POST API eksternal

Anda dapat menyimpan tugas eksploratif dalam sistem agensi, tetapi tugas berisiko lebih tinggi (mis., penulisan basis data, perubahan infrastruktur, POST API eksternal) harus diberi gerbang secara eksplisit atau dipindahkan ke skrip deterministik atau alur kerja terkelola.

Pola migrasi "strangler fig"

Pola migrasi "strangler fig" adalah teknik migrasi perangkat lunak untuk mengganti sistem lama (monolit) secara bertahap dengan sistem baru (microservices) dengan membangunnya mengelilingi sistem lama.

Menggunakan metode ini melibatkan penggantian satu alur kerja pada satu waktu.

Sebagai contoh:

- Pindahkan pelaporan harian terlebih dahulu ke mesin alur kerja

- Jalankan kedua sistem secara paralel (mode bayangan)

- Bandingkan output untuk konsistensi

Nonaktifkan agen lokal hanya setelah kesetaraan tervalidasi. Strategi bertahap ini mengurangi gangguan.

Penguatan keamanan selama peralihan

Setelah beralih ke platform baru, Anda perlu memperkuat keamanan dengan menerapkan beberapa langkah hardening.

Setelah migrasi:

- Rotasi API key yang terekspos

- Cabut token yang tidak digunakan

- Arsipkan dan sentralisasikan log

- Hapus izin lokal yang tidak perlu

Migrasi ini harus diperlakukan sebagai peluang untuk memperkuat arsitektur dan meningkatkan keamanan.

Kesimpulan

Tidak ada alternatif OpenClaw yang sempurna secara universal. Pilihan yang benar bergantung pada toleransi Anda terhadap otonomi versus kebutuhan akan kontrol.

Jika kebutuhan utama Anda adalah generasi dan refactoring kode, agen coding berfokus developer adalah pilihan terbaik. Jika prioritas Anda adalah keandalan proses bisnis, platform alur kerja merupakan alternatif yang lebih kuat. Jika Anda beroperasi di lingkungan teregulasi atau enterprise, platform agen terkelola adalah keharusan.

Kode berarti alat developer. Proses berarti alat alur kerja. Skala berarti platform enterprise. Lihat kasus penggunaan utama Anda untuk OpenClaw dan tentukan kategori mana yang benar‑benar sesuai. Ini akan membantu Anda mendapatkan alternatif terbaik.

Kepada Anda yang lebih menyukai program terstruktur dibanding AI agensi, saya merekomendasikan untuk mendaftar di track AI Agent Fundamentals kami.

OpenClaw Alternatives FAQs

Apa perbedaan utama antara OpenClaw dan Claude Code?

OpenClaw adalah agen lokal serbaguna dengan pendekatan perpesanan-pertama yang dapat mengakses sistem file Anda dan mengeksekusi perintah shell secara otonom. Claude Code, di sisi lain, berfokus khusus pada pengembangan perangkat lunak dalam lingkungan coding. Ia beroperasi dalam batas repository, menampilkan diff sebelum menerapkan perubahan, dan biasanya tidak mengeksekusi perintah tingkat sistem secara sewenang-wenang.

Bagaimana perbandingan Nanobot dengan OpenClaw dalam hal kecepatan dan penggunaan memori?

Nanobot adalah kerangka agen lokal yang lebih baru dan ringan, dirancang untuk tugas yang terfokus, yang dapat menghasilkan waktu mulai lebih cepat dan penggunaan memori lebih rendah daripada model orkestrasi OpenClaw yang lebih luas dan berorientasi perpesanan. Namun, fitur dan kematangan komunitasnya masih lebih rendah dibanding OpenClaw.

Apa risiko keamanan yang terkait dengan penggunaan OpenClaw?

Risiko utama adalah eksekusi lokal tanpa batas. OpenClaw dapat membaca file, menjalankan perintah shell, dan memodifikasi sistem Anda. Ini menciptakan potensi penghapusan file tanpa sengaja, terbukanya API key, kebocoran kredensial dari file .env, atau bahkan eksfiltrasi data yang tidak disengaja.

Bagaimana perbedaan pendekatan LangGraph dan CrewAI dalam membangun agen AI?

LangGraph berfokus pada alur kerja agen yang terstruktur dan stateful. Ini memungkinkan developer mendefinisikan transisi eksplisit, batas alat, dan jalur eksekusi, sehingga cocok untuk sistem kelas produksi. CrewAI menekankan kolaborasi multi‑agen melalui agen berbasis peran yang mengoordinasikan tugas, sering kali dalam pengaturan yang lebih eksploratif atau bergaya riset.

Apa yang membuat platform agen AI terkelola menjadi pilihan yang baik untuk membangun agen kustom?

Platform terkelola menyediakan pipeline data bawaan, integrasi, logging, observabilitas, dan fitur tata kelola, yang mengurangi kebutuhan Anda untuk mengelola infrastruktur runtime level rendah sendiri.

Saya Austin, seorang blogger dan penulis teknologi dengan pengalaman bertahun-tahun sebagai data scientist dan analis data di bidang kesehatan. Memulai perjalanan teknologi dengan latar belakang biologi, kini saya membantu orang lain melakukan transisi yang sama melalui blog teknologi saya. Ketertarikan saya pada teknologi mendorong kontribusi tulisan saya untuk puluhan perusahaan SaaS, menginspirasi orang lain dan membagikan pengalaman saya.