Tracks

Ý tưởng về các tác tử cục bộ tự chủ như OpenClaw nghe rất thuyết phục. Có một tác tử có thể đọc, ghi và thực thi trên toàn bộ hệ thống tệp của bạn là rất mạnh mẽ. Nhưng tính tự chủ luôn đi kèm đánh đổi.

Trong bài viết này, chúng tôi sẽ khám phá một số lựa chọn thay thế OpenClaw từ góc nhìn thực tiễn và kỹ thuật. Chúng tôi sẽ so sánh theo nhóm giải pháp thay thế, đưa ra ví dụ công cụ cụ thể và phác thảo lộ trình chuyển đổi.

Xuyên suốt bài viết, chúng ta sẽ xem xét một khung ra quyết định cốt lõi: bảo mật so với tính linh hoạt.

Để bắt đầu với các tác tử vận hành bằng LLM, tôi khuyến nghị bạn học khóa Giới thiệu về AI Agents của chúng tôi.

OpenClaw là gì?

OpenClaw (trước đây gọi là Clawdbot và một thời gian ngắn là Moltbot) là một khung tác tử AI tự chủ mã nguồn mở đang phát triển nhanh, được thiết kế để thực hiện nhiệm vụ thay vì chỉ đề xuất thay bạn.

Nó sử dụng giao diện tác tử cục bộ có khả năng dùng công cụ, kết nối mô hình ngôn ngữ với các năng lực cấp hệ thống như I/O tệp, lệnh shell và điều khiển trình duyệt. Bằng cách đó, nó mở rộng khả năng của tác tử vượt ra ngoài phản hồi trò chuyện để bao gồm cả hành động trên các tác vụ.

Muốn đọc thêm về OpenClaw? Hướng dẫn Dự án OpenClaw và bài hướng dẫn Sử dụng OpenClaw với Ollama của chúng tôi là điểm khởi đầu tốt nhất.

Tự chủ vs Bảo mật trong OpenClaw

Trước khi xem các lựa chọn khác, điều quan trọng là hiểu ưu và nhược điểm khi dùng OpenClaw.

Sức hấp dẫn cốt lõi của tính tự chủ cục bộ

Kiến trúc của OpenClaw hấp dẫn bởi ba lý do chính:

- Thực thi cục bộ: Tác vụ chạy trực tiếp trên máy của bạn, giảm độ trễ và tránh độ phức tạp của điều phối đám mây.

- Truy cập hệ thống tệp thô: Tác tử có thể kiểm tra, sửa đổi và tạo tệp mà không cần trung gian API.

- Linh hoạt không phụ thuộc mô hình: Bạn có thể hoán đổi giữa OpenAI, Anthropic, LLM cục bộ hoặc nhà cung cấp khác.

Thiết kế này đặc biệt hấp dẫn với:

- Nhà nghiên cứu thử nghiệm các vòng lặp tự chủ

- Người làm nguyên mẫu độc lập xây dựng script dẫn dắt bởi AI

- Nhà phát triển muốn quyền kiểm soát máy tính không bị hạn chế

Ngoài ra, vì tác tử hoạt động ở cấp hệ điều hành, nó có thể điều phối các quy trình nhiều bước phức tạp như:

- Tạo mã

- Ghi xuống đĩa

- Cài đặt phụ thuộc qua pip hoặc npm

- Chạy kiểm thử

- Tái cấu trúc dựa trên lỗi

Với cá nhân tự xây dựng, điều này tạo ra một vòng phản hồi chặt chẽ, mạnh mẽ và nhanh. Mô hình không chỉ đề xuất mã mà còn thực thi nó.

Rủi ro bảo mật và lo ngại về "bán kính ảnh hưởng"

Tuy nhiên, việc thực thi cục bộ mã do LLM tạo ra mà không có sandbox mặc định sẽ tạo rủi ro đáng kể.

Ví dụ gồm:

- Xóa nhầm tệp

- Lộ thông tin xác thực lưu trong tệp .env

- Sửa đổi tệp cấu hình hệ thống

- Rò rỉ dữ liệu nhạy cảm âm thầm qua yêu cầu HTTP

- Tồn tại các script độc hại hoặc lỗi qua nhiều phiên

Một người chơi cá nhân có thể chấp nhận rủi ro này như một phần của thử nghiệm. Trong môi trường doanh nghiệp, điều này không thể chấp nhận. Tổ chức vận hành theo SOC2, ISO 27001 hoặc tương tự yêu cầu:

- Nhật ký kiểm toán

- Nguyên tắc đặc quyền tối thiểu

- Môi trường thực thi được kiểm soát

- Thực thi chính sách và ghi log tập trung

“Bán kính ảnh hưởng” của một sai sót trong thiết lập tác tử cục bộ phụ thuộc vào mức truy cập tệp, shell và API mà tác tử có; với quyền rộng, nó có thể lan ra toàn bộ máy trạm của bạn. Trong môi trường tuân thủ, bán kính đó phải được thu hẹp vào một runtime cô lập, có thể hủy bỏ.

Để xem phân tích sâu hơn về các khía cạnh bảo mật, hãy tham khảos hướng dẫn đầy đủ về bảo mật OpenClaw.

Dễ gãy vận hành ở quy mô lớn

Ngoài bảo mật, sự mong manh trong vận hành là một tác nhân phổ biến khác khiến người dùng tìm lựa chọn thay thế cho OpenClaw.

Các vấn đề thường gặp gồm:

- Lệch phụ thuộc Python

- Xung đột môi trường ảo

- Không tương thích ở cấp hệ điều hành

- Hành vi không nhất quán giữa máy của nhà phát triển

- Thiếu sẵn sàng quy trình cộng tác hoặc phê duyệt

Dù các vòng lặp tự chủ rất ấn tượng trong demo, tác tử kiểu OpenClaw có thể chật vật ở môi trường production nếu không được bao bọc bởi container, lớp ghi log và ranh giới kỹ năng nghiêm ngặt. Hành vi tất định, lặp lại được đòi hỏi điều phối bổ sung.

Ví dụ, một vòng lặp hoạt động 9/10 lần là ấn tượng trong sổ tay nghiên cứu. Nhưng với hệ thống trả lương nơi sai sót không thể chấp nhận, không có chỗ cho sự mong manh.

Khoảng cách giữa tính tự chủ cấp độ demo và độ tin cậy cấp độ production trở nên rõ khi đội ngũ cố gắng mở rộng OpenClaw vượt khỏi laptop của một nhà phát triển.

Khung đánh giá các lựa chọn thay thế OpenClaw

Được rồi, vậy bạn hẳn đang tự hỏi có những lựa chọn nào?

Bạn sẽ cần rõ ràng về điều mình tối ưu. Phần lớn giải pháp thay thế nằm trên phổ giữa “tự do tác tử” và “kiểm soát quy trình”.

Trước khi đọc tiếp, hãy xác định ràng buộc chính của bạn:

- “Tôi cần sandbox vì việc này chạm đến dữ liệu nhạy cảm.”

- “Tôi cần hỗ trợ viết mã tốt hơn trong repo của mình.”

- “Tôi cần độ tin cậy 99,9% cho quy trình nghiệp vụ.”

Ràng buộc của bạn sẽ quyết định nhóm giải pháp thay thế.

Giờ hãy xem một số khía cạnh chính trong khung này.

1. Xác định mục tiêu tối ưu

Có hai chế độ tối ưu rộng.

Sáng tạo nội dung

Sáng tạo nội dung hưởng lợi từ các tác tử xác suất có tính tự chủ.

- Tái cấu trúc mã

- Viết tài liệu

- Động não ý tưởng

- Nguyên mẫu nhanh

Tính nhất quán vận hành

Tính nhất quán vận hành hưởng lợi từ các quy trình làm việc tất định với hàng rào bảo vệ chặt chẽ.

- Nhập liệu

- Tự động hóa hạ tầng

- Báo cáo theo lịch

- Quy trình hướng đến khách hàng

Ma trận quyết định

Giờ bạn sẽ cần xây một ma trận quyết định đơn giản dựa trên:

- Quy mô đội (cá nhân vs liên chức năng)

- Khẩu vị rủi ro (thử nghiệm vs tuân thủ)

- Năng lực kỹ thuật (nặng dev vs vận hành kinh doanh)

Điều này sẽ giúp bạn xác định ưu tiên.

Ví dụ, một startup hai người xây công cụ nội bộ có thể ưu tiên tính linh hoạt. Một ngân hàng tự động hóa báo cáo tuân thủ phải ưu tiên kiểm soát và khả năng kiểm toán.

2. Tiêu chí kỹ thuật then chốt để đánh giá

Với mục đích production, có ba tính năng không thể thương lượng.

- Sandboxing (cô lập): Thực thi có diễn ra trong container, micro-VM hoặc runtime hạn chế không? Có thể giới hạn phạm vi truy cập tệp không?

- Khả kiến (log và trace): Các lần gọi công cụ, bước suy luận và đầu ra có được ghi lại trong log có cấu trúc không? Bạn có thể truy vết lỗi hậu kiểm không?

- Quản trị (RBAC và kiểm soát chính sách): Bạn có thể hạn chế người dùng hay tác tử nào được gọi công cụ nào không? Có kiểm soát truy cập dựa trên vai trò không?

Cũng quan trọng là phân biệt giữa tác tử xác suất và tự động hóa tất định.

Tác tử xác suất:

- Tự chủ kiểu OpenClaw

- Linh hoạt nhưng không tất định

- Thường dựa vào vòng lặp tự hiệu chỉnh

Tự động hóa tất định:

- Các engine workflow với trigger rõ ràng

- Máy trạng thái

- Dự đoán được, kiểm toán được, lặp lại được

Hầu hết các stack trưởng thành đặt tác tử xác suất bên trong workflow tất định, kết hợp suy luận khám phá với đường thực thi được kiểm soát.

Các lựa chọn thay thế OpenClaw hàng đầu theo nhóm

Phần này, chúng tôi sẽ đưa ra danh sách ngắn gọn theo từng persona, kèm ví dụ thực tế.

Dưới đây là bảng tóm tắt các lựa chọn thay thế.

|

Nhóm |

Mô hình triển khai |

Bảo mật / Sandboxing |

Trường hợp sử dụng tốt nhất |

Độ phức tạp thiết lập |

|

OpenClaw (mốc so sánh) |

Runtime cục bộ |

Mặc định ở mức tối thiểu |

Dùng thử, nghiên cứu |

Thấp |

|

Tác tử viết mã cho nhà phát triển |

IDE hoặc CLI |

Giới hạn trong repo |

Tái cấu trúc mã |

Thấp-Trung bình |

|

Nền tảng tự động hóa workflow |

Lưu trữ trên đám mây |

Cô lập được quản lý |

Quy trình nghiệp vụ |

Trung bình |

|

Nền tảng tác tử cấp doanh nghiệp |

Runtime đám mây được quản lý |

Cô lập mạnh + RBAC |

Môi trường tuân thủ |

Cao |

|

Trình chạy cục bộ tối giản |

CLI cục bộ |

Cô lập hạn chế |

Quy trình kiểu hacker |

Thấp |

1. Tác tử viết mã tập trung cho nhà phát triển

Tác tử viết mã cho nhà phát triển được tối ưu riêng cho các tác vụ trong vòng đời phát triển phần mềm. Khác với OpenClaw, chúng thường không có quyền truy cập OS không hạn chế. Thay vào đó, chúng hoạt động trong phạm vi kho mã và ngữ cảnh IDE.

Ví dụ:

- Claude Code

- GitHub Copilot (tích hợp IDE)

- Cursor (IDE bản địa cho AI)

- Windsurf

Ưu điểm chính:

- Nhận biết kho mã sâu

- Xem trước diff nội tuyến trước khi áp dụng thay đổi

- Gợi ý tạo kiểm thử và tái cấu trúc

- Giảm rủi ro thực thi lệnh shell tùy ý

Quy trình ví dụ trong Cursor:

- Chọn một hàm

- Nhắc: "Refactor for performance and add unit tests."

- Xem xét diff có cấu trúc

- Chấp nhận hoặc từ chối thay đổi

Mô hình dựa trên phê duyệt này giảm đáng kể bán kính ảnh hưởng so với thực thi tự chủ ở cấp OS.

Phù hợp nhất cho: Các đội cần tái cấu trúc mã sâu thay vì kiểm soát máy tính nói chung.

Để so sánh chi tiết cả hai cách tiếp cận, hãy xem hướng dẫn OpenClaw vs Claude Code.

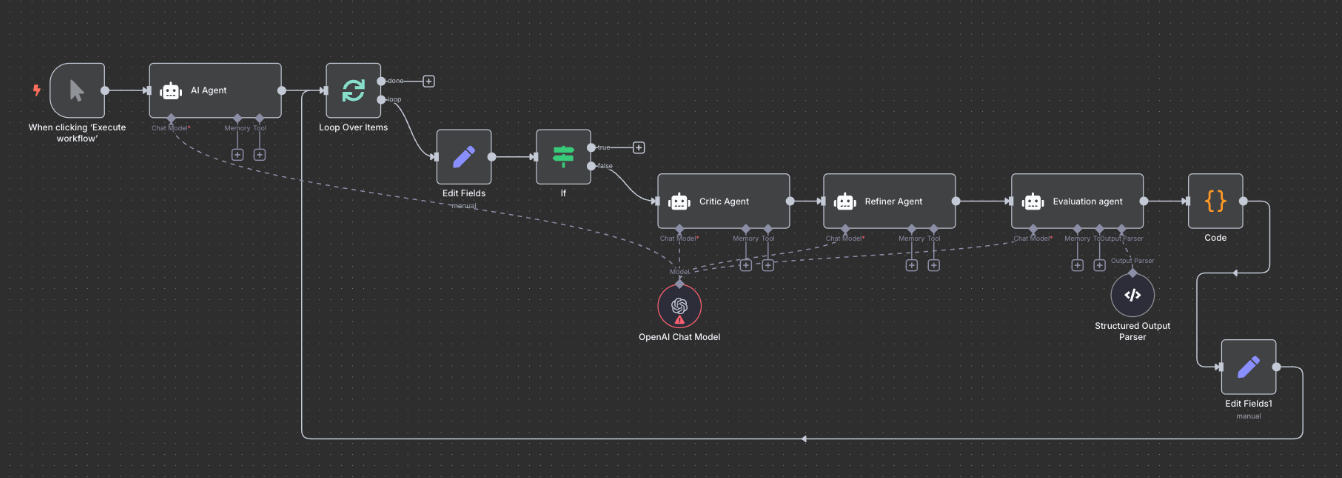

2. Nền tảng low-code và tự động hóa workflow

Nền tảng low-code và tự động hóa workflow thay thế vòng lặp tự chủ bằng chuỗi có cấu trúc của trigger và điều kiện.

Nguồn: n8n

Ví dụ:

- n8n (tự lưu trữ, tự động hóa workflow)

- Zapier (workflow vận hành bằng AI)

- Make (trước đây là Integromat)

- Retool Workflows

- Temporal (engine workflow hướng nhà phát triển)

Thay vì để tác tử quyết định hành động tiếp theo theo xác suất, bạn định nghĩa: Trigger > Condition > Action > Log

Ví dụ, một luồng trong n8n:

- Trigger: Ticket hỗ trợ mới

- Nút LLM: Tóm tắt ticket

- Nút If: Mức độ ưu tiên = Cao

- Hành động: Thông báo kênh Slack

Temporal còn tiến xa hơn với thực thi bền bỉ và workflow có trạng thái. Nếu quy trình sập giữa chừng, nó tiếp tục từ trạng thái đã biết gần nhất.

Phù hợp nhất cho: Vận hành kinh doanh cần độ tin cậy, retry, khả kiến và nhật ký kiểm toán.

3. Lớp quản trị và sandbox cấp doanh nghiệp

Các lớp quản trị và sandbox cấp doanh nghiệp cung cấp môi trường thực thi được quản lý, nơi tác tử chạy trong container cô lập hoặc trong runtime được điều phối.

Nguồn: Amazon Bedrock Agents

Ví dụ:

- AWS Bedrock Agents

- Azure AI Foundry Agent Service

- LangGraph, CrewAI, hoặc các khung tác tử tương tự triển khai trong Docker hoặc Kubernetes

Các tính năng doanh nghiệp thường có:

- Tích hợp IAM

- Trình quản lý bí mật

- Thực thi chính sách

- Sandbox theo phiên

- Log tập trung

Ví dụ, AWS Bedrock Agents tích hợp trực tiếp với chính sách IAM, đảm bảo tác tử chỉ có thể gọi các API đã được phê duyệt. Thực thi diễn ra trong ranh giới được quản lý thay vì trên laptop của nhà phát triển.

LangGraph, khi triển khai trong Docker hoặc Kubernetes, cho phép đội ngũ xây biểu đồ tác tử có cấu trúc với chuyển trạng thái được kiểm soát và ranh giới công cụ rõ ràng.

Phù hợp nhất cho: Ngành nghề tuân thủ và đội xử lý dữ liệu nhạy cảm.

4. Trình chạy cục bộ tối giản

Trình chạy cục bộ tối giản mang lại tính tự chủ “thân thiện hacker” tương tự nhưng có thể nhẹ hơn hoặc mô-đun hơn so với OpenClaw.

Nguồn: nanobot

Ví dụ:

So với OpenClaw, chúng có thể:

- Cung cấp các bước xác nhận tùy chọn

- Đưa ra định nghĩa công cụ dạng mô-đun

- Giảm chi phí điều phối nền

Ví dụ, Open Interpreter tập trung vào thực thi mã tương tác với xác nhận của người dùng.

Phù hợp nhất cho: Nhà phát triển muốn thử nghiệm và tự chủ nhưng có cấu trúc hơn đôi chút.

Bảo mật, Sandboxing và Kiến trúc

Khi chuyển từ nguyên mẫu sang production, kiến trúc quan trọng hơn tính năng. Hãy xem tính tự chủ kiểu OpenClaw so với nền tảng tác tử kiểu doanh nghiệp.

Sự cần thiết của thực thi ngắn hạn (ephemeral)

Sandbox ngắn hạn thường ám chỉ việc chạy các tác vụ của tác tử trong môi trường cô lập, sống ngắn.

Một số lựa chọn thay thế cho doanh nghiệp và triển khai tùy chỉnh cung cấp runtime mới cho mỗi lần thực thi tác tử và hủy ngay sau đó, như các stack tác tử dựa trên Kubernetes hoặc sandbox bảo mật container ngắn hạn.

Cách triển khai phổ biến:

- Container Docker

- Micro-VM (ví dụ Firecracker)

- Runtime WebAssembly

Điều này trái ngược với thiết lập điển hình của OpenClaw, nơi một tác tử cục bộ chạy lâu dài có thể tồn tại qua nhiều phiên và tích lũy trạng thái trên máy của bạn. Thực thi ngắn hạn giúp ngăn:

- Mã độc tồn tại dai dẳng.

- Rò rỉ thông tin xác thực qua các phiên.

- Hỏng tệp ngoài ý muốn do tiến trình sống lâu.

Quản lý truy cập và quyền

Thiết lập kiểu OpenClaw thường cấp quyền rộng cho hệ thống tệp hoặc shell vì tác tử sống trên máy của bạn. Ngược lại, các nền tảng workflow và doanh nghiệp áp dụng cổng công cụ, quyền API theo phạm vi và chèn bí mật qua vault, hạn chế những gì một tác tử có thể chạm tới.

Kiểm soát truy cập dựa trên vai trò cũng trở nên then chốt khi bạn chuyển từ laptop của một nhà phát triển sang làm việc nhóm. Các bước con người phê duyệt có thể được chèn cho hành động rủi ro cao:

- Phê duyệt trước khi ghi vào cơ sở dữ liệu.

- Phê duyệt trước giao dịch tài chính.

- Phê duyệt trước thay đổi hạ tầng.

Cách tiếp cận lai này kết hợp sự linh hoạt của AI với giám sát của con người và phổ biến hơn nhiều ở nền tảng kiểu doanh nghiệp so với tác tử cục bộ kiểu OpenClaw.

Khả năng kiểm toán và quan sát chuỗi suy luận

Trong hệ thống production, chỉ ghi nhận đầu ra cuối cùng là không đủ. Cần có nhật ký kiểm toán về cách đầu ra đó được tạo ra. Ghi log có cấu trúc cho phép gỡ lỗi, kiểm toán tuân thủ và ứng phó sự cố. Nó bao gồm log:

- Đầu vào của công cụ

- Đầu ra của công cụ

- Dấu vết suy luận

- Dấu thời gian thực thi

- Phê duyệt của người dùng

Tác tử kiểu OpenClaw có thể được cấu hình để ghi log cục bộ, nhưng việc này thường do nhà phát triển tự quản và thiếu nhất quán.

Ngược lại, các nền tảng kiểu doanh nghiệp và công cụ workflow được xây dựng xoay quanh đầu vào công cụ, dấu vết suy luận, dấu thời gian thực thi và phê duyệt người dùng ngay từ đầu. Điều này khiến chúng phù hợp hơn nhiều khi bạn cần truy vết chuỗi hành vi của tác tử theo SOC2, ISO 27001 hoặc khung tương tự.

Hệ sinh thái tích hợp và kết nối

Tính hữu dụng của một tác tử phụ thuộc vào khả năng giao tiếp tin cậy với hệ thống khác. Điều này có nghĩa một hệ sinh thái kết nối cao cũng rất quan trọng.

Kết nối hệ thống kinh doanh nội bộ

OpenClaw tỏa sáng khi bạn muốn đấu nối script tùy chỉnh, API cục bộ và công cụ ngách. Bạn có thể kết nối dịch vụ nội bộ qua lời gọi hàm tự chế hoặc gói HTTP, nhưng sự linh hoạt đó kéo theo chi phí bảo trì và bảo mật liên tục.

Ngược lại, các nền tảng workflow như n8n, Zapier và Retool, hoặc nền tảng tác tử được quản lý như AWS Bedrock Agents, cung cấp tích hợp gốc với:

- Hệ thống CRM

- Kho dữ liệu

- Hệ thống ERP

- Nền tảng ticket

Khóa API lưu cục bộ thì đơn giản nhưng kém an toàn. Luồng dựa trên OAuth cho phép thu hồi, xoay vòng và giới hạn phạm vi, và phổ biến hơn ở nền tảng kiểu doanh nghiệp so với triển khai OpenClaw “trần”.

Tích hợp gốc giúp giảm nhu cầu định nghĩa công cụ tùy chỉnh, đồng thời vẫn cho phép bạn định nghĩa hàm riêng khi thực sự cần linh hoạt.

Tinh tế trong tự động hóa trình duyệt và UI

Một số tác tử dựa vào tự động hóa “sử dụng máy tính” bằng thị giác. Điều này mạnh với các script một lần, nhưng cũng mong manh. Rốt cuộc, bố cục UI có thể thay đổi, CSS selector có thể hỏng và độ trễ render có thể gây nhấp sai.

Nền tảng kiểu doanh nghiệp và công cụ workflow có xu hướng ưu tiên tự động hóa theo API trước bất cứ khi nào có thể. Chúng tích hợp với webhook, REST API hoặc connector riêng của SaaS, vốn ổn định và dễ bảo trì hơn so với điều khiển dựa trên UI.

Khi không thể tránh tự động hóa UI, các nền tảng đó thường bọc nó bằng logic retry bền bỉ và log rõ ràng, coi đó là lựa chọn cuối cùng thay vì mẫu mặc định.

Chuyển đổi từ OpenClaw

Chuyển từ OpenClaw đòi hỏi lộ trình có cấu trúc và được hoạch định kỹ. Dưới đây là một vài thực hành tốt nên lưu ý.

Kiểm kê và đánh giá rủi ro

Bắt đầu bằng cách lập bản đồ các script hiện có. Điều này liệt kê tất cả khu vực đang phơi lộ và hàng tồn bạn có.

Tìm tất cả script và phân loại theo tác vụ:

Tác vụ chỉ đọc

- Báo cáo

- Trích xuất dữ liệu

Tác vụ ghi/thực thi

- Ghi cơ sở dữ liệu

- Thay đổi hạ tầng

- Yêu cầu POST đến API bên ngoài

Bạn có thể giữ tác vụ khám phá trong hệ thống tác tử, nhưng các tác vụ rủi ro cao (ví dụ ghi DB, thay đổi hạ tầng, POST API bên ngoài) nên được rào chắn rõ hoặc chuyển sang script tất định hay workflow được quản lý.

Mẫu chuyển đổi "strangler fig"

Mẫu chuyển đổi "strangler fig" là kỹ thuật chuyển hệ thống phần mềm để thay thế dần hệ thống cũ (nguyên khối) bằng hệ thống mới (vi dịch vụ) bằng cách xây bao quanh nó.

Áp dụng phương pháp này là thay thế từng workflow một.

Ví dụ:

- Chuyển báo cáo hằng ngày sang engine workflow trước

- Chạy song song cả hai hệ thống (chế độ bóng)

- So sánh đầu ra để kiểm tra tính nhất quán

Chỉ gỡ bỏ tác tử cục bộ khi đã xác thực đạt tương đương. Chiến lược tăng dần này giúp giảm gián đoạn.

Tăng cường bảo mật trong quá trình chuyển đổi

Sau khi chuyển sang nền tảng mới, bạn sẽ cần tăng cường bảo mật bằng cách triển khai một số biện pháp gia cố.

Sau khi chuyển đổi:

- Xoay vòng các khóa API bị lộ

- Thu hồi token không dùng

- Lưu trữ và tập trung hóa log

- Gỡ bỏ quyền cục bộ không cần thiết

Hãy coi lần chuyển đổi này là cơ hội để củng cố kiến trúc và tăng cường bảo mật.

Kết luận

Không có lựa chọn thay thế OpenClaw nào hoàn hảo cho mọi trường hợp. Quyết định đúng phụ thuộc vào mức bạn chấp nhận tính tự chủ so với nhu cầu kiểm soát.

Nếu nhu cầu chính của bạn là tạo và tái cấu trúc mã, tác tử viết mã cho nhà phát triển là phù hợp nhất. Nếu ưu tiên của bạn là độ tin cậy quy trình kinh doanh, nền tảng workflow là lựa chọn mạnh hơn. Nếu bạn vận hành trong môi trường tuân thủ hoặc doanh nghiệp, nền tảng tác tử được quản lý là thiết yếu.

Code tương ứng công cụ dành cho nhà phát triển. Quy trình tương ứng công cụ workflow. Quy mô tương ứng nền tảng doanh nghiệp. Hãy xem xét các trường hợp sử dụng hàng đầu của bạn với OpenClaw và xác định chúng thực sự thuộc nhóm nào. Điều này sẽ giúp bạn rút ra lựa chọn thay thế tốt nhất.

Với những ai thích chương trình có cấu trúc hơn là AI tác tử, tôi khuyến nghị đăng ký lộ trình Nền tảng Tác tử AI của chúng tôi.

Các câu hỏi thường gặp về lựa chọn thay thế OpenClaw

Sự khác biệt chính giữa OpenClaw và Claude Code là gì?

OpenClaw là một tác tử cục bộ đa dụng, ưu tiên nhắn tin, có thể truy cập hệ thống tệp của bạn và tự chủ thực thi lệnh shell. Trong khi đó, Claude Code tập trung cụ thể vào phát triển phần mềm trong môi trường viết mã. Nó hoạt động trong ranh giới kho mã, hiển thị diff trước khi áp dụng thay đổi và thường không thực thi các lệnh cấp hệ thống tùy ý.

Nanobot so với OpenClaw về tốc độ và mức dùng bộ nhớ thì thế nào?

Nanobot là một khung tác tử cục bộ mới hơn, nhẹ hơn, được thiết kế cho các tác vụ tập trung, có thể mang lại thời gian khởi động nhanh hơn và dùng bộ nhớ ít hơn so với mô hình điều phối rộng, ưu tiên nhắn tin của OpenClaw. Tuy nhiên, nó ít giàu tính năng và độ chín muồi cộng đồng hơn OpenClaw.

Những rủi ro bảo mật nào liên quan đến việc dùng OpenClaw?

Rủi ro chính là thực thi cục bộ không bị hạn chế. OpenClaw có thể đọc tệp, chạy lệnh shell và sửa đổi hệ thống của bạn. Điều này tạo khả năng xóa nhầm tệp, lộ khóa API, rò rỉ thông tin xác thực từ tệp .env, hoặc thậm chí rò rỉ dữ liệu ngoài ý muốn.

LangGraph và CrewAI khác nhau thế nào trong cách xây dựng tác tử AI?

LangGraph tập trung vào các workflow tác tử có cấu trúc, có trạng thái. Nó cho phép nhà phát triển định nghĩa chuyển trạng thái rõ ràng, ranh giới công cụ và đường thực thi, khiến nó phù hợp cho hệ thống cấp production. CrewAI nhấn mạnh hợp tác đa tác tử qua các tác tử theo vai trò phối hợp nhiệm vụ, thường mang tính khám phá hoặc phong cách nghiên cứu hơn.

Điều gì khiến các nền tảng tác tử AI được quản lý là lựa chọn tốt để xây dựng tác tử tùy chỉnh?

Nền tảng được quản lý cung cấp sẵn pipeline dữ liệu, tích hợp, ghi log, khả kiến và tính năng quản trị, giúp giảm nhu cầu tự quản lý hạ tầng runtime cấp thấp.

Tôi là Austin, một blogger và cây bút công nghệ với nhiều năm kinh nghiệm làm nhà khoa học dữ liệu và nhà phân tích dữ liệu trong lĩnh vực chăm sóc sức khỏe. Khởi đầu hành trình công nghệ với nền tảng sinh học, tôi hiện hỗ trợ những người khác thực hiện chuyển đổi tương tự thông qua blog công nghệ của mình. Niềm đam mê công nghệ đã đưa tôi đến với việc cộng tác viết cho hàng chục công ty SaaS, truyền cảm hứng cho người khác và chia sẻ trải nghiệm của bản thân.