Programa

Proteger as identidades dos usuários e gerenciar o acesso aos aplicativos nunca foi tão complicado, principalmente com o crescimento dos aplicativos modernos e a evolução das ameaças. Ao longo da minha experiência como desenvolvedor, descobri que sistemas de autenticação robustos são essenciais, mas criá-los do zero pode se tornar uma tarefa difícil. É por isso que eu confio no AWS Cognito, uma plataforma poderosa de gerenciamento de identidade e acesso que simplifica a autenticação e a autorização, se integra facilmente a outros serviços da AWS e oferece segurança de nível empresarial pronta para uso.

Neste guia, vou compartilhar insights sobre os principais recursos, a arquitetura, a configuração e os recursos avançados de segurança do AWS Cognito, ajudando você a criar soluções seguras, escaláveis e fáceis de usar.

Se você é novo nos Serviços de Tecnologia e Segurança da AWS, considere fazer um dos nossos cursos, como Tecnologia e serviços em nuvem da AWS, Segurança e gerenciamento de riscos de IAou Ética em IA.

O que é o AWS Cognito?

Eu vejo o AWS Cognito como uma mudança radical na forma como os desenvolvedores lidam com o gerenciamento de identidade em aplicativos modernos. Esse serviço totalmente gerenciado oferece recursos de gerenciamento de identidade e acesso do cliente (CIAM) que eliminam a necessidade de criar sistemas de autenticação do zero.

O AWS Cognito é um serviço completo de identidade que cuida do registro, autenticação e autorização dos usuários em aplicativos web e móveis. Ele se integra perfeitamente a outros serviços da AWS e ainda dá suporte a provedores de identidade externos, criando uma experiência de autenticação unificada.

Acho que entender a arquitetura disso é super importante pra quem tá desenvolvendo aplicativos escaláveis que precisam de um gerenciamento seguro de usuários, já que isso afeta diretamente como os usuários interagem com os aplicativos e acessam os recursos.

Principais benefícios do AWS Cognito

No meu trabalho com vários sistemas de identidade, percebi que as vantagens de usar o AWS Cognito vão muito além das funcionalidades básicas de autenticação. O AWS Cognito muda a forma como as empresas lidam com o gerenciamento de identidades, oferecendo soluções de nível empresarial sem a complexidade dos sistemas tradicionais.

Gerenciamento escalável de identidade e acesso do cliente (CIAM)

A natureza segura e escalável do Cognito o torna ideal para gerenciamento de identidade e acesso do cliente (CIAM), lidando com milhões de usuários sem comprometer o desempenho.

O serviço se adapta automaticamente de acordo com a demanda, garantindo uma experiência consistente para os usuários durante picos de tráfego ou períodos de crescimento. Os recursos de segurança são integrados, em vez de adicionados posteriormente, oferecendo proteção robusta contra vulnerabilidades comuns de autenticação.

Integração e personalização flexíveis

A integração é outra vantagem importante, já que o AWS Cognito dá suporte a vários tipos de aplicativos, como web, móveis e desktop.

O serviço tem várias opções de personalização, permitindo que os desenvolvedores ajustem os fluxos de autenticação de acordo com as necessidades específicas da empresa. Essa flexibilidade vai desde a criação da marca, passando pelo design da experiência do usuário, até a integração com os sistemas que já estão em uso.

Gerenciamento de acesso simplificado em todos os serviços da AWS

O AWS Cognito também simplifica o gerenciamento de acesso aos serviços e recursos da AWS, eliminando a necessidade de manter vários sistemas de autenticação. Os usuários podem se autenticar uma vez e ter acesso a vários serviços da AWS de acordo com suas funções e permissões.

Recursos de segurança avançados melhoram os processos de inscrição e login por meio de autenticação multifatorial, autenticação adaptativa e recursos abrangentes de detecção de ameaças.

Casos de uso comuns do AWS Cognito

Pela minha experiência em vários projetos, as aplicações do AWS Cognito mostram como ele é versátil em diferentes setores e casos de uso. Entender esses cenários ajuda os desenvolvedores a identificar as melhores estratégias de implementação.

Engajando os clientes com autenticação flexível

Um dos principais casos de uso é envolver os clientes por meio de fluxos de autenticação flexíveis e personalizados. As plataformas de comércio eletrônico usam o AWS Cognito para criar experiências de compra personalizadas, enquanto as plataformas de conteúdo aproveitam para gerenciar o acesso por assinatura. O serviço dá suporte à integração de login social, permitindo que os usuários entrem com contas já existentes de provedores como Google, Facebook e outros, o que facilita o processo de registro.

Gerenciando identidades B2B em aplicativos com vários usuários

Uma segunda aplicação importante que encontrei é o gerenciamento de identidades business-to-business (B2B) em aplicações multi-tenant, que mostra as capacidades empresariais do AWS Cognito. As organizações podem criar grupos de usuários separados para diferentes clientes, mantendo o gerenciamento centralizado. Essa abordagem permite soluções de marca branca, nas quais cada cliente mantém sua identidade visual e experiência do usuário enquanto aproveita a infraestrutura compartilhada.

Garantindo a autorização máquina a máquina (M2M)

Além da autenticação de usuários, o AWS Cognito é ótimo em proteger a autorização máquina a máquina (M2M) para IoT ou arquiteturas de microsserviços, mostrando sua flexibilidade técnica. Os dispositivos IoT podem autenticar e receber credenciais temporárias para acessar recursos específicos da AWS, enquanto os microsserviços podem validar tokens de usuários para garantir a autorização correta. Essa capacidade é essencial para arquiteturas distribuídas modernas, nas quais vários serviços precisam verificar as identidades dos usuários.

Como permitir o acesso baseado em função aos recursos da AWS

Por fim, um dos casos de uso mais poderosos que já vi é dar acesso baseado em função a recursos específicos da AWS. O AWS Cognito se integra perfeitamente ao ecossistema mais amplo da AWS, permitindo que os usuários tenham diferentes níveis de acesso a serviços como buckets S3, funções Lambdae muito mais, com base em suas funções e atributos. Isso permite a implementação de esquemas de autorização sofisticados e detalhados.

Entendendo a arquitetura do AWS Cognito

A arquitetura do AWS Cognito gira em torno de dois componentes principais que trabalham juntos para oferecer um gerenciamento de identidade completo. Na minha experiência, entender esses elementos arquitetônicos é essencial para uma implementação eficaz.

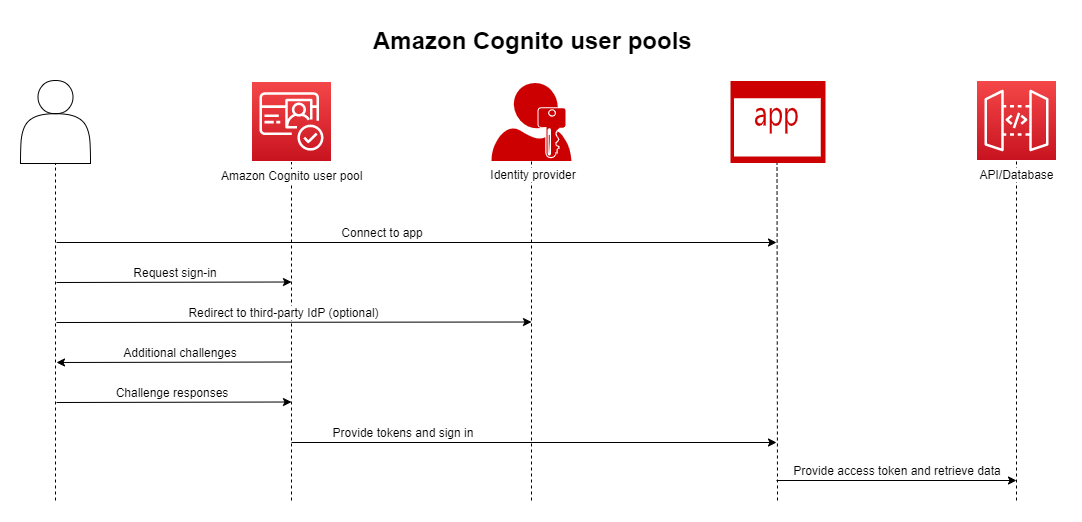

Grupos de usuários: mecanismo de autenticação

Os pools de usuários são tipo o motor de autenticação dentro do AWS Cognito, cuidando de tudo relacionado ao registro, login e gerenciamento de perfis dos usuários. Eles mantêm diretórios de usuários e oferecem serviços de autenticação para aplicativos, com vários métodos de autenticação, como combinações tradicionais de nome de usuário/senha, provedores de identidade social e sistemas de identidade empresarial baseados em SAML.

Grupos de usuários do AWS Cognito

Vale a pena notar que as opções de autenticação vão além das credenciais básicas. Provedores sociais como Google, Facebook e Amazon podem ser integrados facilmente, permitindo que os usuários façam login usando contas já existentes.

Para cenários empresariais, a integração de identidades por meio do SAML e do OpenID Connect permite que as organizações mantenham sua infraestrutura de identidade atual enquanto aproveitam os recursos do AWS Cognito.

Os recursos de segurança nos pools de usuários também são aspectos importantes a serem considerados. Isso inclui autenticação multifatorial (MFA) super segura, políticas de senha personalizáveis e opções de recuperação de conta, entre outras coisas.

Isso pode ser configurado para atender às políticas da organização ou aos requisitos de conformidade regulamentar. Eu sempre recomendo planejar esquemas de atributos antes de criar pools de usuários, porque esses esquemas definem quais informações são coletadas e armazenadas sobre os usuários, afetando tanto a funcionalidade quanto as considerações de conformidade.

Grupos de identidade: agente de autorização

Os pools de identidade funcionam como o que eu chamo de corretores de autorização, traduzindo identidades de usuários autenticados em credenciais temporárias da AWS. Diferente dos pools de usuários, eles não guardam informações dos usuários. Em vez disso, eles se concentram em fornecer acesso controlado aos recursos da AWS com base em identidades verificadas de várias fontes.

Grupos de identidades do AWS Cognito

A principal função dos pools de identidade é fornecer credenciais temporárias da AWS por meio do AWS Security Token Service (STS). Essas credenciais têm validade limitada e permissões específicas, seguindo o princípio do privilégio mínimo. Essa abordagem garante que os usuários e aplicativos só tenham acesso aos recursos que precisam para suas operações atuais.

O que eu mais curto nos pools de identidade é como eles são bons em mapear identidades para IAM através de regras baseadas em atributos. Esse mapeamento pode ser baseado em atributos do usuário, associações a grupos ou outras informações contextuais. A flexibilidade desse sistema permite esquemas de autorização sofisticados que podem se adaptar a diferentes tipos de usuários e requisitos de acesso.

Grupos de usuários vs. grupos de identidades: Entendendo as diferenças

A diferença entre pools de usuários e pools de identidades costuma ser meio confusa. Mas é super importante entender o papel de cada um:

- Os pools de usuários cuidam da autenticação, verificando quem é o usuário que está acessando o site. São perfeitos pra situações que precisam de registro de usuários, fluxos de login, gerenciamento de perfis e integração com provedores de identidade externos.

- Os pools de identidade cuidam da autorização, decidindo que o usuário pode acessar. Eles são usados pra dar acesso aos recursos da AWS pra usuários autenticados, seja eles do pool de usuários do AWS Cognito ou de outros lugares.

O suporte ao SDK também é diferente entre os dois. Os pools de usuários oferecem um suporte SDK completo para aplicativos web e móveis focados em gerenciamento de usuários, enquanto os pools de identidade são bem integrados com os SDKs da AWS para acesso seguro e temporário aos recursos da AWS.

Muitas vezes, os dois são usados juntos. Os pools de usuários cuidam da autenticação, e os pools de identidade facilitam a autorização para os serviços da AWS.

Como funciona a autenticação do AWS Cognito

Entender o processo de autenticação é essencial para os desenvolvedores implementarem o AWS Cognito de forma eficaz e resolverem possíveis problemas. O fluxo de trabalho envolve várias etapas diferentes, feitas para garantir uma autenticação segura e eficiente do usuário.

Processo de autenticação passo a passo

O fluxo de trabalho típico de autenticação começa com o registro do usuário, onde os usuários fornecem as informações necessárias e confirmam suas identidades por e-mail ou SMS. Você pode personalizar esse processo para incluir etapas de verificação adicionais ou integração com sistemas de identidade externos.

Depois vem o processo de login, que é quando a gente verifica as credenciais do usuário no pool de usuários. Depois de passar na autenticação, o AWS Cognito mandaum JSON Web Tokens (JWTs) que contém as informações do usuário. Esses tokens podem ser usados para acessar recursos e serviços protegidos. Os tokens têm prazos de validade configuráveis e podem ser atualizados para manter as sessões dos usuários sem precisar fazer a autenticação de novo.

Depois que os usuários são autenticados, o gerenciamento de sessão é super importante pra garantir que eles continuem autenticados enquanto interagem com o aplicativo. O AWS Cognito tem mecanismos integrados para atualizar tokens, invalidar sessões e fazer logout com segurança. O gerenciamento eficaz de sessões aumenta a segurança e ajuda a manter a experiência do usuário tranquila.

Sincronizando dados do usuário com o AWS Cognito Sync

Para aplicativos que precisam funcionar em vários dispositivos, o AWS Cognito Sync sincroniza os dados do usuário relacionados ao aplicativo em todos os dispositivos e plataformas, criando experiências consistentes, não importa como os usuários acessam os aplicativos. Essa função é super útil pra aplicativos móveis, onde a gente pode trocar de aparelho.

A sincronização de dados melhora a experiência do usuário, mantendo o estado do aplicativo, as preferências do usuário e as configurações personalizadas entre sessões e dispositivos. Os casos mais comuns são sincronizar o progresso do jogo, as configurações do aplicativo e o conteúdo criado pelo usuário. O serviço resolve conflitos quando os dados mudam em vários dispositivos ao mesmo tempo.

Configurando seu ambiente AWS Cognito

É super importante configurar direito os componentes do AWS Cognito pra garantir que tudo funcione bem. Nesta seção, vou dar umas dicas práticas pra você montar seu ambiente AWS Cognito.

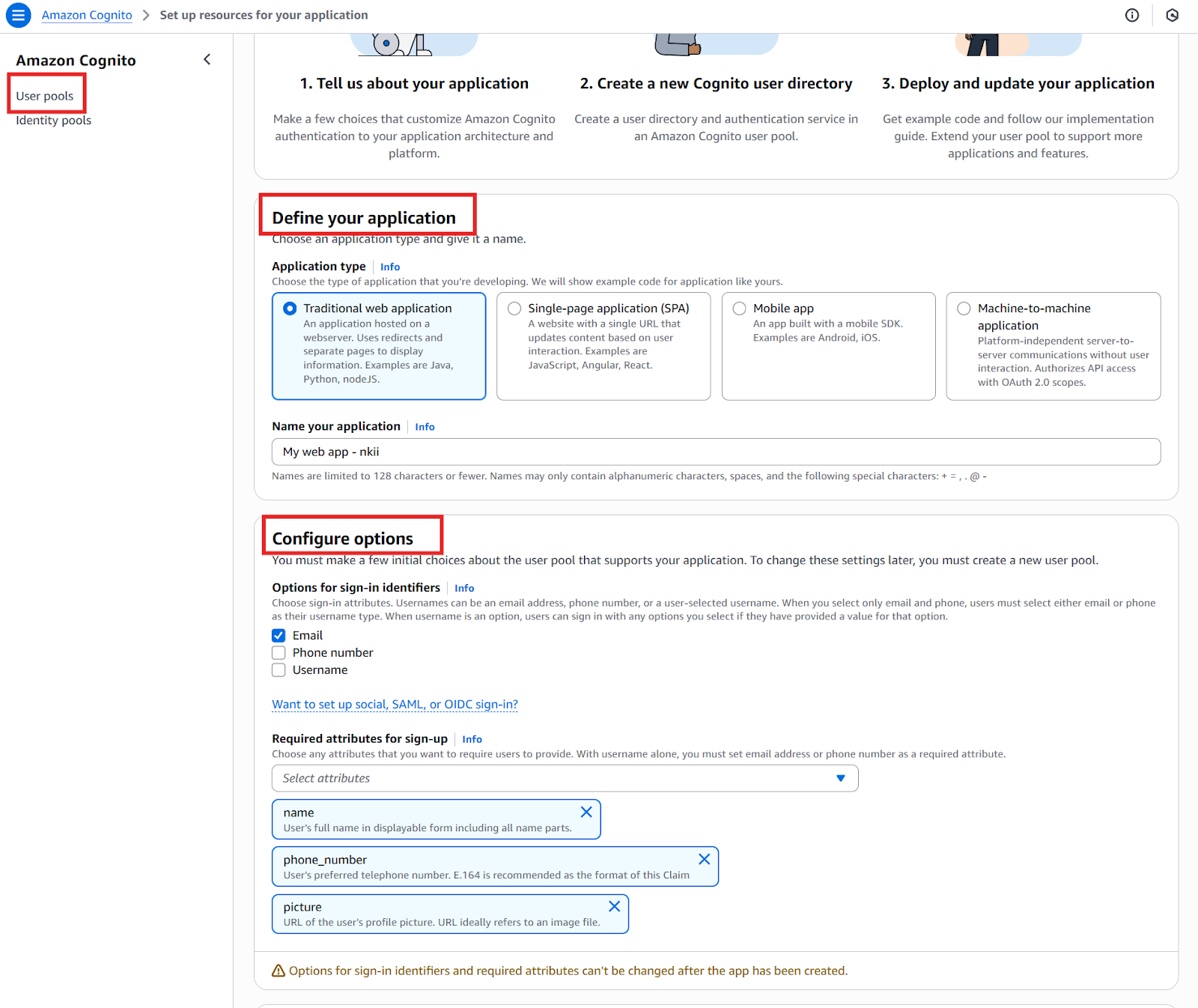

Criando um grupo de usuários

Configurar um pool de usuários envolve várias decisões importantes de configuração que afetam diretamente a funcionalidade e a segurança. O processo começa com a definição das configurações básicas, como o tipo de aplicativo, o nome do pool e os atributos necessários para a inscrição e o login.

Configurar os métodos de autenticação é escolher as opções que a gente aceita para o usuário se cadastrar e entrar. Isso inclui definir políticas de senha, ativar ou desativar nome de usuário/e-mail/número de telefone como opções de login e configurar a autenticação multifator (MFA).

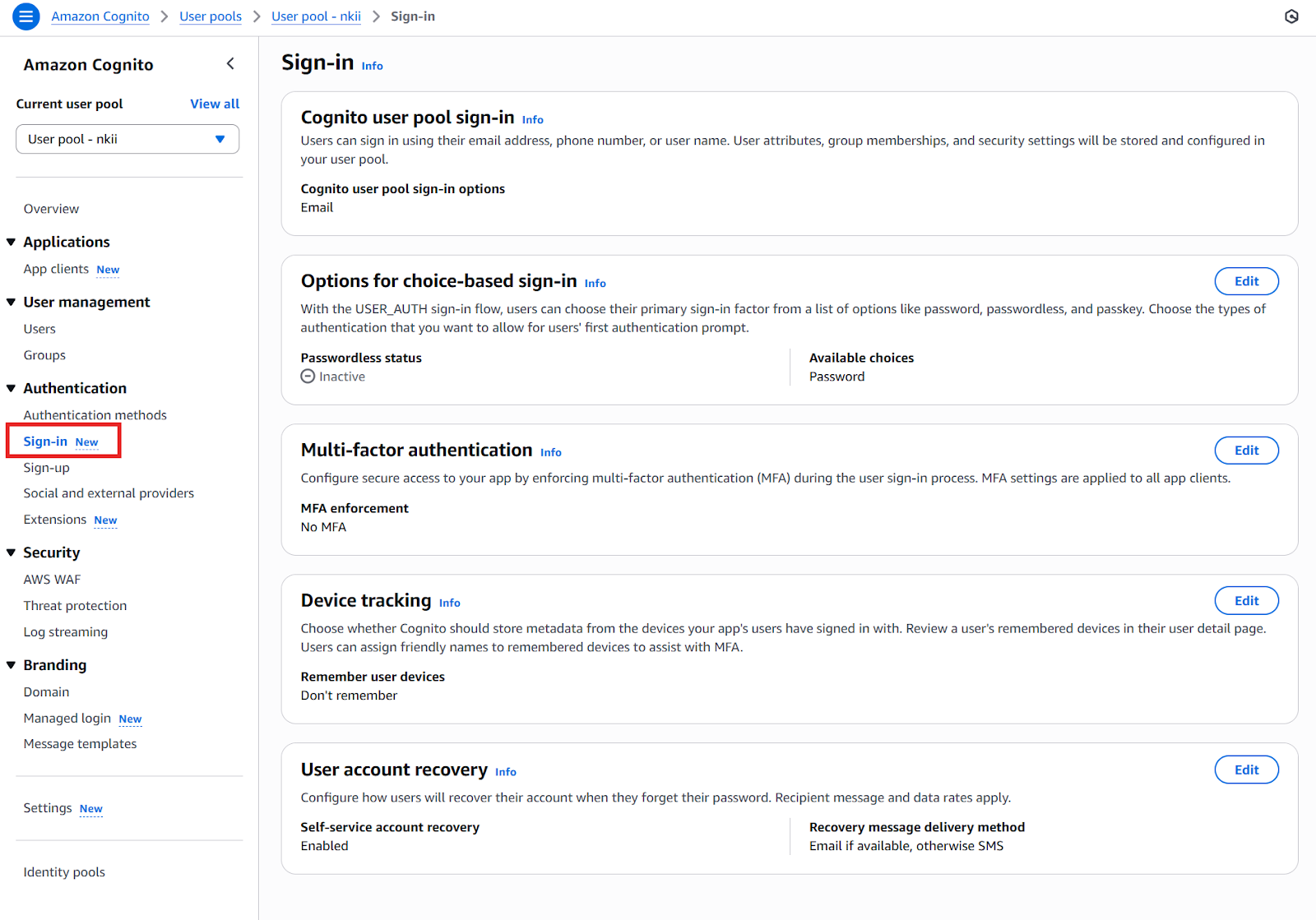

A imagem abaixo mostra a seção de métodos de autenticação dentro do pool de usuários. Aqui, você pode configurar como o seu pool de usuários lida com mensagens de e-mail e SMS para os usuários, definir políticas de senha e gerenciar outras configurações de autenticação. Por exemplo, você pode definir requisitos de senha, como comprimento mínimo e complexidade de caracteres, para aumentar a segurança.

A seção de login tem opções pra configurar como o usuário vai entrar no sistema. Aqui, você pode ativar a autenticação multifator (MFA) para adicionar uma camada extra de segurança e configurar o rastreamento de dispositivos para lembrar os dispositivos dos usuários. Você também pode configurar como os usuários podem recuperar suas contas se esquecerem a senha, o que é mostrado na seção de recuperação de conta de usuário.

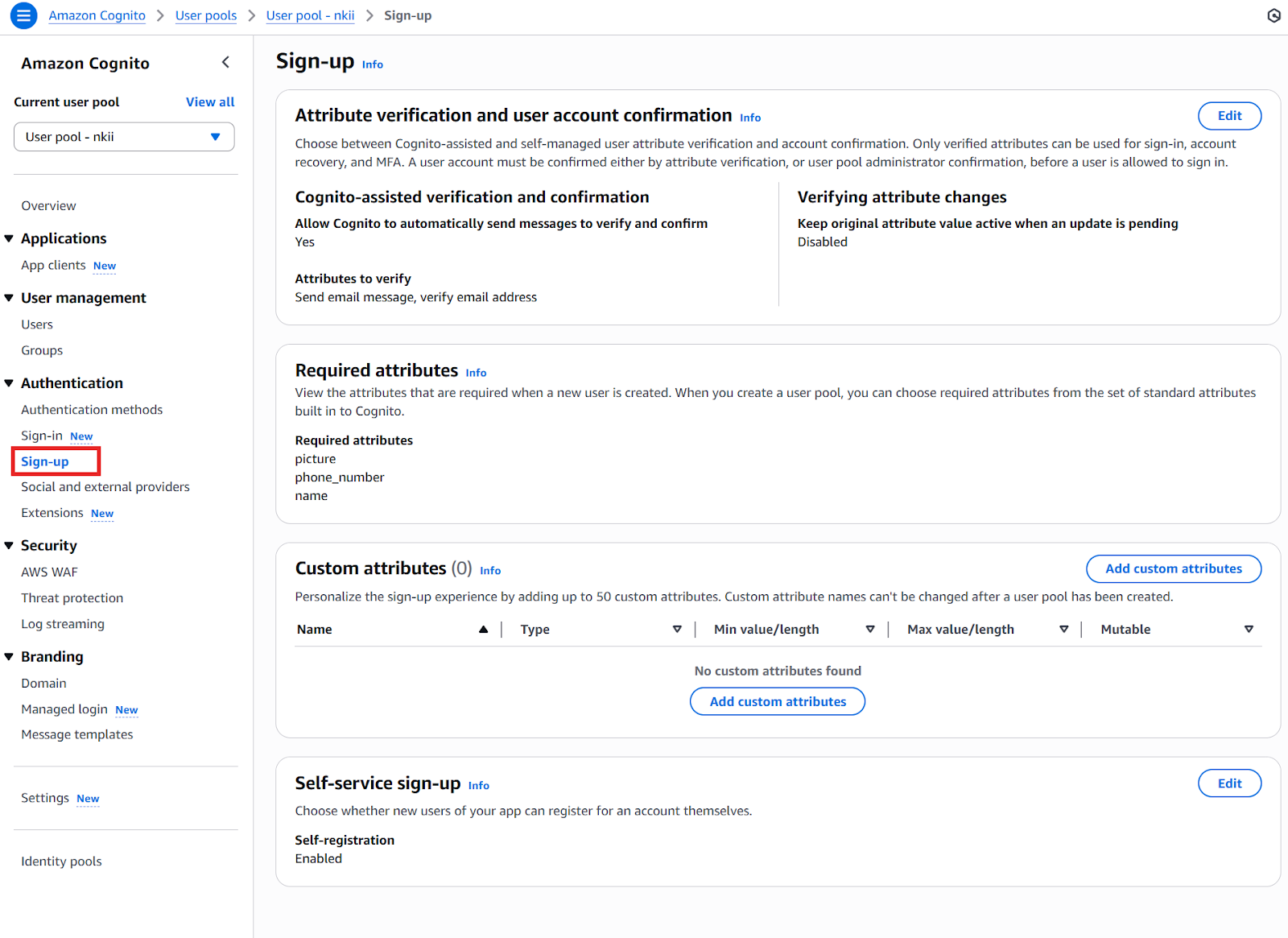

A seção de inscrição permite que você gerencie o processo de registro de novos usuários. Como dá pra ver na imagem, você pode escolher que o AWS Cognito mande mensagens automaticamente pra verificar e confirmar os atributos do usuário, e pode especificar os atributos necessários pra novos usuários, como foto, número de telefone e nome. É aqui que você decide quais informações serão coletadas dos usuários durante o cadastro.

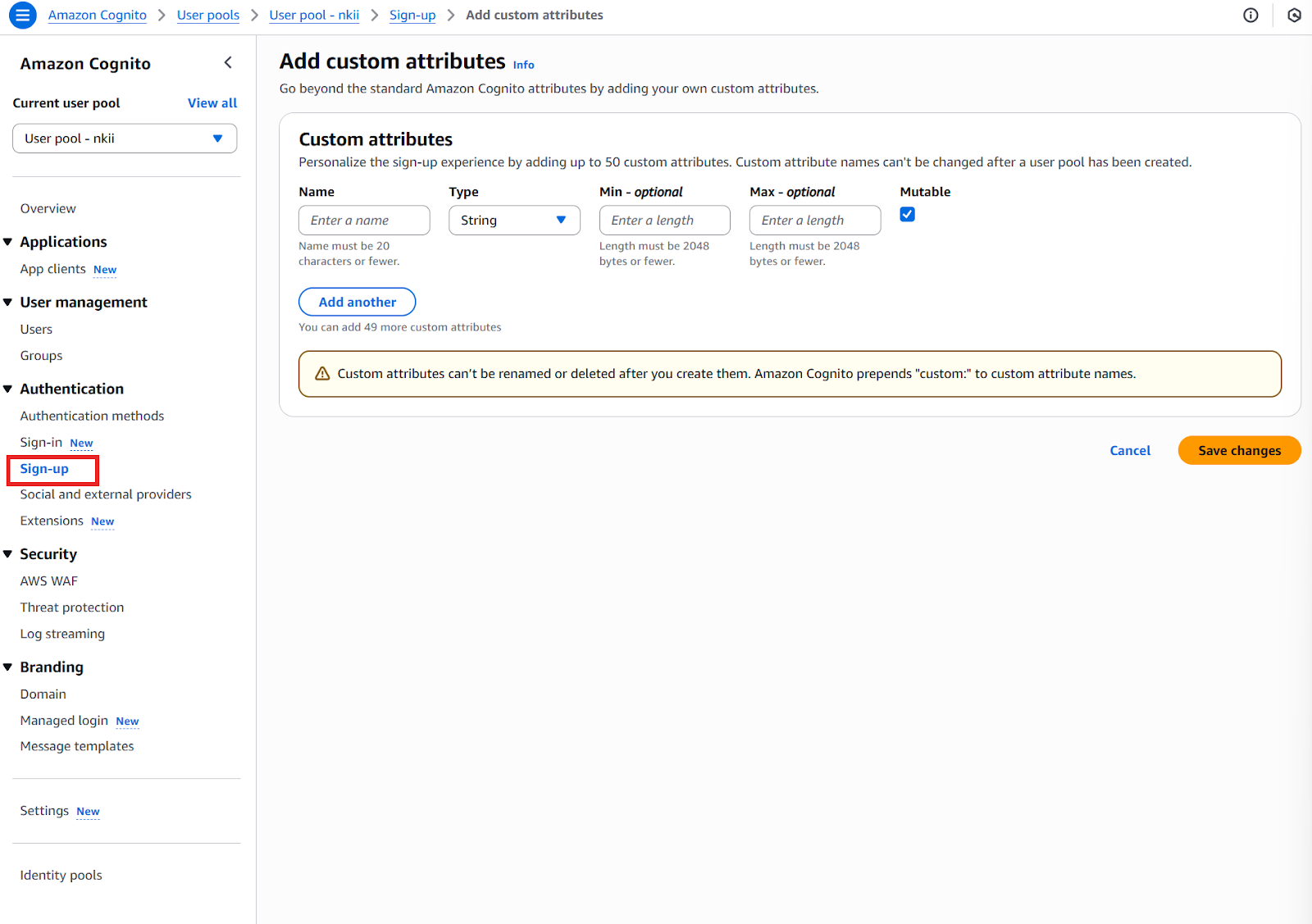

Definir esquemas de atributos é outra etapa importante. Você pode escolher entre atributos padrão (por exemplo, e-mail, número de telefone) ou definir atributos personalizados de acordo com as necessidades específicas do seu aplicativo. Esses atributos influenciam quais informações do usuário são coletadas e como elas são usadas. Além disso, você pode personalizar as reivindicações de token para incluir dados relevantes do usuário usados nas decisões de autorização dentro do seu aplicativo.

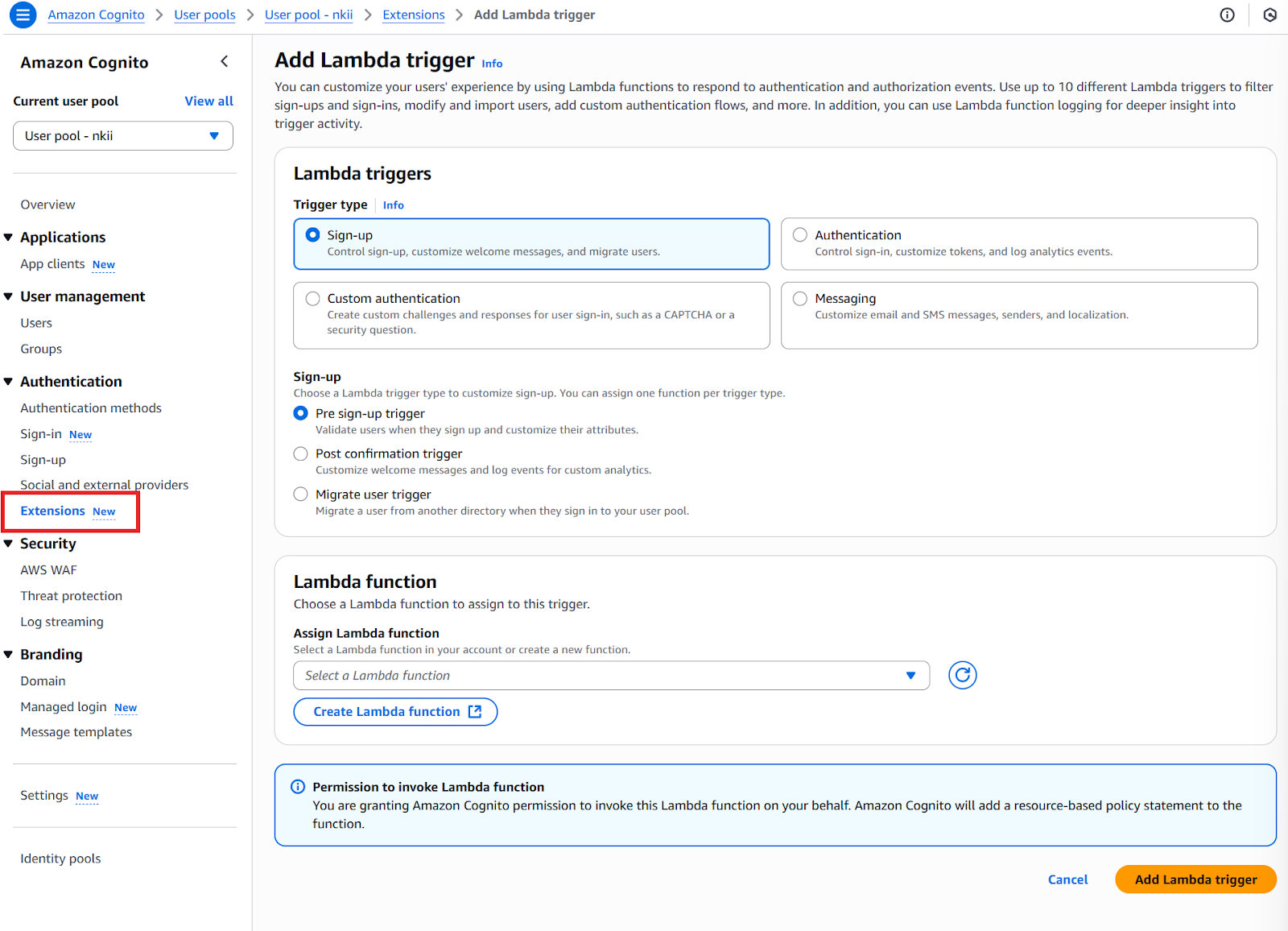

Para personalizações mais avançadas, o AWS Cognito dá suporte a gatilhos Lambda (que a gente fala no próximo capítulo), permitindo que você insira lógica de negócios em várias etapas do fluxo de trabalho de autenticação. A imagem mostra as opções para adicionar um gatilho Lambda, como para eventos de inscrição ou autenticação personalizada. Você pode usar esses gatilhos pra filtrar inscrições, modificar usuários ou adicionar fluxos de autenticação personalizados.

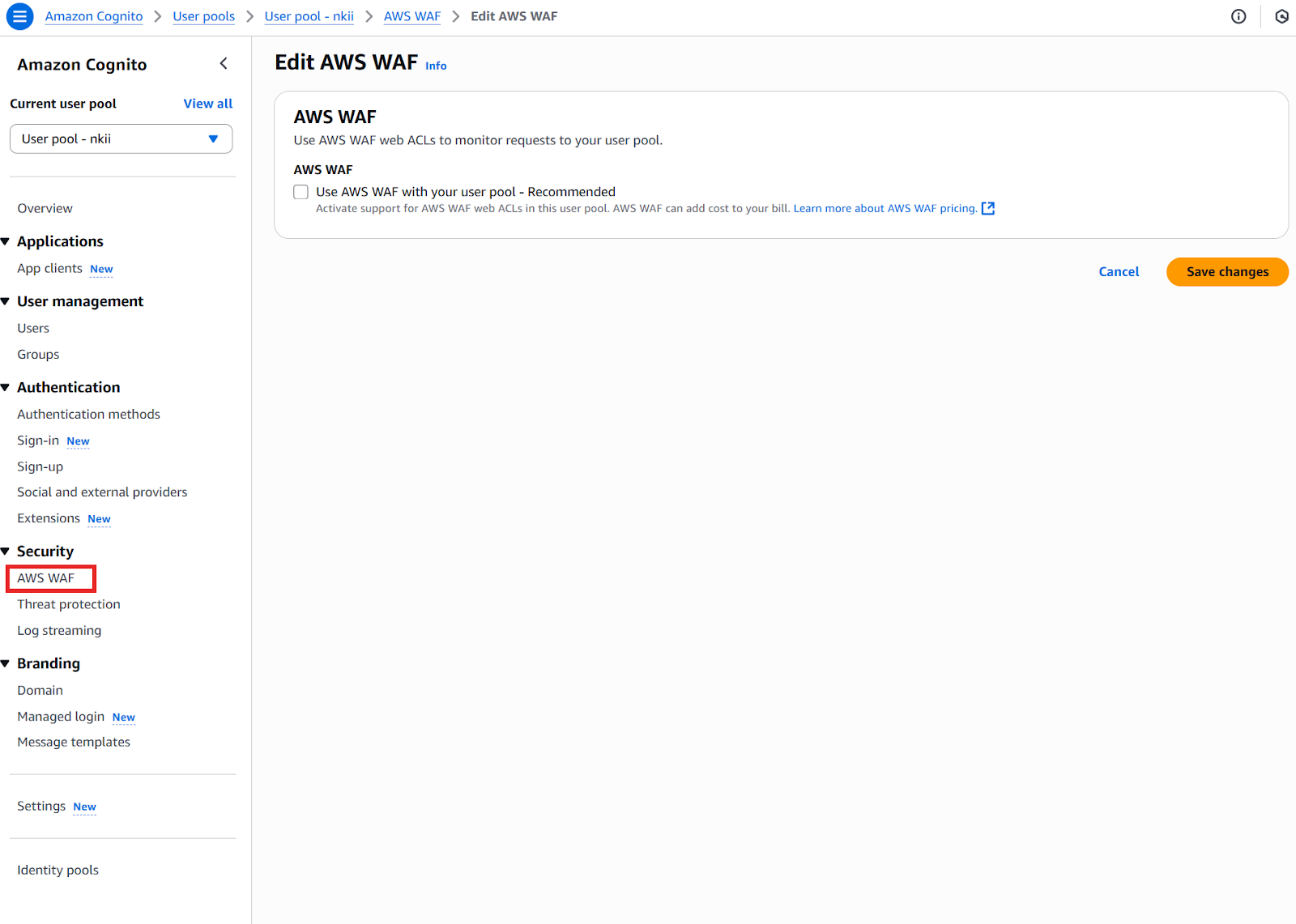

As configurações de segurança melhoram ainda mais a configuração do seu pool de usuários, como mostra a imagem. Isso inclui:

- Integração do AWS WAF (Firewall de aplicativos da Web) (falamos sobre isso no próximo capítulo)

- Autenticação adaptativa para detectar e responder a comportamentos suspeitos

- Detecção de credenciais comprometidas para avisar os usuários sobre possíveis violações

- Transmita logs para o Amazon CloudWatch ou outros serviços para auditar e monitorar atividades de autenticação.

Todas essas configurações devem estar de acordo com as necessidades de conformidade do seu aplicativo, as expectativas de experiência do usuário e o modelo de ameaças.

Configurando um pool de identidades

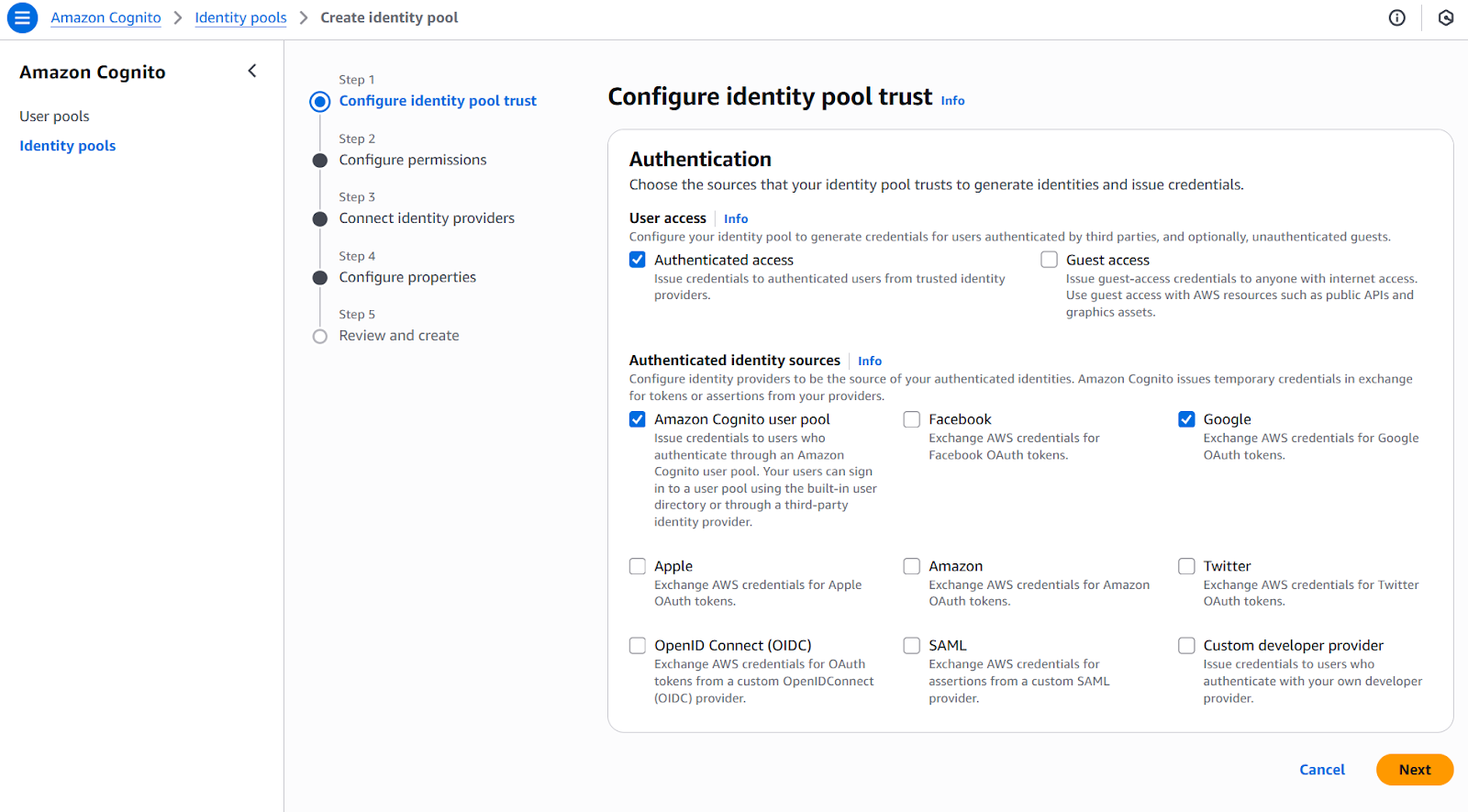

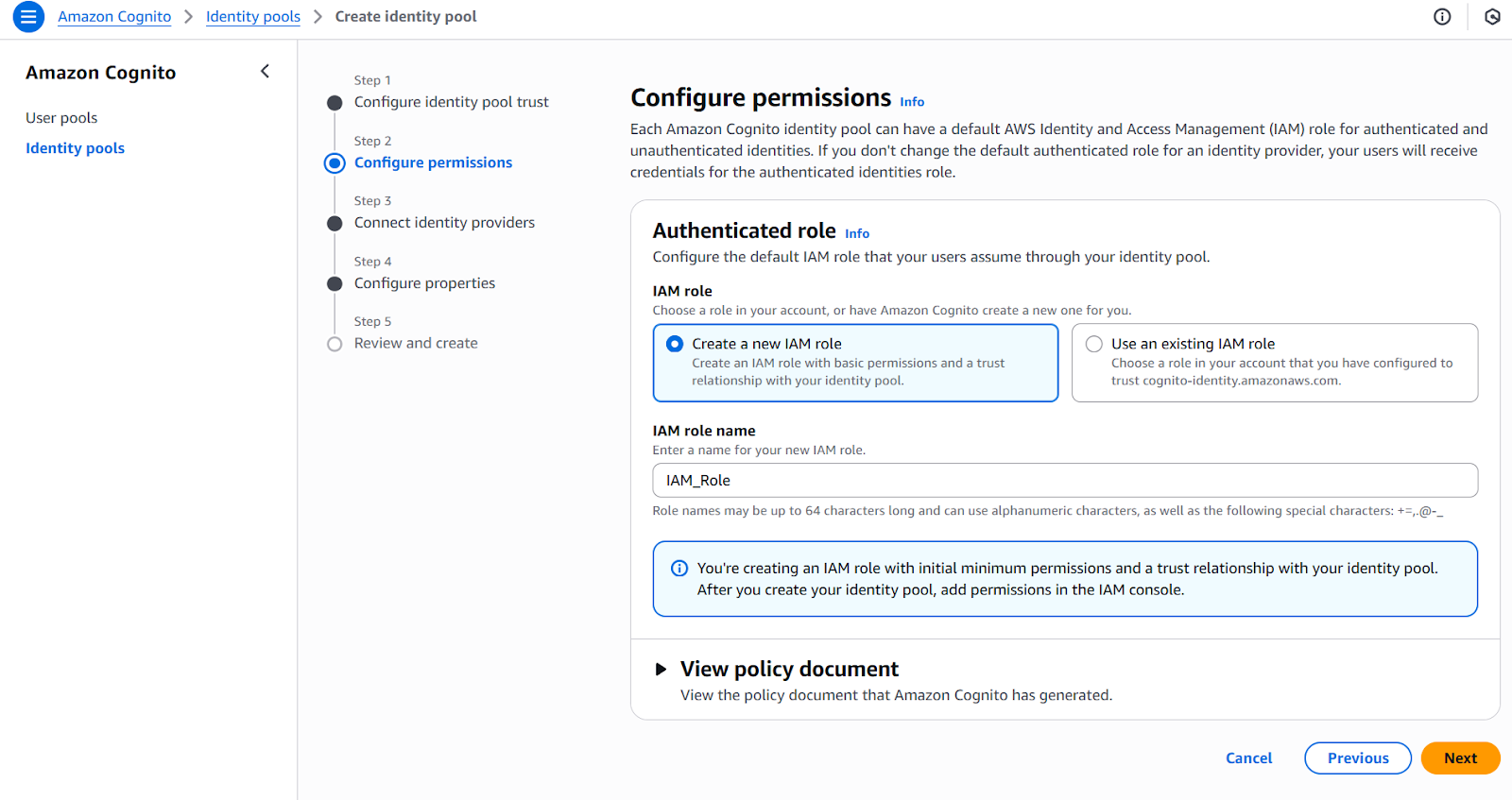

Ao configurar pools de identidade, o objetivo é fornecer aos usuários autenticados acesso aos serviços da AWS emitindo credenciais temporárias da AWS por meio do AWS Security Token Service (STS). Aqui está a minha sugestão para configurar um pool de identidades:

- Crie um novo pool de identidades: Comece criando um pool de identidades usando o console AWS Cognito ou AWS CLI. Dê um nome e habilite o acesso para usuários autenticados.

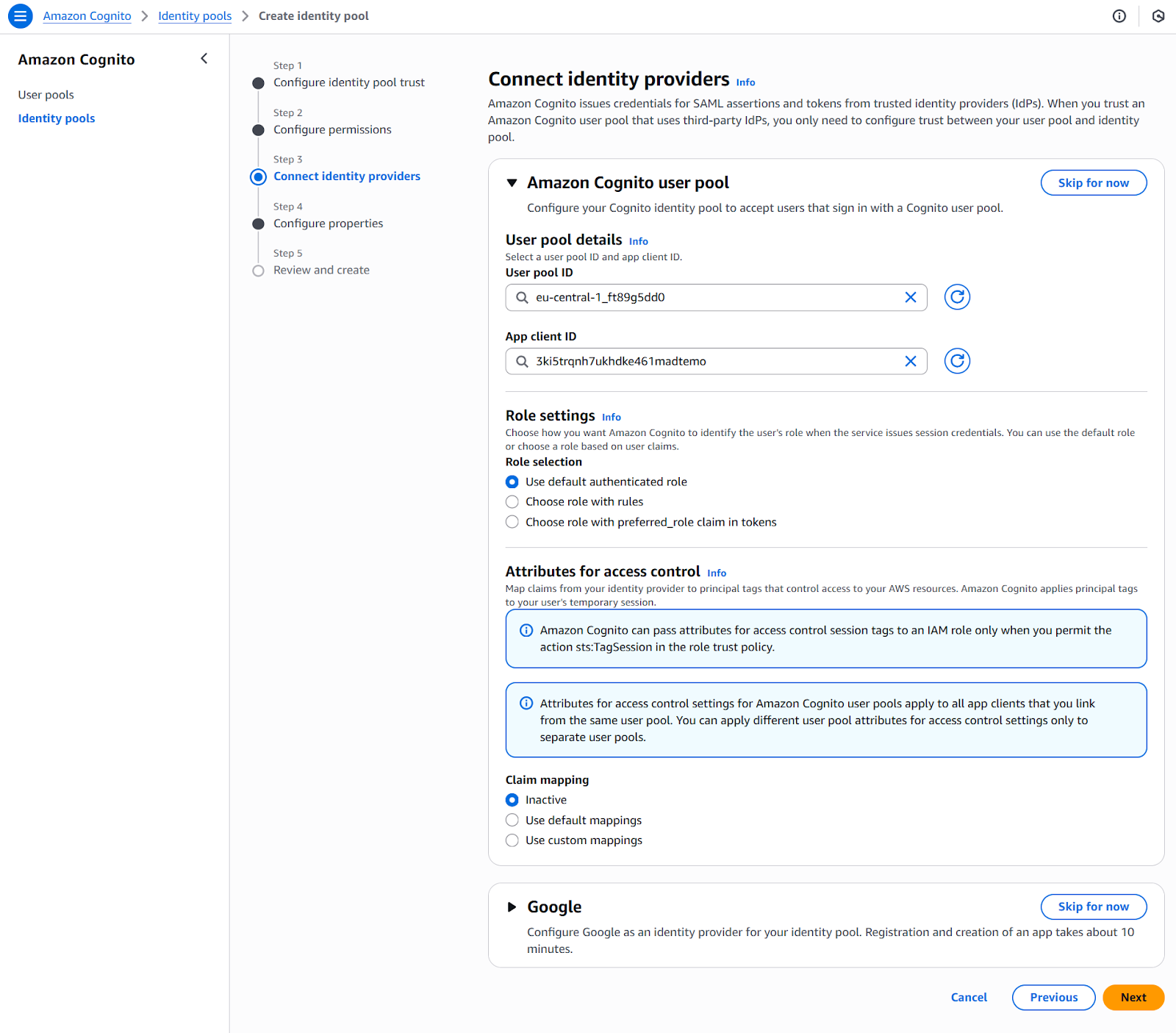

- Conecte provedores de identidade: Especifique os provedores de autenticação que você quer usar. Isso pode incluir:

- Grupos de usuários do AWS Cognito (para usuários registrados pelo seu aplicativo)

- Provedores de identidade social (por exemplo, Google, Facebook, Apple)

- Provedores de identidade empresarial baseados em SAML empresa

- OpenID Connect (OIDC) provedores

- Definir funções de IAM: Configure funções IAM para usuários autenticados e não autenticados. Essas funções controlam quais recursos da AWS os usuários podem acessar. As funções não autenticadas podem ser usadas para acesso de convidados (se necessário), enquanto as funções autenticadas são normalmente mapeadas para usuários conectados.

Ao juntar grupos de usuários e grupos de identidades, você pode implementar uma solução completa de autenticação e autorização que é segura, escalável e bem integrada com o ecossistema da AWS.

Segurança avançada e personalização

Além da autenticação básica, o AWS Cognito oferece recursos avançados de segurança e opções de personalização que melhoram a segurança e a funcionalidade dos aplicativos.

Recursos de segurança e redução de ameaças

O AWS Cognito tem vários mecanismos integrados pra ajudar a se proteger contra ameaças de segurança e garantir a conformidade:

- A integração do AWS WAF (Firewall de aplicativos da Web) A integração com o protege seu aplicativo contra ataques comuns da Web, como injeção de SQL e scripts entre sites (XSS). As regras do WAF podem ser aplicadas aos pontos finais do seu pool de usuários para filtrar solicitações maliciosas.

- Detecção de credenciais comprometidas O identifica automaticamente quando as credenciais do usuário aparecem em violações de dados conhecidas. Quando uma correspondência é encontrada, o AWS Cognito pode pedir para os usuários redefinirem a senha ou bloquear o acesso até que o problema seja resolvido.

- A autenticação baseada em risco analisa o comportamento do usuário e sinais contextuais (como endereço IP, impressão digital do dispositivo e localização) para identificar tentativas de login que parecem suspeitas. Com base no nível de risco avaliado, o AWS Cognito pode:

- Solicitar verificação extra (por exemplo, MFA)

- Negar acesso

- Ou deixar o login com alertas pra monitorar

- É possível criar trilhas de auditoria transmitindo os logs do AWS Cognito para o Amazon CloudWatch, AWS CloudTraill ou outras ferramentas de observabilidade. Esses registros são essenciais para monitorar a atividade de autenticação, apoiar auditorias de conformidade e conduzir investigações forenses após incidentes de segurança.

Juntas, essas funcionalidades de segurança são a base para uma proteção de identidade de nível empresarial que cresce junto com as necessidades dos seus aplicativos.

Ampliando a funcionalidade com gatilhos Lambda

Os gatilhos do AWS Lambda permitem que os desenvolvedores coloquem uma lógica personalizada na autenticação do AWS Cognito e no fluxo de trabalho de gerenciamento de usuários. Esses gatilhos aumentam a flexibilidade, permitindo a validação, o enriquecimento, a integração com sistemas externos e a personalização da experiência do usuário durante as diferentes etapas do ciclo de vida da autenticação.

As funções Lambda são chamadas pelo AWS Cognito em eventos específicos, como quando alguém se cadastra, faz login, gera um token ou recebe uma mensagem. Entender os tipos de gatilhos, o contexto de execução e o tratamento de erros é essencial para gerenciar e implantar funções eficazes.

Casos de uso comuns para gatilhos Lambda

- Validação pré-inscrição: Garantir que os usuários cumpram certas condições (por exemplo, restrições de domínio de e-mail, campos personalizados).

- Ações pós-confirmação: Aciona mensagens de boas-vindas ou integra com sistemas de marketing e CRM.Fluxos de autenticação personalizados: Use desafios de login em várias etapas, como CAPTCHA, senhas ou perguntas de segurança.

- Migração de usuários: Migra usuários de provedores de identidade externos sem complicações durante o primeiro login deles.

- Personalização de tokens: Injete reivindicações adicionais em tokens para uma lógica de autorização mais detalhada.

- Personalização de mensagens: Personalize o conteúdo de e-mails/SMS ou localize mensagens com base nos atributos do usuário.

Cada ponto de acionamento suporta uma única função Lambda, e alguns eventos (como autenticação personalizada) precisam de vários acionamentos coordenados. Os gatilhos são executados dentro de um padrão AWS Lambda e devem ser projetados levando em consideração o desempenho, o tratamento de erros e a segurança.

Integração com serviços da AWS e fornecedores externos

Como eu já falei antes, os recursos de integração do AWS Cognito vão além da autenticação básica, oferecendo soluções completas de identidade que funcionam com outros serviços da AWS e com fornecedores externos.

Integração com serviços AWS

O AWS Cognito pode se conectar direto com o API Gateway pra garantir um acesso seguro à API. Quando um usuário faz a autenticação pelo AWS Cognito, o serviço manda JSON Web Tokens (JWTs) com as reivindicações do usuário. Esses tokens são usados para autorizar solicitações a pontos finais da API protegidos, garantindo que só usuários autenticados com as permissões certas possam acessar os serviços de back-end. As reivindicações do usuário incorporadas nos tokens, como associações a grupos ou atributos personalizados, podem ser avaliadas por serviços a jusante para aplicar um controle de acesso bem detalhado.

Os desenvolvedores podem melhorar ainda mais a integração usando o AWS Amplify Framework, que simplifica o processo de conexão do AWS Cognito com aplicativos web e móveis. O Amplify oferece componentes de autenticação prontos para usar, cuida do gerenciamento de tokens automaticamente e simplifica a configuração do back-end. Isso reduz bastante o tempo de desenvolvimento e ainda segue as melhores práticas de segurança, permitindo que as equipes se concentrem mais nos recursos do produto em vez de na infraestrutura.

Federação de identidade externa

O AWS Cognito também dá suporte à integração com provedores de identidade externos, permitindo login social e autenticação corporativa. Os aplicativos podem permitir que os usuários façam login com contas já existentes de provedores como Google, Facebook ou Apple, além de sistemas SAML ou OpenID Connect (OIDC) corporativos. Isso é feito configurando provedores de identidade no console do AWS Cognito e conectando-os a pools de usuários ou pools de identidade.

A federação de identidades externas por meio do AWS Cognito centraliza o gerenciamento de usuários, mesmo quando a autenticação é feita por sistemas de terceiros. Essa consolidação simplifica a auditoria, melhora a visibilidade da segurança e garante a conformidade com as políticas da organização. Para os usuários finais, o resultado é uma experiência de login mais simples, que elimina a necessidade de gerenciar várias credenciais em diferentes serviços.

Segurança e proteção de dados

A segurança no AWS Cognito vai além da simples autenticação, incluindo proteção de dados completa e conformidade com as regulamentações. Isso garante que tanto as informações do usuário quanto a integridade do aplicativo fiquem protegidas durante todo o ciclo de vida da identidade.

Criptografia de dados e conformidade

Os dados do usuário dentro do AWS Cognito são protegidos por criptografia tanto em repouso quanto em trânsito, garantindo segurança de ponta a ponta para informações confidenciais. Os dados guardados nos pools de usuários e identidades são criptografados usando chaves gerenciadas pela AWS, enquanto a comunicação entre os clientes e os serviços da AWS usa protocolos TLS para proteger as trocas de dados.

O AWS Cognito segue vários padrões e estruturas de conformidade do setor, incluindo o GDPR para privacidade de dados, HIPAA para segurança de informações de saúde e certificações SOC (Service Organization Controls). Essas certificações ajudam as organizações a cumprir requisitos regulatórios rigorosos enquanto gerenciam identidades e controle de acesso.

Recursos de segurança avançados

Como vimos nos capítulos anteriores, o AWS Cognito tem recursos de segurança avançados pra melhorar a proteção e detectar possíveis ameaças. A autenticação adaptativa dá uma olhada nos sinais de risco durante as tentativas de login e pode pedir mais etapas de verificação, tipo autenticação multifator (MFA), quando percebe algo suspeito. O rastreamento de dispositivos permite monitorar os dispositivos dos usuários para identificar padrões de acesso incomuns ou não autorizados.

Para monitoramento de segurança contínuo, o AWS Cognito se integra ao AWS CloudWatch e ao CloudTrail, fornecendo logs e métricas detalhadas sobre eventos de autenticação e uso da API. Essas ferramentas permitem a detecção em tempo real de anomalias e oferecem suporte a fluxos de trabalho automatizados de resposta a incidentes, ajudando a manter a postura de segurança do seu aplicativo.

Considerações operacionais e melhores práticas

A implementação bem-sucedida do AWS Cognito precisa de muita atenção aos fatores operacionais que afetam o desempenho, a eficiência de custos e a manutenção a longo prazo. Entender essas coisas garante que seu sistema de gerenciamento de identidade cresça de forma confiável junto com as necessidades do seu aplicativo.

Preços e escolha de planos

O AWS Cognito tem planos de preços diferentes, que variam em recursos e funcionalidades, incluindo fatores como o número de usuários ativos por mês e as opções de autenticação disponíveis.

Escolher o nível certo é avaliar o volume de usuários do seu aplicativo, os recursos de segurança necessários e o crescimento esperado. Escolher o nível certo equilibra o gerenciamento de custos com as funcionalidades necessárias para dar suporte à sua base de usuários e aos requisitos do seu negócio de forma eficaz.

Estratégias de implantação global

Para aplicativos com uma base global de usuários, usar o AWS Cognito em várias regiões da AWS pode diminuir a latência e melhorar a disponibilidade. Mas, essas implementações precisam de estratégias pra garantir a consistência e sincronização dos dados entre as regiões.

As abordagens comuns que eu recomendo incluem usar configurações de regiões primária e secundária ou gerenciar pools de usuários regionais com mecanismos para replicação ou sincronização de dados. Um bom planejamento resolve desafios como consistência final, como lidar com falhas e cumprir as regras de onde os dados precisam ficar.

Gerenciamento e migração de atributos

Gerenciar os atributos dos usuários de forma eficaz significa antecipar mudanças nos esquemas de dados dos usuários e planejar as migrações com cuidado. Quando os requisitos de atributos mudam ou a gente migra de sistemas de identidade que já existem, eu sempre falo sobre como é importante criar atualizações de esquema flexíveis que causem o mínimo de transtorno.

O AWS Cognito dá suporte a atributos personalizados e permite o mapeamento de atributos durante as migrações, facilitando as transições. As melhores práticas incluem testes completos, controle de versões dos esquemas e comunicação clara com os usuários para garantir a integridade dos dados e uma experiência tranquila durante as mudanças.

Conclusão

Pela minha experiência, o AWS Cognito simplifica as complexidades do gerenciamento de identidade moderno com uma combinação de flexibilidade, escalabilidade e segurança robusta. Ao diferenciar bem os pools de usuários dos pools de identidades, usar recursos de segurança avançados e integrar tudo com outros serviços da AWS, percebi que isso simplifica bastante o desenvolvimento de aplicativos seguros e fáceis de usar.

Pra aproveitar ao máximo o AWS Cognito, recomendo revisar as configurações de segurança com frequência, explorar os gatilhos Lambda personalizados e monitorar os padrões de acesso dos usuários de forma proativa. Nos meus projetos, um planejamento cuidadoso e uma gestão contínua sempre foram a chave para o sucesso.

Para continuar aprendendo, não deixe de conferir os seguintes recursos:

Perguntas frequentes sobre o AWS Cognito

Como o Amazon Cognito sincroniza os dados dos usuários em diferentes dispositivos?

O Cognito Sync sincroniza os dados e as preferências do usuário entre dispositivos, mantendo os aplicativos sempre atualizados e resolvendo conflitos quando os dados mudam em vários dispositivos.

Quais são as principais diferenças entre pools de usuários e pools de identidades no Amazon Cognito?

Os pools de usuários cuidam da autenticação dos usuários e dos dados de perfil; os pools de identidade fornecem credenciais temporárias da AWS para acesso autorizado aos recursos da AWS.

Você pode explicar como é que se configura atributos personalizados nos pools de usuários do Amazon Cognito?

Quando estiver criando o pool de usuários, defina atributos personalizados no esquema para coletar dados adicionais dos usuários, de acordo com o que seu aplicativo precisa.

Como o Amazon Cognito se integra com provedores de identidade social como Facebook e Google?

O Cognito conecta os provedores sociais no grupo de usuários, permitindo que os usuários façam login com contas sociais já existentes para uma autenticação sem complicações.

Quais são os recursos avançados de segurança disponíveis no Amazon Cognito e como eles funcionam?

Os recursos incluem autenticação multifatorial, autenticação adaptativa baseada em risco, detecção de credenciais comprometidas, integração com AWS WAF e registro de auditoria para proteção aprimorada.

Como fundador da Martin Data Solutions e cientista de dados freelancer, engenheiro de ML e IA, tenho um portfólio diversificado em regressão, classificação, PNL, LLM, RAG, redes neurais, métodos de conjunto e visão computacional.

- Desenvolveu com sucesso vários projetos de ML de ponta a ponta, incluindo limpeza de dados, análise, modelagem e implantação no AWS e no GCP, fornecendo soluções impactantes e dimensionáveis.

- Criou aplicativos da Web interativos e dimensionáveis usando Streamlit e Gradio para diversos casos de uso do setor.

- Ensinou e orientou alunos em ciência e análise de dados, promovendo seu crescimento profissional por meio de abordagens de aprendizagem personalizadas.

- Projetou o conteúdo do curso para aplicativos RAG (retrieval-augmented generation) adaptados aos requisitos da empresa.

- Criou blogs técnicos de IA e ML de alto impacto, abordando tópicos como MLOps, bancos de dados vetoriais e LLMs, obtendo um envolvimento significativo.

Em cada projeto que assumo, certifico-me de aplicar práticas atualizadas em engenharia de software e DevOps, como CI/CD, code linting, formatação, monitoramento de modelos, rastreamento de experimentos e tratamento robusto de erros. Tenho o compromisso de fornecer soluções completas, transformando insights de dados em estratégias práticas que ajudam as empresas a crescer e tirar o máximo proveito da ciência de dados, do machine learning e da IA.